O phishing é uma forma de ataque de engenharia social em que criminosos cibernéticos se passam por fontes confiáveis para enganar vítimas e induzi-las a revelar dados pessoais ou baixar malware.

Segundo o Instituto Nacional de Padrões e Tecnologia (NIST), os ataques de phishing têm aumentado ano a ano, com um crescimento impressionante de 61% desde 2021.

Essas números destacam a prevalência desses ataques em 2026 e a importância de se proteger contra eles. A seguir, explicamos como o phishing funciona, como evitá-lo e como proteger você e sua empresa.

Mailfence – Sua suíte de produtividade segura

Recupere sua privacidade com

- Mensagens

- Calendários

- Documentos

- Grupos

O que é phishing

Phishing (pronuncia-se “fishing”) é um tipo de roubo de identidade. Nesses ataques engenharia social, indivíduos ou empresas são enganados para que divulguem informações confidenciais ou espalhem malware. Geralmente, esses ataques ocorrem por e-mail, com os criminosos cibernéticos fingindo ser fontes confiáveis.

Táticas comuns de phishing

Os golpes de phishing podem incluir:

- A personificação de uma pessoa ou uma organização que você conhece, como seu banco ou um de seus colegas de trabalho;

- URLs falsos que imitam sites legítimos configurados para obter as credenciais do usuário;

- Arquivos aparentemente úteis que escondem softwares mal-intencionados (malware).

Neste último caso, o malware oculto pode ser :

- Um spyware projetado para coletar dados e espionar você,

- Um malware projetado para criar uma vulnerabilidade, como a criação de um backdoor em seu sistema de TI ou a conversão de seu dispositivo em um dispositivo zumbi,

- Ou, com mais frequência, um ransomware. Este tipo de malware bloqueia o dispositivo da vítima e exige um resgate para liberá-lo.

Tipos de ataques de phishing

Há vários tipos de ataques de phishing, dependendo da tática adotada pelo hacker para entrar em contato com a vítima:

- Phishing clássico: E-mails em massa são enviados para pessoas aleatórias. Essas mensagens são idênticas e contêm links que apontam para sites falsos, induzindo o leitor a deixar suas credenciais. Eles também podem convidar a vítima a fazer o download de um arquivo anexado infectado por malware;

- Spear Phishing: Um ataque de phishing que visa organizações e indivíduos específicos;

- Smishing: Ataque de phishing que usa mensagens de texto SMS. Daí a combinação das palavras SMS+phishing

- Vishing: Phishing por chamadas telefônicas, onde o criminoso usa a voz para enganar a vítima.

- Whailing: Ataques que tem como alvo “peixes grandes” ou “baleias”, como os membros sênior e executivos de uma organização. Em geral, eles são induzidos a executar uma ação como a transferência de uma grande quantia de dinheiro, o que gera uma enorme recompensa para o invasor.

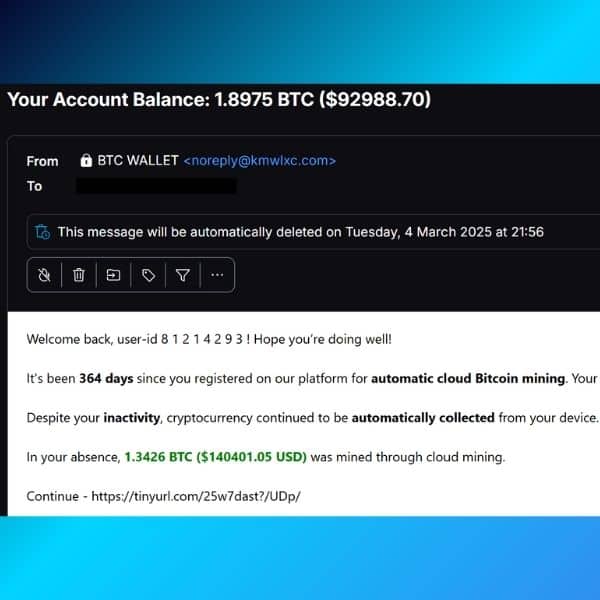

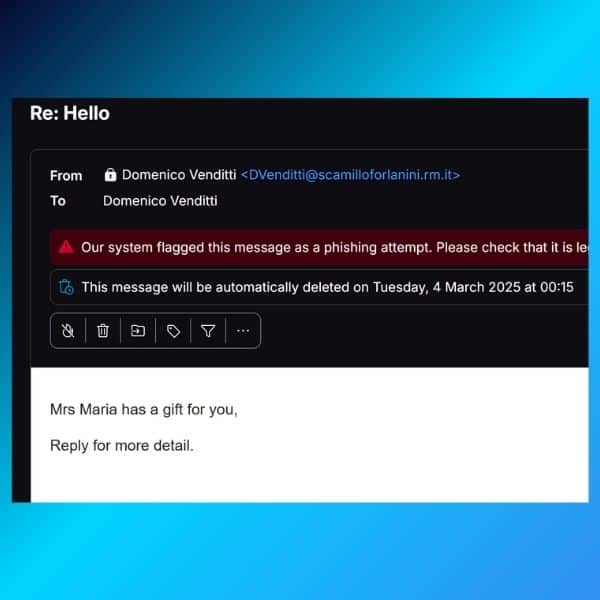

Veja abaixo dois exemplos de e-mails de phishing:

No primeiro exemplo, os atacantes esperam que você clique no link fornecido. O destino real do link está oculto graças a um encurtador de URL.

No segundo exemplo, eles esperam iniciar um diálogo com você. Dica profissional: o segundo e-mail tem os mesmos campos De e Para. Ou seja, os destinatários reais (como você) estão todos em BCC, o que significa que esse e-mail provavelmente foi enviado a centenas de pessoas simultaneamente.

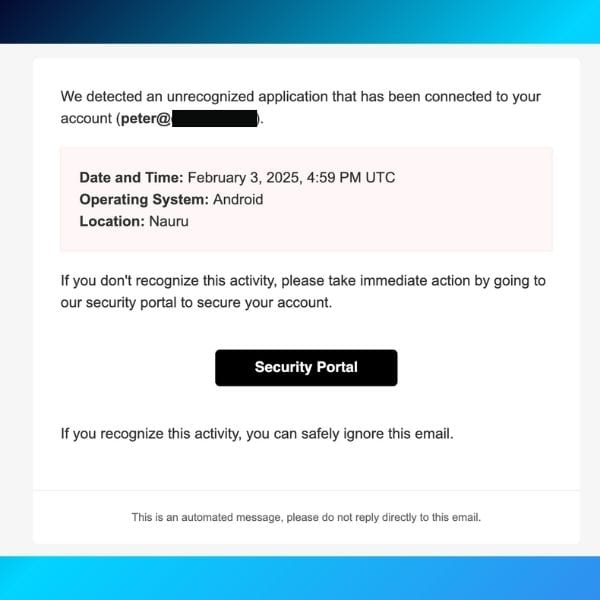

Tentativas de phishing no Mailfence

No Mailfence, nossos usuários às vezes também são vítimas de tentativas de phishing. Os invasores geralmente usam falsificação de e-mail para enviar e-mails de notificação se passando pelo Mailfence. Aqui está um exemplo:

Nessa tentativa de phishing, os invasores criam um alerta de notificação falso. O objetivo é fazer com que você acredite que alguém acessou sua conta. Ao clicar no link, você pode inadvertidamente fazer download de malware, ou até mesmo ser redirecionado para um site falso que tentará roubar suas credenciais de login.

O que você deve fazer nesse caso? Siga estas etapas:

- Nunca clique em um link ou abra um anexo antes de fazer as verificações a seguir;

- Verifique o endereço de e-mail do remetente. Certifique-se de que o nome de domínio seja de fato @mailfence.com (nesse caso, não é);

- Passe o mouse sobre o link para ver o URL completo. Se não for um domínio do Mailfence, não clique nele.

Como reconhecer uma mensagem de phishing?

Além usar um filtro anti-spam e um software de segurança, a melhor maneira de combater os golpes de phishing é saber como identificá-los.

Erros de ortografia e gramática ruim em um e-mail costumavam ser um bom indicador. Infelizmente, os ataques de phishing estão cada vez mais sofisticados, e hoje é comum que essas mensagens sejam escritas com perfeição.

Assim, é importante saber reconhecer outros detalhes que revelam uma tentativa de golpe:

- Links no e-mail: Adquira o hábito de passar o mouse sobre qualquer hiperlink enviado em um e-mail ou SMS para verificar se ele corresponde à página a qual você deve ser direcionado, conforme digitado na mensagem. URLs incompatíveis (ou nomes de domínio enganosos) também podem levar ao download de malware.

- Links incluídos em e-mails que convidam você a se cadasdrar em um site: Seja especialmente cauteloso com qualquer site de “liquidação” ou “outlet” aparentemente vinculado a um portal de varejo legítimo e renomado, por exemplo. Pode ser um site falso criado para roubar sua identidade ou dinheiro.

- Ameaças: Você já recebeu um alerta de que sua conta seria encerrada se você não respondesse a uma mensagem de e-mail? Os criminosos cibernéticos costumam usar ameaças em forma de alerta informando que sua segurança foi comprometida, que um serviço está prestes a ser encerrado devido à sua inação ou que sua conta bancária está com saldo negativo.

- Mensagens fazendo o spoofing de sites ou empresas populares: Caso você receba uma mensagem de uma empresa confiável, um colega de trablho, ou um amigo pedindo que você faça algo, fique atento a:

- Qualquer solicitação de informações pessoais;

- Ofertas boas demais para ser verdade, ou algum dinheiro que você deveria receber ou enviar;

- Qualquer ação que você não tenha iniciado.

Qualquer coisa que não pareça correta deve despertar suas suspeitas. Até mesmo e-mails que parecem vir de tipos específicos de organizações, como instituições de caridade ou órgãos governamentais, podem ser perigosos. Os invasores geralmente se aproveitam de eventos atuais e de determinados períodos do ano, incluindo:

- Desastres naturais (ex.: terremotos, furacões).

- Pandemias (ex.: Covid-19);

- Eventos políticos e econômicos (ex.: a guerra na Ucrânia, inflação);

- Feriados e épocas de alta nas vendas de varejo.

Exemplos reais de ataques de phishing

Agora que já falamos sobre a teoria, vamos conferir alguns exemplos reais de ataques de phishing.

Google e Facebook (2013-2015)

Um dos ataques de phishing mais infames teve como alvo os gigantes da Big Tech, Google e Facebook.

Um hacker lituano, Evaldas Rimasauskas, se fez passar por um fornecedor de hardware e enganou as empresas para que transferissem mais de US$ 100 milhões para contas fraudulentas.

Ao criar endereços de e-mail e faturas falsos que imitavam os de um fornecedor legítimo, ele conseguiu enganar os departamentos financeiros das empresas. Esse caso destaca a eficácia dos golpes de comprometimento de e-mail comercial (BEC) e a importância de processos de verificação rigorosos para transações financeiras.

Confira o comunicado de imprensa do Departamento de Justiça dos EUA para saber mais sobre o assunto.

Violação de dados da Target (2013)

Um ataque de phishing a um fornecedor terceirizado levou a uma das maiores violações de varejo da história.

Os atacantes roubaram as credenciais de login do fornecedor, o que lhes permitiu acessar a rede da Target e instalar um malware nos sistemas de ponto de venda.

Um e-mail de phishing foi enviado inicialmente aos funcionários do fornecedor, e um deles caiu na armadilha. Em uma análise realizada após o ataque, ficou claro que a autenticação de dois fatores (2FA) poderia ter atenuado ou até mesmo evitado a violação.

A violação comprometeu detalhes de cartões de crédito e débito de mais de 40 milhões de clientes, causando danos financeiros e à reputação da empresa. Esse incidente demonstrou os riscos apresentados pelas vulnerabilidades da cadeia de suprimentos.

“O phishing é o ponto de entrada número um para ransomware e violações de dados. Um único e-mail comprometido pode custar milhões a uma empresa, não apenas em perdas financeiras diretas, mas também em multas regulatórias, taxas legais e danos à reputação.”

– Brian Krebs, jornalista investigativo e especialista em crimes cibernéticos que divulgou a história

A Target acabou pagando US$ 18,5 milhões para resolver o caso.

Você pode ler a análise completa do incidente na análise do Departamento de Comércio dos EUA aqui.

O impacto dos ataques de phishing

Os ataques de phishing têm consequências de longo alcance que vão além da vítima imediata. Eles podem levar a perdas financeiras significativas, danos à reputação, penalidades regulatórias e até mesmo riscos à segurança nacional.

Perda financeira

De acordo com o Internet Crime Complaint Center (IC3) do FBI, os ataques de phishing resultaram em mais de US$ 2,7 bilhões em perdas registradas somente em 2022. As organizações geralmente enfrentam perdas financeiras diretas devido a transferências eletrônicas fraudulentas, transações não autorizadas e custos associados à resposta e recuperação de incidentes.

Violações de dados e roubo de identidade

O phishing é um vetor comum para violações de dados, como a que afetou a Target. Ao obter acesso credenciais de login alheias, criminosos podem exfiltrar dados confidenciais de clientes e funcionários. Outro exemplo foi a violação da Equifax em 2017, que expôs as informações pessoais de 147 milhões de pessoas. Você pode ler mais sobre o caso no relatório da Comissão Federal de Comércio aqui.

Danos à reputação

As organizações que são vítimas de ataques de phishing sofrem danos à reputação, o que leva à perda da confiança do cliente e do seu valor de mercado.

A divulgação pelo Yahoo de várias violações de dados entre 2013 e 2016 afetou seu acordo de aquisição com a Verizon, por exemplo, reduzindo a avaliação da empresa em US$ 350 milhões, de acordo com a Reuters.

Como se proteger de ataques de phishing

- Desconfie de e-mails que solicitem informações confidenciais, especialmente informações de natureza financeira. Organizações legítimas nunca solicitarão essas informações por e-mail, telefonemas ou outros meios. Em vez disso, sempre preste atenção ao endereço de e-mail do remetente. Ele pode imitar uma empresa legítima com apenas alguns caracteres alterados ou omitidos.

- Nunca abra um anexo suspeito, pois esse é um mecanismo padrão de entrega de malware. Os phishermen gostam de usar táticas de intimidação e podem ameaçar desativar uma conta ou atrasar serviços até que você atualize determinadas informações. Não deixe de entrar em contato diretamente com o comerciante para confirmar a autenticidade da solicitação.

- Fique atento a solicitações de informações de aparência genérica. E-mails fraudulentos geralmente não são personalizados, enquanto e-mails autênticos geralmente fazem referência a uma conta que você já possui. Muitos e-mails de phishing começam com “Prezado Senhor/Senhora” ou outras saudações/assinaturas genéricas, e alguns vêm de empresas nas quais você nem mesmo tem conta.

- Não se deixe pressionar a fornecer informações confidenciais e nunca as envie por meio de formulários incorporados em mensagens de e-mail – uma prática de phishing muito comum e que é amplamente colocada em suas pastas de lixo eletrônico/spam diariamente.

- Nunca use links em um e-mail para se cadastrar em um site, pois eles podem ser hiperlinks falsificados. Os links que não correspondem ao texto que aparece quando você passa o mouse sobre eles devem levantar uma bandeira vermelha. Isso também inclui o uso de serviços de encurtamento de URL. Em vez disso, abra uma nova janela do navegador e digite o URL diretamente na barra de endereços (ou verifique para onde esse link curto leva). Muitas vezes, um site de phishing parecerá idêntico ao original, por exemplo, https://wwwpaypal.com/ é diferente de https://www.paypal.com/. Da mesma forma, https://www.paypaI.com/ (com uma letra “i” maiúscula em vez de um “L” minúsculo) é diferente de https://www.paypal.com/. Observe a barra de endereços para ter certeza de que esse é o caso (e de que a conexão é segura, como https://).

“O elo mais fraco da segurança cibernética não é a tecnologia – é o elemento humano. As organizações que investem em treinamento de conscientização sobre phishing reduzem significativamente o risco de comprometimento.”

– Theresa Payton, ex-CIO da Casa Branca e consultora de segurança cibernética

Mais dicas de proteção contra o phishing

- Certifique-se de manter um ambiente adequado para combater o phishing. Use antivírus e navegadores confiáveis. Mantenha todos os seus softwares atualizados. Use serviços criptografados, como o Mailfence para se comunicar e proteger ainda mais a sua privacidade.

- Use gerenciadores de senhas que preenchem automaticamente as senhas para controlar a quais sites essas senhas pertencem. Se o gerenciador de senhas se recusar a preencher automaticamente uma senha, você deve hesitar e verificar novamente o site em que está. Leia esta publicação do blog para evitar maus hábitos de senha.

- Sempre desconfie. Os e-mails de phishing tentam assustá-lo com avisos e, em seguida, oferecem uma solução fácil se você apenas“clicar aqui!” (ou“Você ganhou um prêmio!” ou “Você ganhou um brinde! Clique aqui para reivindicá-lo!”) Em caso de dúvida, não clique. Em vez disso, abra o navegador, acesse o site da empresa e faça login como de costume para ver se há algum sinal de atividade estranha. Se você estiver preocupado, altere sua senha.

- Sempre use 2FA (autenticação de dois fatores) quando um serviço a oferecer.

- Você pode testar um determinado link antes de abri-lo com soluções como Where Goes, Redirect Detective, Internet Officer Redirect Check, Redirect Check, URL2PNG, Browser Shots, Shrink The Web e Browserling.

- Por último, mas não menos importante, você deve se informar sobre as novas tendências de phishing. Você pode começar lendo nosso Curso de conscientização sobre segurança e privacidade de e-mail. Ele é simples e acessível a todos e muito informativo.

O que fazer se você for vítima de phishing

Se você foi vítima de um ataque de phishing, confira nossa postagem sobre e-mails hackeados.

Você também pode denunciar as tentativas de phishing em:

- Google – denuncias phishing ou badware

- US-Cert.gov – denuncias de phishing

- Consumer.ftc.gov – denuncias de phishing

No futuro, tente sempre proteger seu computador aplicando essas 10 dicas.

Tendências de phishing para 2026: A ascensão da IA

A inteligência artificial (IA) revolucionou muitos setores desde a chegada do ChatGPT em 2022. Infelizmente, como a história já nos mostrou várias vezes, os criminosos estão entre os primeiros a adotar novas tecnologias.

A IA não é diferente. Em 2026, esperamos uma onda de ataques de phishing hipersofisticados graças ao crescimento da IA generativa. Aqui estão algumas tendências às quais você deve ficar atento.

#Nº 1: Hiperpersonalização alimentada por IA em ataques de phishing

Diferentemente dos e-mails tradicionais de phishing em massa (“Olá, tenho uma doação para você…”), esses ataques usam dados comportamentais em tempo real, atividades de mídia social e vazamentos de violações de dados para criar mensagens personalizadas que parecem incrivelmente autênticas para o destinatário.

Por exemplo, os invasores podem usar a IA para examinar o perfil do LinkedIn de um alvo, publicações recentes em mídias sociais ou até mesmo padrões de e-mail hackeados para criar e-mails de phishing com reconhecimento de contexto.

Essas mensagens podem fazer referência a reuniões recentes, pedidos de emprego ou até mesmo interesses pessoais, o que as torna altamente convincentes.

Os chatbots com IA podem então se envolver em conversas automatizadas de phishing, atraindo as vítimas para que revelem informações confidenciais ao longo do tempo, em vez de em um único e-mail. Essa tática faz com que as tentativas de phishing pareçam mais legítimas e aumenta sua taxa de sucesso.

Um exemplo disso em 2026 será o surgimento de golpes de recrutamento falsos, em que bots com tecnologia de IA imitam recrutadores, fazendo referência a vagas de emprego reais em empresas conhecidas para enganar os candidatos a emprego e fazê-los enviar informações pessoais e credenciais.

#Nº 2: Phishing de voz (Vishing) com clonagem de voz por IA

O ressurgimento do phishing por voz, ou “vishing”, foi ampliado pelos avanços na tecnologia de clonagem de voz por IA.

Os invasores agora podem criar réplicas de voz realistas de executivos, colegas ou outras pessoas confiáveis.

Aproveitando essas vozes clonadas, os criminosos cibernéticos deixam mensagens de correio de voz convincentes ou realizam chamadas ao vivo, pedindo aos funcionários que realizem ações como transferência de fundos ou divulgação de informações confidenciais. Esse método explora a confiança inerente em vozes familiares, tornando-o uma ferramenta potente para enganar.

Também vale a pena observar que os invasores só precisam de 2 minutos de sua voz para reproduzi-la de forma convincente. Portanto, até mesmo alguns vídeos no Instagram são suficientes para replicar sua voz (ou a de um parente próximo)!

#Nº 3: Phishing como serviço (PhaaS)

O ecossistema do crime cibernético viu o surgimento de plataformas de phishing como serviço.

Esses serviços fornecem kits de phishing prontos, completos com modelos, hospedagem e até mesmo suporte ao cliente, reduzindo a barreira de entrada para criminosos cibernéticos aspirantes.

Algumas ofertas de PhaaS incorporam IA para automatizar e otimizar campanhas de phishing, aumentando seu alcance e eficácia. Essa mercantilização das ferramentas de phishing levou a um aumento no número e na diversidade de ataques de phishing, pois até mesmo indivíduos com conhecimento técnico mínimo podem lançar campanhas sofisticadas.

Conclusão

Os criminosos cibernéticos, geralmente apoiados por governos ou máfias muito poderosas, estão se movendo muito rapidamente e sua criatividade é ilimitada. Eles estão sempre encontrando novas táticas e novas vulnerabilidades para explorar.

Por outro lado, nós (usuários) tendemos a multiplicar o número de dispositivos conectados… o que proporciona novas portas para possíveis ataques. Portanto, é importante que você acompanhe a segurança cibernética.

Acima de tudo, você deve confiar no bom senso. Você não pode ganhar um concurso do qual não participou. Seu banco não entrará em contato com você usando um endereço de e-mail que você nunca registrou. Conheça os sinais de alerta, pense antes de clicar e nunca forneça sua senha ou informações financeiras, a menos que você esteja devidamente conectado à sua conta.

A propósito, ter um pacote de e-mail criptografado como o Mailfence é fundamental para proteger sua comunicação e ajudar você a evitar todos os tipos de golpes.

Na verdade, o Mailfence foi projetado para proteger você contra ameaças cibernéticas e violações de privacidade, inclusive phishing. Além de seu e-mail criptografado de ponta a ponta, ele inclui assinaturas digitais e 2FA. Ah, e ele não é apenas uma solução de e-mail, mas também uma suíte de escritório colaborativa.

Inscreva-se hoje mesmo em uma conta gratuita do Mailfence e comece a proteger suas comunicações.