O smishing. um tipo ataque de engenharia social baseado em mensagens SMS, está explodindo em 2026.

Neste guia, vamos explorar:

- O que é smishing e como ele funciona;

- Como se proteger deses ataques;

- O que fazer se você for vítima.

Vamos começar!

Mailfence – Sua suíte de produtividade segura

Recupere sua privacidade com

- Mensagens

- Calendários

- Documentos

- Grupos

Golpes de smishing: como eles funcionam?

Antes de mais nada, vamos definir o que é smishing.

A palavra “smishing” é a contração de “SMS” e “phishing”. É uma técnica de phishing que usa uma mensagem de texto em vez de e-mail.

Em outras palavras, o smishing é uma ameaça cibernética que busca infectar o seu dispositivo com vírus ou induzi-lo a tomar ações auto-destrutivas por meio de mensagens de texto.

De acordo com o relatório 2024 State of the Phish da Proofpoint, 3 em cada 4 organizações já sofreram ataques de smishing em 2023. E esse número só deve aumentar.

Os celulares são parte essencial de nossas vidas, tanto pessoais quanto profissionais. Pense na última vez em que você ficou longe do seu celular por algumas horas. Estudos mostram que os americanos checam seus telefones 144 vezes por dia.

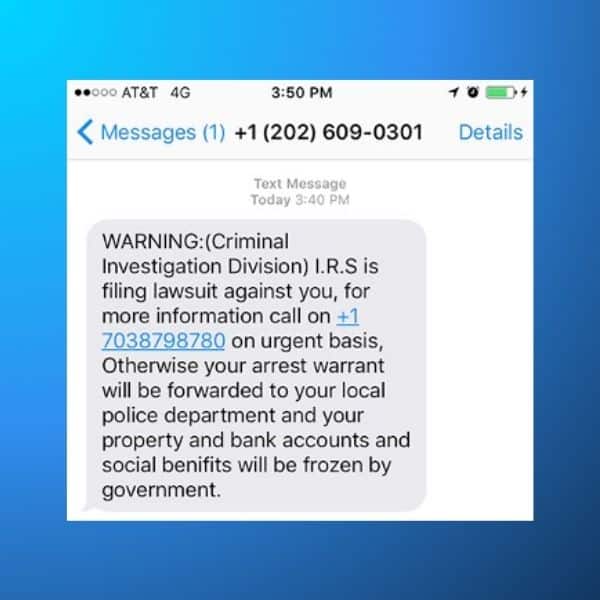

Os golpistas sabem disso e tem formas de explorar nosso vício em smartphones. Muitos ataques de smishing usam um “falso senso de urgência” para induzir as vítimas a agir ainda mais rapidamente.

Além disso, as pessoas sabem muito bem que devem ter cuidado com os links de e-mails. “Nunca clique em um link sem verificar duas vezes” é geralmente a primeira coisa que você aprende em um novo emprego. No entanto, poucas pessoas sabem que devem ser cuidadosas com mensagens de texto.

Outro fator que torna o smishing popular entre os criminosos é o baixo custo. Números de telefone podem ser obtidos facilmente, e o valor pago no envio de um SMS é quase zero. Além disso, com o vazamento constante de dados, os criminosos têm acesso a uma grande quantidade de números para usar em seus ataques.

Exemplos de ataques de smishing

Mas, na prática, como funciona um ataque de smishing?

Um SMS de smishing sempre tenta induzir você a agir, com mensagens como “ligue para este número” ou “clique neste link”

É claro que você nunca deve ligar para um número desconhecido ou clicar em links suspeitos sem verificá-los. Falaremos mais sobre métodos de prevenção adiante. Por enquanto, vejamos alguns exemplos de ataques de smishing.

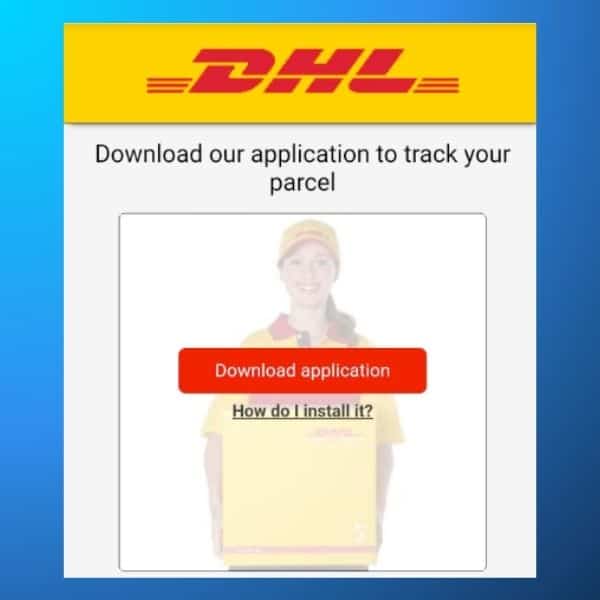

1. A “entrega falsa”

Esse tipo de ataque de smishing assume a forma de uma mensagem informando que “há um problema com a sua entrega”. Em seguida, você é instruído a seguir um link para resolver o problema.

Em outro cenário, você recebe um link “para rastrear a entrega de sua encomenda”.

Em ambos os casos, os golpistas se aproveita da crescente popularidade das compras on-line para disfarçar o ataque, esperando que você realmente tenha uma entrega em andamento.

Se você não solicitou um número de rastreamento, não clique no link! É provável que você esteja sofrendo um ataque de phishing. Da mesma forma, não ligue de volta para o número solicitado se não estiver esperando uma entrega: você provavelmente cairá em uma central de atendimento de golpistas.

Para saber mais sobre esse tipo de ataque de smishing, confira este anúncio do Serviço de Inspeção Postal dos EUA.

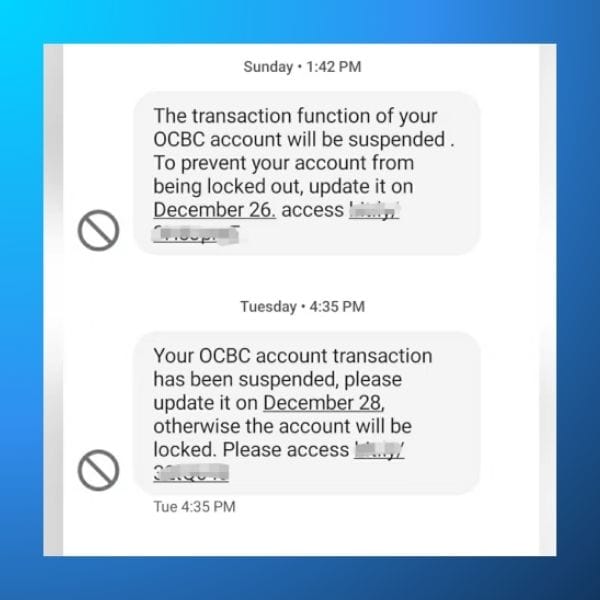

2. A falsa “suspensão de conta”

Outro cenário é quando você recebe uma mensagem de texto alertando-o de que “sua conta está sendo suspensa imediatamente” e que você precisa seguir um link ou ligar para um número para resolver o problema.

Esses ataques de smishing geralmente se fazem passar por instituições financeiras ou provedores de pagamento, como Mastercard ou Paypal.

Se receber uma mensagem assim, acesse sua conta pelos canais oficiais (aplicativo ou site). Se não houver nenhuma notificação, descarte a mensagem como uma tentativa de smishing.

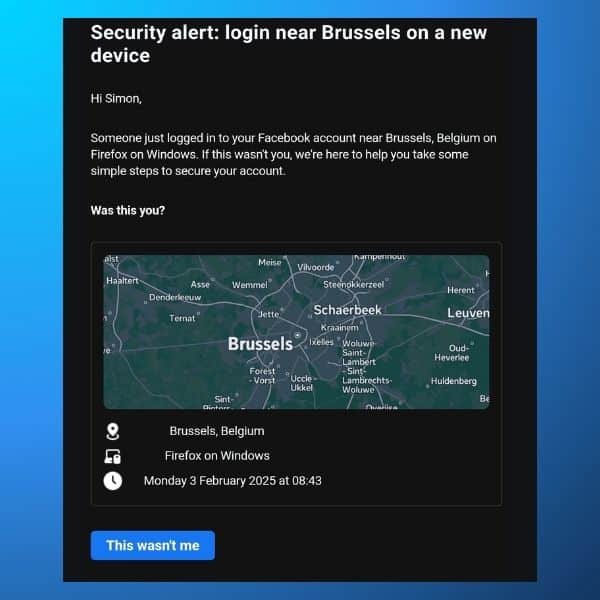

3. O falso “alerta de segurança”

Estamos acostumados a receber e-mails do Google ou do Facebook alertando-nos sobre “atividades suspeitas de conexão”:

Os golpistas tiram proveito disso para enviar mensagens semelhantes por SMS. No entanto, é importante lembrar: essas plataformas nunca enviam alertas de segurança por mensagem de texto. Eles sempre entram em contato por e-mail ou diretamente pelo aplicativo.

Riscos de ataques de smishing

Assim como outras ameaças cibernéticas, os ataques de smishing têm como objetivo roubar seus dados pessoais, como informações bancárias, senhas, número do seguro social, entre outros.

Em alguns casos, esses ataques também tentam induzir você a realizar ações específicas, como transferir dinheiro, baixar malware ou conceder acesso ao seu computador.

O smishing pode direcioná-lo a um site malicioso para roubar suas credenciais ou dados pessoais. Outra tática comum é fazer você ligar para um número de telefone falso. Nesses casos, os criminosos também podem usar técnicas de Quid Pro Quo ou pretexting para obter informações confidenciais. Para isso, eles se passariam por um gerente da sua empresa, um policial ou um guarda de segurança para pedir que você forneça suas credenciais.

No entanto, o risco mais frequente é o download de vírus ou outros tipos de malware, como cavalos de Troia, por meio de mensagens de texto.

Isso pode transformar seu telefone em um “zumbi“, dando aos hackers controle total sobre o dispositivo. Como parte de uma botnet, ele pode então ser usado para ataques de negação de serviço (DDoS) ou para enviar spam, entre outras atividades maliciosas.

Como reconhecer um ataque de Smishing?

Aqui estão alguns sinais comuns de que uma mensagem de texto pode ser, na verdade, um ataque smishing.

Números de telefone suspeitos

Desconfie de qualquer SMS proveniente de um número de telefone que não se pareça real, como “0420”. Este pode ser um sinal de que a mensagem de texto é, na verdade, um e-mail enviado para um telefone. Isso também pode significar que se trata de um ataque de smishing e que o texto enviado pode conter um vírus.

Na verdade, alguns hackers usam um serviço de e-mail para texto para enviar vírus de mensagem de texto ou qualquer outro tipo de SMS mal-intencionado para ocultar seus números de telefone reais.

Erros de ortografia

Linguagem informal, erros de gramática, erros de digitação… Todos esses são sinais de um ataque de smishing. Além de uma instituição oficial raramente entrar em contato com você por SMS, é improvável que ela cometa erros de ortografia.

Link suspeito

Cuidado com URLs encurtados ou links que escondem o destino real. Se a mensagem tenta redirecioná-lo para um site desconhecido, é provável que seja um ataque de smishing.

Urgência

Mensagens que pressionam você a agir rapidamente são uma tática comum em golpes. Criminosos querem que você aja sem pensar, evitando que reflita sobre as consequências. Desconfie de qualquer SMS que exija ação imediata.

Como você pode se proteger de tentativas de smishing

Acha que recebeu uma tentativa de smishing? Siga estas orientações:

- Evite clicar em links recebidos por SMS. A única exceção é se você conhecer o remetente pessoalmente e estiver esperando o link. Mesmo assim, confirme diretamente com ele se o link é seguro.

- O SMS está pedindo que você tome medidas imediatas? Então você deve tomar precauções adicionais. Organizações legítimas nunca pressionarão você a tomar uma ação “imediata”, mesmo que algo seja urgente.

- Seja cauteloso com números de telefone curtos e incomuns. Eles podem ser emitidos por serviços de e-mail para texto, usados por hackers para ocultar seus números de telefone reais.

- Nunca instale aplicativos por meio de links em mensagens de texto. Utilize apenas lojas de aplicativos oficiais.

- Não compartilhe informações pessoais ou financeiras por SMS ou telefone.

- Não responda a mensagens de texto de pessoas que você não conhece.

- Evite armazenar dados bancários ou números de cartão no telefone. Assim, mesmo em caso de ataque, os hackers não terão acesso a essas informações.

- Se você representa uma organização, treine sua equipe. Eles devem reconhecer ameaças cibernéticas, seguir regras de segurança e evitar o envio de dados confidenciais por telefone ou e-mail.

- Aprenda estas 10 dicas para proteger seu computador e minimizar qualquer impacto que um ataque possa ter sobre você ou sua empresa.

- Denuncie casos de smishing ou roubo de identidade. Se você ou alguém que conhece foi vítima, registre a ocorrência em: https://www.identitytheft.gov/

- Na dúvida, ignore a mensagem. Se o assunto for realmente urgente, o banco ou a organização entrará em contato por outros meios.

Estudos de casos famosos de Smishing

Agora que já falamos sobre a teoria, vamos analisar alguns exemplos reais de smishing e o que podemos aprender com eles.

O golpe do alerta bancário falso

Em 2022, uma campanha de smishing atingiu uma mulher na Nova Zelândia. Os criminosos se passaram pelo banco dela (BNZ – Bank of New Zealand) e a redirecionaram para um site clonado, mas falso.

Achando que estava acessando sua conta, ela inseriu os dados de login. No entanto, o dinheiro foi transferido de sua conta sem autorização.

No total, ela perdeu US$ 42.000. Outro homem que caiu no mesmo ataque de smishing perdeu US$ 37.300.

A falsa notificação de entrega da FedEx

No final de 2022, um ataque de smishing disfarçado como uma notificação falsa de entrega da FedEx se espalhou pela Europa. Esse golpe induzia os usuários a clicar em um link para “rastrear o pacote”, mas, em vez disso, ele baixava o malware FluBot em seus dispositivos.

O malware FluBot foi detectado pela primeira vez em 2020 e depois se espalhou pela Europa em 2021 e 2022.

Uma vez instalado (sob o disfarce de um “aplicativo de rastreamento”), o malware solicitava permissões de acessibilidade, antes de roubar credenciais de aplicativos bancários ou detalhes de contas financeiras relacionadas.

Para saber mais sobre esse tipo de ataque de smishing, confira este anúncio da Federal Trade Commission, bem como esta análise do malware FluBot pela EuroPol.

Golpe de Smishing do Banco OCBC

Em 2022, o OCBC Bank em Cingapura informou que aproximadamente US$ 10 milhões foram roubados de um total de 790 clientes devido a um ataque avançado de smishing.

Os atacantes usaram técnicas avançadas de engenharia social para enganar os clientes e fazê-los entregar dados confidenciais. Em particular, as mensagens pareciam extremamente genuínas, usando uma marca de aparência oficial e linguagem urgente.

Uma vez redirecionadas para um site de phishing, as vítimas forneciam suas credenciais bancárias on-line e PINs. Isso permitia que os golpistas assumissem o controle de suas contas bancárias e fizessem transações fraudulentas.

Devido à dificuldade de recuperar os fundos perdidos, o OCBC concordou em reembolsar pessoalmente os clientes afetados.

O que podemos aprender com esses ataques?

- Nunca clique em links em mensagens SMS inesperadas de bancos ou instituições financeiras, como o PayPal.

- Nunca instale nenhum aplicativo que seja fornecido a você em um SMS não solicitado.

- Em caso de dúvida, conecte-se ao seu banco pelos meios usuais (aplicativo oficial, site oficial).

- Além disso, ligue diretamente para o seu banco para verificar e informar qualquer atividade suspeita.

- Por fim, ative a 2FA para impedir o acesso não autorizado às suas contas.

Conclusão

Com isso, você conclui este guia sobre ataques de smishing! Esperamos que você o tenha achado útil e que possa identificar ataques de smishing no futuro.

Como lembrete final, você nunca deve confiar em mensagens de texto não solicitadas provenientes do seu banco, do seu empregador ou mesmo de um amigo que incluam links para um aplicativo ou site.

Se você quiser levar sua segurança cibernética adiante, seu primeiro passo deve ser obter um provedor de e-mail privado e seguro. Aqui no Mailfence, nós nos orgulhamos de:

- Ferramentas de segurança avançadas: criptografia de ponta a ponta, criptografia simétrica, assinaturas digitais e muito mais.

- Sem rastreamento ou publicidade. Não usamos nenhum rastreador de publicidade ou marketing de terceiros. Não rastreamos sua atividade no aplicativo. O Mailfence é totalmente livre de anúncios.

- Leis de privacidade rígidas. Os servidores do Mailfence estão localizados na Bélgica, onde há leis rigorosas de proteção à privacidade. Somente uma ordem judicial belga válida pode nos obrigar a liberar dados.

Você tem interesse em levar sua privacidade e segurança cibernética para o próximo nível? Crie sua conta gratuita hoje mesmo!

Mailfence – Sua suíte de produtividade segura

Recupere sua privacidade com

- Mensagens

- Calendários

- Documentos

- Grupos