Le « phishing » (ou hameçonnage en français) est une forme d’attaque par ingénierie sociale dans laquelle les cybercriminels se font passer pour des sources dignes de confiance. Leur but est d’inciter leurs victimes à révéler des données personnelles ou à télécharger des logiciels malveillants.

Selon le National Institute of Standards and Technology (NIST), les attaques par hameçonnage sont de plus en plus nombreuses chaque année, avec une augmentation stupéfiante de 61 % depuis 2021.

Ces statistiques montrent la prévalence des attaques de phishing et la nécessité de s’en protéger. Dans ce guide, nous allons explorer:

- comment fonctionne le phishing;

- comment repérer des attaques de phishing

- et comment vous protéger à l’avenir, vous et votre entreprise.

Qu’est-ce que le Phishing (Hameçonnage) ?

Le phishing est une forme d’usurpation d’identité. Dans ce type d’attaques d’ingénierie sociale, des personnes ou entreprises sont piégées et se font voler des informations sensibles (identifiants, mots de passe, carte de crédit…). Parfois, elles installent même des logiciels malveillants sans s’en rendre compte.

Ces attaques se produisent souvent via email, mais parfois également via téléphone (dans quel cas on parle plutôt de vishing).

Tactiques courantes d’hameçonnage

Les tactiques de phishing peuvent être multiples:

- L’usurpation de l’identité d’une personne ou une organisation que vous connaissez, comme votre banque ou l’un de vos collègues;

- De fausses URL qui imitent des sites légitimes afin de capturer des informations d’identification. Ce site Web mis en scène aura été créé pour obtenir les informations d’identification de l’utilisateur;

- Certains fichiers apparemment utiles que vous serez invité à télécharger contiennent un cheval de Troie qui dissimule un logiciel malveillant (malware).

Si c’est le cas, le malware sournois peut être:

- un logiciel espion conçu pour collecter des données et vous espionner;

- un logiciel malveillant conçu pour créer une vulnérabilité, par exemple en créant une porte dérobée dans votre système informatique ou en transformant votre appareil en appareil zombie;

- plus fréquemment ces jours-ci, un ransomware est un logiciel malveillant conçu pour « geler » l’appareil de la victime. Pour le déverrouiller, il faut payer une rançon.

Attaques de Phishing: À quoi ressemblent-elles ?

Il existe plusieurs types d’attaques par hameçonnage, en fonction de la tactique adoptée par le pirate pour entrer en contact avec sa victime :

- Hameçonnage ou phishing classique : les « hameçonneurs » envoient des courriels massifs à des personnes choisies au hasard. Ces messages sont tous identiques et contiennent un lien pointant vers un site web falsifié afin d’inciter le lecteur à laisser ses identifiants. Ou bien ils invitent le destinataire à télécharger un fichier joint infecté par un logiciel malveillant;

- Spear phishing: Une attaque de phishing qui cible des organisations et des individus spécifiques au lieu d’envoyer des courriels en masse;

- Smishing: Attaque par hameçonnage qui, au lieu d’utiliser des courriels, utilise des SMS. D’où la combinaison des mots « SMS » et « phishing »;

- Vishing: Cette attaque par hameçonnage implique un appel téléphonique pour entrer directement en contact avec sa victime;

- Chasse à la baleine (« whaling »): Une attaque qui cible les « baleines », c’est-à-dire des victimes à haut potentiel. Il peut s’agir de dirigeants d’entreprises par exemple. Ils sont généralement incités à exécuter une action telle que le transfert d’une importante somme d’argent, ce qui permet à l’attaquant d’engranger d’énormes bénéfices.

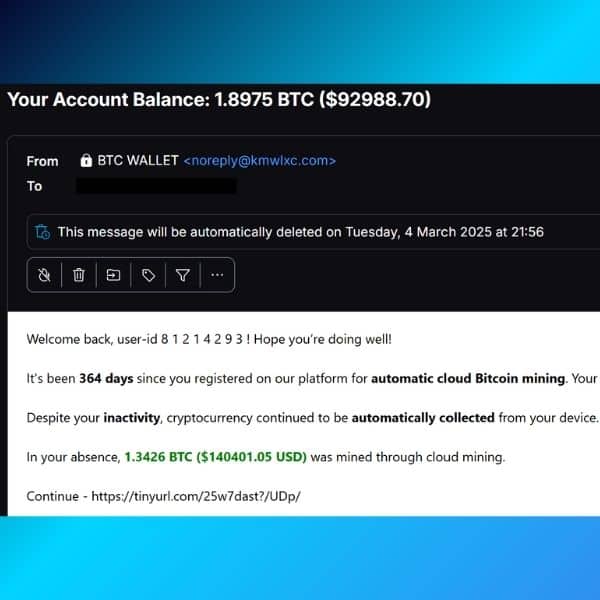

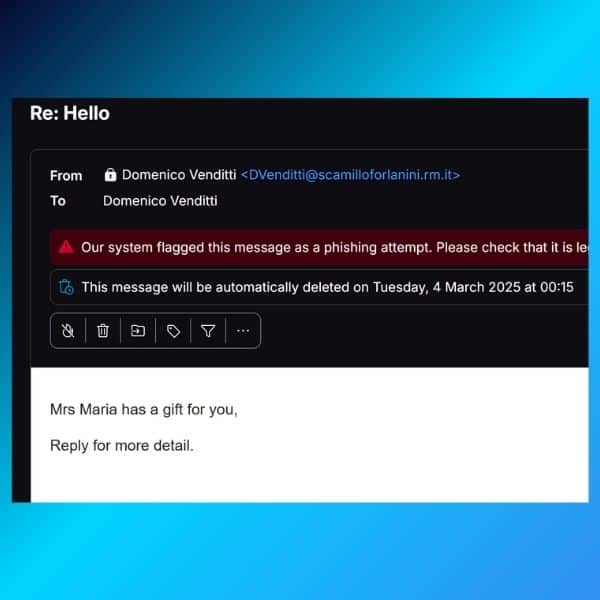

Voici deux exemples de courriels d’hameçonnage :

Dans le premier exemple, les attaquants espèrent que vous cliquerez sur le lien fourni. La destination réelle du lien est cachée grâce à un raccourcisseur d’URL.

Dans le second exemple, ils espèrent engager un dialogue avec vous. Astuce : le deuxième courriel comporte les mêmes champs « From » et « To ». Cela signifie que les destinataires réels (comme vous) sont tous en Cci, ce qui veut dire que cet e-mail a probablement été envoyé à des centaines de personnes simultanément.

Tentatives d’hameçonnage chez Mailfence

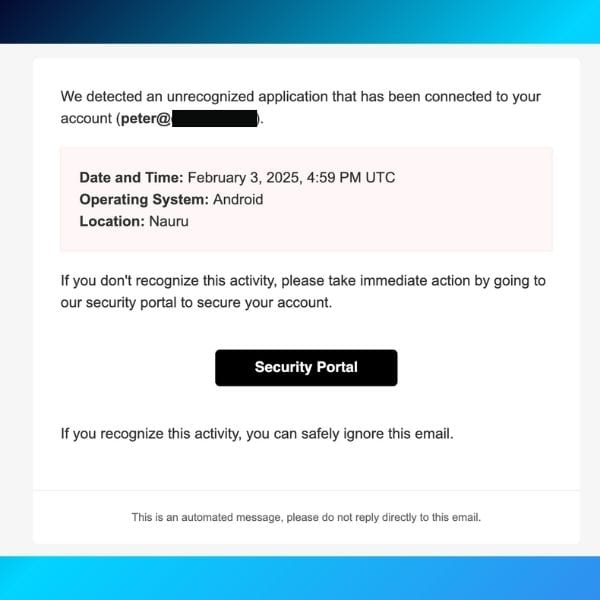

Chez Mailfence, nos utilisateurs sont parfois victimes de tentatives d’hameçonnage. Les attaquants utilisent généralement l’usurpation d’adresse électronique pour prétendre envoyer un courriel de notification au nom de Mailfence. En voici un exemple :

Dans cette tentative d’hameçonnage, les attaquants créent une fausse alerte de notification. L’objectif est de vous faire croire que quelqu’un a accédé à votre compte. En cliquant sur le lien, vous risquez de télécharger par inadvertance un logiciel malveillant. Vous pouvez également être redirigé vers un faux site Web Mailfence qui tentera de voler vos identifiants de connexion.

Que faire dans ce cas ? Suivez les étapes suivantes :

- ne cliquez jamais sur un lien ou n’ouvrez jamais une pièce jointe avant d’avoir procédé aux vérifications suivantes (voir section suivante);

- vérifiez l’adresse électronique de l’expéditeur. Assurez-vous que le nom de domaine est bien @mailfence.com (dans l’exemple ci-dessus, ce n’est pas le cas);

- survolez le lien pour voir l’URL complète. S’il ne s’agit pas d’un domaine Mailfence, ne cliquez pas dessus.

Comment reconnaître un message de phishing ?

Outre l’installation d’un filtre anti-spam et d’un logiciel de sécurité, la meilleure façon de lutter contre les arnaques par hameçonnage est de les identifier.

Les fautes d’orthographe et de grammaire dans un email étaient autrefois un bon indicateur d’une attaque par hameçonnage. Mais de nos jours, les attaques de phishing sont de plus en plus sophistiquées et les email sont souvent parfaitement rédigés.

Vous aurez ainsi à vous concentrer sur d’autres détails révélant une tentative de vous arnaquer:

- Liens inclus dans l’email. Prenez l’habitude de survoler les hyperliens envoyés dans un email ou un SMS pour vérifier qu’ils correspondent à la page du site à laquelle ils sont censés vous conduire, telle qu’elle a été tapée dans le message. Des URL non conformes (ou des noms de domaine trompeurs) peuvent également vous conduire à des fichiers .exe contenant des logiciels malveillants.

- Liens inclus dans un courriel vous invitant à vous connecter à un site web. Soyez particulièrement prudent avec tout site web de « liquidation » ou « outlet » apparemment lié à un portail de vente au détail légitime et renommé, par exemple. Il pourrait s’agir d’un site sosie créé pour voler votre identité ou de l’argent.

- Menaces – Avez-vous déjà reçu une menace de fermeture de votre compte si vous ne répondez pas à l’email? Les cybercriminels ont souvent recours aux menaces. Ils vous enverront une fausse alerte vous informant que votre sécurité a été compromise, qu’un service est sur le point d’être interrompu en raison de votre inaction ou que votre compte bancaire est à découvert.

- Messages usurpant l’identité de sites web ou d’entreprises populaires. Si vous recevez un message d’une organisation de confiance, d’un collègue ou d’un ami vous demandant de faire quelque chose, faites attention à :

- Toute demande d’informations personnelles ;

- Une offre trop belle pour être vraie, ou de l’argent que vous devriez recevoir ou envoyer ;

- Toute action dont vous n’êtes pas à l’origine (une maintenance que vous n’avez pas initié par exemple).

Tout ce qui vous semble anormal doit éveiller vos soupçons. Même les courriels semblant provenir d’organisations spécifiques, telles que des organisations caritatives ou des agences gouvernementales, peuvent être dangereux. Les attaquants profitent souvent de l’actualité et de certaines périodes de l’année, comme les fêtes de fin d’année:

- Catastrophes naturelles (par exemple, tremblements de terre, ouragans).

- Les alertes sanitaires (par exemple, Covid-19) ;

- Les événements politiques et les questions économiques(par exemple, la guerre en Ukraine, l’inflation) ;

- Fêtes et saisons de vente au détail

Cas Concrets d’Attaques de Phishing

Maintenant que nous avons abordé la théorie, examinons quelques exemples concrets d’attaques de phishing.

Google et Facebook (2013-2015)

L’une des attaques de phishing les plus célèbres a visé les géants de la Big Tech que sont Google et Facebook.

Un pirate lituanien, Evaldas Rimasauskas, s’est fait passer pour un vendeur de matériel informatique et a convaincu les entreprises de virer plus de 100 millions de dollars sur des comptes frauduleux.

En créant de fausses adresses électroniques et de fausses factures imitant celles d’un fournisseur légitime, il a réussi à tromper les départements financiers des entreprises. Cette affaire met en évidence l’efficacité des arnaques par email, et l’importance de processus de vérification rigoureux pour toute transaction financière.

Consultez le communiqué de presse du ministère américain de la justice pour en savoir plus sur cette affaire.

Violation des données de Target (2013)

Une attaque de phishing sur un fournisseur tiers a conduit à l’une des plus grandes brèches dans le commerce de détail de l’histoire.

Les attaquants ont volé les identifiants de connexion d’un fournisseur de Target, le géant américain, ce qui leur a permis d’accéder au réseau interne de l’entreprise et d’installer des logiciels malveillants sur les systèmes de point de vente.

Un email de phishing a d’abord été envoyé aux employés du fournisseur, et l’un d’entre eux est tombé dans le piège. L’analyse effectuée après l’attaque a révélé que l’authentification à deux facteurs (2FA) aurait pu atténuer, voire empêcher l’attaque dans sa totalité.

La faille a notamment compromis les données des cartes de crédit et de débit de plus de 40 millions de clients, ce qui a entraîné un préjudice financier et de réputation considérable pour l’entreprise. Cet incident a démontré les risques posés par les vulnérabilités de la chaîne d’approvisionnement.

« Le phishing est le point d’entrée numéro un pour les ransomwares et les violations de données. Un seul courriel compromis peut coûter des millions à une entreprise, non seulement en pertes financières directes, mais aussi en amendes réglementaires, en frais de justice et en atteinte à la réputation. »

– Brian Krebs, journaliste d’investigation et expert en cybercriminalité qui a révélé l’affaire

Target a fini par payer 18,5 millions de dollars pour régler l’affaire.

Vous pouvez lire l’analyse complète de l’incident dans l’analyse du ministère américain du commerce ici.

Les Conséquences des Attaques de Phishing

Les attaques par hameçonnage ont des conséquences profondes qui s’étendent au-delà de la victime immédiate. Elles peuvent entraîner des pertes financières considérables, des atteintes à la réputation, des sanctions réglementaires et même des risques pour la sécurité nationale.

Perte financière

Selon l’Internet Crime Complaint Center (IC3) du FBI, les attaques par hameçonnage ont entraîné des pertes de plus de 2,7 milliards de dollars rien qu’en 2022. Les organisations sont souvent confrontées à des pertes financières directes dues à des virements frauduleux, à des transactions non autorisées et aux coûts associés à la réponse aux incidents et à la récupération des données.

Pertes de données et vol d’identité

Le phishing est un vecteur courant de violations de données, comme celle qui a touché Target et dont nous avons parlé.

Lorsque les cybercriminels accèdent aux identifiants de connexion, ils peuvent exfiltrer les données sensibles des clients et des employés.

Un autre exemple est la brèche de données d’Equifax en 2017, qui a exposé les informations personnelles de 147 millions de personnes. Vous pouvez en savoir plus sur cette affaire dans le rapport de la Federal Trade Commission ici.

Atteinte à la réputation

Les organisations victimes d’attaques par hameçonnage voient leur réputation entachée, ce qui entraîne une perte de confiance de la part de leurs clients et de leur valeur marchande.

Par exemple, la divulgation par Yahoo de multiples violations de données entre 2013 et 2016 a affecté son accord d’acquisition avec Verizon, réduisant l’évaluation de l’entreprise de 350 millions de dollars selon Reuters.

Comment Se Protéger Contre les Attaques de Phishing

- Méfiez-vous des courriels vous demandant des informations confidentielles, en particulier des informations de nature financière. Les organisations légitimes ne demanderont jamais de telles informations par email, par téléphone ou par d’autres moyens. Faites toujours attention à l’adresse électronique de l’expéditeur. Il peut s’agir d’une imitation d’une entreprise légitime dont seuls quelques caractères ont été modifiés ou omis.

- N’ouvrez jamais une pièce jointe suspecte, car il s’agit d’un mécanisme de transmission standard pour les logiciels malveillants. Les fraudeurs aiment utiliser des tactiques d’intimidation et peuvent menacer de désactiver un compte ou de retarder des services jusqu’à ce que vous mettiez à jour certaines informations. Veillez à contacter directement le commerçant pour confirmer l’authenticité de sa demande.

- Méfiez-vous des demandes d’informations d’apparence générique. Les courriels frauduleux ne sont souvent pas personnalisés, alors que les courriels authentiques provenant de votre banque font souvent référence à un compte que vous détenez auprès d’elle. De nombreux courriels d’hameçonnage commencent par « Cher Monsieur/Madame » ou d’autres salutations/signatures génériques, et certains proviennent d’une banque auprès de laquelle vous n’avez même pas de compte.

- Ne vous laissez pas convaincre de fournir des informations sensibles et ne les soumettez jamais par le biais de formulaires intégrés dans des messages électroniques – une pratique d’hameçonnage très courante qui se retrouve quotidiennement dans vos dossiers de courrier indésirable/spam.

- N’utilisez jamais de liens dans un courriel pour vous connecter à un site web, car il pourrait s’agir d’hyperliens usurpés. Le fait que les liens ne correspondent pas au texte qui apparaît lorsqu’on les survole doit vous mettre la puce à l’oreille. Cela inclut également l’utilisation de services de raccourcissement de l’adresse URL. Ouvrez plutôt une nouvelle fenêtre de navigateur et tapez l’URL directement dans la barre d’adresse (ou vérifiez à quoi mène ce lien abrégé, par exemple dans les liens ci-dessous). Souvent, un site de phishing est identique à l’original, par exemple, https://wwwpaypal.com/ est différent de https://www.paypal.com/. De même, https://www.paypaI.com/ (avec un « i » majuscule au lieu d’un « L » minuscule) est différent de https://www.paypal.com/ – vérifiez dans la barre d’adresse que c’est bien le cas (et que la connexion est sécurisée – comme https://).

« Le maillon faible de la cybersécurité n’est pas la technologie, mais l’élément humain. Les organisations qui investissent dans une formation de sensibilisation à l’hameçonnage réduisent considérablement leur risque de compromission. »

– Theresa Payton, ancienne DSI de la Maison Blanche et consultante en cybersécurité

Plus de conseils sur la protection contre le phishing

- Veillez à maintenir un environnement adéquat pour lutter contre l’hameçonnage. Utilisez des anti-virus et des navigateurs fiables. Maintenez tous vos logiciels à jour. Utilisez des services chiffrés tels que Mailfence pour communiquer et mieux protéger votre vie privée.

- Utilisez les gestionnaires de mots de passe qui remplissent automatiquement les mots de passe pour savoir à quels sites ces mots de passe appartiennent. Si le gestionnaire de mots de passe refuse de remplir automatiquement un mot de passe, vous devriez hésiter et revérifier le site sur lequel vous vous trouvez. Lisez cet article de blog pour éviter les mauvaises habitudes en matière de mots de passe.

- Soyez toujours méfiant – Les courriels d’hameçonnage tentent de vous effrayer avec des avertissements, puis vous proposent une solution facile si vous« cliquez ici » (ou « Vous avez gagné un prix ! Cliquez ici pour le recevoir! »). En cas de doute, ne cliquez pas. Ouvrez plutôt votre navigateur, rendez-vous sur le site web de l’entreprise, puis connectez-vous comme d’habitude pour voir s’il y a des signes d’activité étrange. Si vous êtes inquiet, changez votre mot de passe.

- Utilisez toujours le 2FA (authentification à deux facteurs) lorsqu’un service le propose.

- Vous pouvez vérifier un lien particulier avant de l’ouvrir pour savoir où il mène : Where Goes, Redirect Detective, Internet Officer Redirect Check, Redirect Check, URL2PNG, Browser Shots, Shrink The Web, Browserling sont différents outils que vous pouvez utiliser à cette fin.

- Enfin, renseignez-vous sur les nouvelles tendances en matière de phishing. Vous pouvez commencer par lire notre cours de sensibilisation à la sécurité du courrier électronique et à la protection de la vie privée. Il est simple et accessible à tous, tout en étant instructif.

Que faire si vous êtes victime d’un hameçonnage ?

Si vous avez été victime d’une attaque par hameçonnage, consultez notre article de blog sur les courriels piratés.

Vous pouvez également signaler les tentatives d’hameçonnage à l’adresse suivante :

- Google – signalez les cas d’hameçonnage ou de logiciels malveillants

- US-Cert.gov – signaler un hameçonnage

- Consumer.ftc.gov – Signaler un hameçonnage

À l’avenir, essayez de toujours protéger votre ordinateur en appliquant ces 10 conseils.

Tendances Récentes en 2026 : La Montée de l’IA

L’intelligence artificielle (IA) a bouleversé de nombreux secteurs depuis l’arrivée de ChatGPT en 2022. Malheureusement, comme l’histoire nous l’a montré à maintes reprises, les criminels sont parmi les premiers à adopter les nouvelles technologies.

L’IA n’est pas différente. En 2026, nous nous attendons à une vague d’attaques de phishing hyper-sophistiquées grâce à l’essor de l’IA générative. Voici quelques tendances à surveiller.

#1 : L’hyperpersonnalisation par l’IA dans les attaques de phishing

Contrairement aux courriels d’hameçonnage de masse traditionnels (« Bonjour, j’ai un don à vous faire… »), ces attaques utilisent des données comportementales en temps réel, vos réseaux sociaux et les fuites de données pour créer des messages sur mesure qui semblent incroyablement authentiques pour le destinataire.

Par exemple, les attaquants peuvent utiliser l’IA pour analyser le profil LinkedIn d’une cible, ses récentes publications sur les réseaux sociaux ou même des modèles d’e-mails piratés pour créer des e-mails d’hameçonnage adaptés au contexte.

Ces messages peuvent faire référence à des réunions récentes, à des demandes d’emploi ou même à des intérêts personnels, ce qui les rend très convaincants.

Les chatbots d’IA peuvent alors s’engager dans des conversations de phishing automatisées, incitant les victimes à révéler des informations sensibles au fil du temps plutôt que dans un seul courriel. Cette tactique donne l’impression que les tentatives d’hameçonnage sont plus légitimes et augmente leur taux de réussite.

Un exemple de ce phénomène en 2026 sera la montée en puissance des escroqueries au recrutement, où des robots alimentés par l’IA imitent des recruteurs, faisant référence à de vraies offres d’emploi dans des entreprises bien connues pour inciter les demandeurs d’emploi à fournir des informations personnelles et des justificatifs d’identité.

#2 : L’hameçonnage vocal (Vishing) avec le clonage vocal par l’IA

La résurgence du phishing vocal, ou « vishing », a été amplifiée par les progrès de la technologie de clonage vocal par l’IA.

Les attaquants peuvent désormais créer des répliques vocales réalistes de cadres, de collègues ou d’autres personnes de confiance.

En exploitant ces voix clonées, les cybercriminels laissent des messages vocaux convaincants ou effectuent des appels en direct, incitant les employés à effectuer des actions telles que transférer des fonds ou divulguer des informations confidentielles. Cette méthode exploite la confiance inhérente aux voix familières, ce qui en fait un puissant outil de tromperie.

Il est également intéressant de noter que les attaquants n’ont besoin que de 2 minutes de votre voix pour la reproduire de manière convaincante. Ainsi, même quelques vidéos de vous sur Instagram suffisent à reproduire votre voix (ou celle d’un proche) !

#3 : Phishing-as-a-Service (PhaaS)

L’écosystème de la cybercriminalité a vu l’essor des plateformes de Phishing-as-a-Service.

Ces services proposent des kits d’hameçonnage prêts à l’emploi, comprenant des modèles, l’hébergement et même une assistance clientèle, ce qui réduit la barrière à l’entrée pour les cybercriminels en herbe.

Certaines offres de PhaaS intègrent l’IA pour automatiser et optimiser les campagnes de phishing, augmentant ainsi leur portée et leur efficacité. Cette banalisation des outils d’hameçonnage a entraîné une augmentation du nombre et de la diversité des attaques d’hameçonnage, car même des personnes disposant d’une expertise technique limitée peuvent lancer des campagnes sophistiquées.

Phishing en 2026 : Conclusion

Les cybercriminels, souvent soutenus par des gouvernements ou des mafias très puissantes, évoluent très rapidement et leur créativité est sans limite. Ils trouvent constamment de nouvelles tactiques et de nouvelles vulnérabilités à exploiter.

D’autre part, nous (les utilisateurs) avons tendance à multiplier le nombre d’appareils connectés… ce qui ouvre de nouvelles portes à d’éventuelles attaques. Il est donc important de se tenir au courant de la cybersécurité.

Avant tout, vous devez faire preuve de bon sens. Vous ne pouvez pas gagner un concours auquel vous n’avez pas participé. Votre banque ne vous contactera pas en utilisant une adresse électronique que vous n’avez jamais enregistrée. Sachez reconnaître les signes avant-coureurs, réfléchissez avant de cliquer et ne communiquez jamais votre mot de passe ou vos informations financières si vous n’êtes pas correctement connecté à votre compte.

Par ailleurs, l’utilisation d’une suite de messagerie cryptée telle que Mailfence est essentielle pour sécuriser vos communications et vous aider à éviter toutes sortes d’escroqueries.

En fait, Mailfence a été conçu pour vous protéger contre les cybermenaces et les atteintes à la vie privée, y compris le phishing. En plus de son courrier électronique chiffré de bout en bout, il comprend des signatures numériques et un système 2FA. Et ce n’est pas seulement une solution de messagerie, c’est aussi une suite bureautique collaborative.

Ouvrez un compte Mailfence gratuit dès aujourd’hui et commencez à protéger vos communications.