La pandémie de coronavirus a mis le monde sens dessus dessous. Nous avons tous dû modifier nos routines et nous adapter à des méthodes de travail différentes en l’espace de quelques semaines. Ces changements ont accéléré le déploiement de certaines nouvelles technologies, et ils ont également stimulé l’innovation et le développement de nouveaux outils. Malheureusement, ils ont aussi créé un terrain propice à la cybercriminalité. Au cours des deux dernières années, la cybercriminalité a explosé. Aujourd’hui, elle touche tout le monde, et beaucoup d’entre vous s’en inquiètent probablement. Mais pour comprendre votre degré d’exposition et les mesures que vous devez prendre pour vous en protéger, vous devez d’abord savoir en quoi consistent ces cybermenaces et pourquoi cette pandémie les a favorisées. Découvrons ce qu’il en est.

Mailfence - Obtenez votre email gratuit et sécurisé.

4.1 sur base de 177 avis utilisateurs

Mailfence - Obtenez votre email gratuit et sécurisé.

4.1 sur base de 177 avis utilisateurs

Quelles ont été les cybermenaces les plus courantes en 2021 ?

« Menaces de cybersécurité » est un mot inquiétant qui désigne plusieurs catégories de délits perpétrés sur Internet par des individus malveillants ou des risques encourus par les systèmes informatiques. Souvent, c’est l’appât du gain qui motive la cybercriminalité. Les pirates cherchent à extorquer ou à voler de l’argent, ou ils volent des informations sensibles dans le but de les revendre.

Mais dans d’autres cas, leur objectif peut être de nuire à la victime en portant atteinte à sa réputation ou en l’humiliant publiquement. Les considérations politiques ou l’espionnage motivent aussi souvent les cybermenaces.

Les auteurs peuvent être des individus isolés, mais le plus souvent, ils agissent en bandes plus ou moins organisées. Il existe également des acteurs parrainés par des États, principalement considérés comme des menaces persistantes avancées (APT).

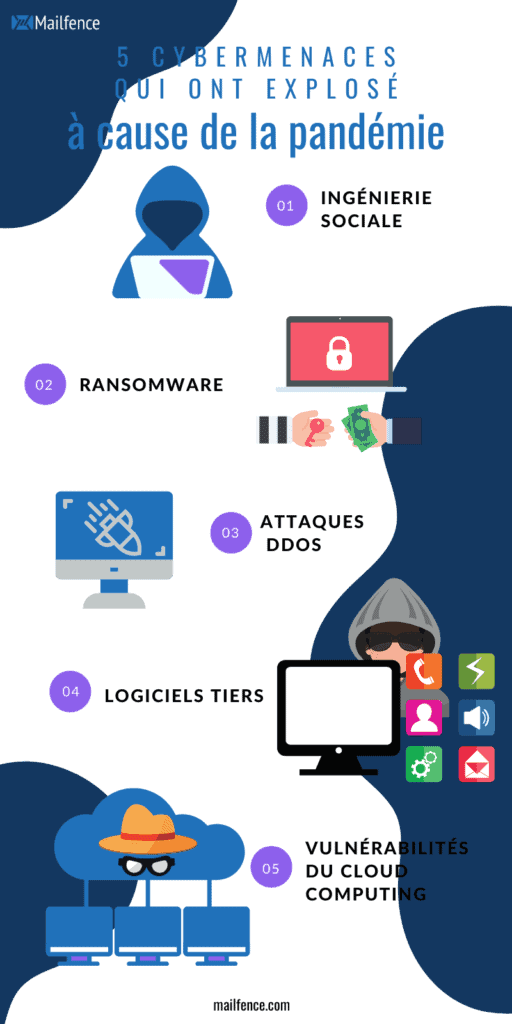

Mais quelles ont été les menaces de cybersécurité les plus fréquentes depuis le début de la pandémie ? Nous les avons classées en 5 catégories :

1. L’ingénierie sociale

Les techniques d’ingénierie sociale utilisent la psychologie et la manipulation humaines à des fins malveillantes. Par exemple, les pirates peuvent tirer parti de l’obligation d’un employé d’obéir aux ordres de ses supérieurs en lui envoyant un message prétendument écrit par son responsable. Ils peuvent ensuite extorquer des informations sensibles, telles que des identifiants de connexion, ou obtenir des actions spécifiques, comme le transfert d’argent sur un compte particulier.

Il existe plusieurs techniques d’ingénierie sociale. La plus courante est le phishing. Il consiste le plus souvent à envoyer un email frauduleux invitant le destinataire à cliquer sur un lien pour se rendre sur un faux site. Les pirates auront préalablement conçu un site trompeur dans le but de recueillir les identifiants de connexion du destinataire. Dans d’autres cas, l’email contient une pièce jointe dans laquelle se cache un logiciel malveillant (virus ou ransomware).

En mars 2020, le nombre d’attaques de phishing a augmenté de 667 %.

Le phishing est populaire auprès des hackers car il est très efficace. Il se décline également en plusieurs variantes, notamment :

- le spear phishing : en général, le phishing cherche à atteindre plusieurs personnes à la fois. Mais dans cette technique, le pirate cible une victime particulière après avoir collecté de nombreuses informations sur la cible. L’objectif est de rédiger le message le plus crédible possible pour gagner la confiance de la victime ;

- le whaling : ce type d’attaque de phishing est lancé contre des cadres de haut niveau afin d’augmenter son impact en cas de succès.

Selon des études, le spear phishing est à l’origine de 91 % des cyberattaques.

2. Le Ransomware (ou rançongiciel)

Un ransomware est un logiciel malveillant qui vise à rendre tout ou partie d’un système informatique inaccessible, souvent en chiffrant (brouillant) ses données. Le pirate peut alors obliger le propriétaire du système infecté à payer une rançon pour récupérer ses données.

Rien qu’en 2020, les attaques de ransomware ont augmenté de 435 %.

De même, la valeur globale des paiements en crypto-monnaies liés aux ransomwares a été multipliée par 4. Les attaquants sont de plus en plus gourmands, et la valeur moyenne des rançons demandées est passée de 31 200 dollars en 2020 à 570 000 dollars à la fin du premier semestre 2021.

La raison de cette flambée vient principalement du nombre croissant de vulnérabilités . L’adoption de technologies numériques toujours plus complexes favorise ces vulnérabilités. De plus, la pandémie a révélé nombre d’entre elles.

Mais il faut aussi souligner la relative immunité des individus malveillants qui se livrent à la cybercriminalité. Les paiements en crypto-monnaies qui garantissent l’anonymat des auteurs rendent difficile l’identification de ces derniers, ce qui explique que les hackers les privilégient.

De plus, il existe désormais des « ransomware as a service », c’est-à-dire des plateformes où des apprentis hackers utilisent des ransomwares sophistiqués mis à leur disposition par des gangs. Ils reçoivent une commission sur les attaques organisées grâce à ce service. Cela accroît la rentabilité de leurs activités.

Le pire, c’est que les entreprises ne doivent pas exclure la possibilité que de nouvelles attaques soient lancées dans la foulée. Par exemple, DarkSide, un groupe d’individus malveillants, ne se contentait pas de chiffrer les fichiers de ses victimes. Il utilisait également l’accès qu’il avait obtenu aux données pour divulguer celles-ci et lancer des attaques par déni de service distribué (DDoS).

Et cette tendance va sans doute continuer à se développer, puisque Cybersecurity Ventures a calculé que les coûts des attaques par ransomware atteindront plus que probablement 265 milliards de dollars d’ici 2031.

À ce moment-là, il y aura une attaque toutes les deux secondes.

3. Les attaques par déni de service distribué (DDoS)

Une attaque DDoS vise à lancer un grand nombre de requêtes vers un site web en même temps. Le site Web visé par cette attaque est alors submergé et ne peut plus faire face. Il plante et les internautes ne peuvent plus y accéder.

Ce sont les botnets, c’est-à-dire des réseaux de « bots », qui lancent le plus souvent ces attaques. Il s’agit de petits programmes ou de logiciels conçus pour lancer une requête au serveur d’un site web de manière répétée.

Les ordinateurs, serveurs, smartphones ou autres appareils connectés peuvent être piratés et détournés pour devenir des bots utilisés dans le cadre d’une attaque DDoS à l’insu de leur propriétaire.

Toutefois, contrairement à la majorité des menaces énumérées dans cet article, les attaques par déni de service distribué ne consistent pas à exploiter une faille. Elles exploitent simplement le fonctionnement normal des choses.

L’utilisation croissante de l’hébergement en nuage facilite également ces attaques, car elles sont lancées contre des réseaux connectés à l’Internet.

Aujourd’hui, les pirates utilisent également l’intelligence artificielle pour rechercher les vulnérabilités des sites web ciblés.

Malheureusement, ce type d’attaques est relativement bon marché, ce qui les rend faciles à réaliser et rentables. Souvent, les pirates les associent à une demande de rançon et ils réclament de l’argent pour mettre fin à l’attaque.

Mais dans un certain nombre de cas, ce sont des entités hostiles au propriétaire du site web en question qui parrainent l’attaque. Il peut s’agir d’un concurrent, d’un groupe à motivation idéologique ou politique, et parfois même d’un gouvernement.

Pour les sites attaqués, les pertes se chiffrent parfois en millions de dollars. Pire, la perturbation du service peut causer des dommages durables à la réputation d’un site.

En 2021, ZDNet a calculé que le nombre d’attaques DDoS avait augmenté d’au moins 154 % au cours des deux années précédentes.

4. Les logiciels tiers

Il s’agit de vulnérabilités qui proviennent de logiciels tiers. Très souvent, les entreprises utilisent plusieurs applications et outils externes pour mener à bien leurs activités. Mais ceux-ci peuvent potentiellement présenter des vulnérabilités et des failles qui peuvent conduire à des fuites et des violations de données.

Selon les statistiques fournies par Verizon, en 2020, 80 % des organisations ont subi une violation de sécurité due à une vulnérabilité de l’une de leurs applications provenant de l’extérieur. Dans 43 % des cas, ces violations étaient liées à des applications web.

Ces failles ont coûté en moyenne 4,29 millions de dollars aux entreprises qui les ont subies.

5. Les vulnérabilités du cloud computing

La pandémie a stimulé la mise en œuvre du cloud computing dans les entreprises, car il facilite le télétravail. Un employé peut se connecter depuis son domicile aux applications et logiciels de son entreprise lorsque ceux-ci sont hébergés dans le nuage. Cette opération est plus difficile à réaliser lorsque les applications sont hébergées sur un serveur local.

Malheureusement, cette adoption rapide a eu un revers : elle n’a pas toujours été assortie de garanties de sécurité adéquates. En effet, l’architecture en nuage, qui est très différente de l’architecture réseau traditionnelle, a posé de nouveaux défis de cybersécurité aux responsables informatiques. Ces derniers n’ont pas toujours eu la possibilité de les relever immédiatement.

En conséquence, des failles ont parfois été révélées dans les systèmes informatiques des entreprises, et les pirates informatiques en ont tiré profit.

Rien qu’au cours du second semestre 2020, les pirates ont lancé 7,5 millions d’attaques sur les clouds.

Dans certains cas, ils ont exploité des failles telles qu’une absence de mot de passe, ou un système non mis à jour. Mais il y a aussi eu des attaques par force brute, des attaques par ransomware et des vols de données.

Pourquoi les cybermenaces se sont-elles autant développé depuis la pandémie ?

L’année 2020 a été une année exceptionnelle pour les entreprises du monde entier. Confrontées pour la première fois à une pandémie mondiale, elles n’ont eu que quelques semaines pour s’adapter aux différents défis à relever.

En particulier, celles qui ne pratiquaient pas encore le télétravail ont dû le mettre en place très rapidement. Elles ont dû acquérir de nouveaux équipements informatiques et établir de nouvelles procédures pour permettre à leurs employés de travailler à domicile.

Beaucoup ont adopté des réseaux privés virtuels (VPN) pour permettre à leurs employés d’accéder au réseau de l’entreprise. Certains employés travaillaient avec leur propre matériel informatique. Cela les a conduits à contourner les mesures de sécurité en place dans le périmètre informatique de l’entreprise.

Et comme les employés ne mettaient pas toujours à jour leurs appareils de manière rigoureuse, ces derniers pouvaient présenter des failles de sécurité.

Ces initiatives ont créé de nouvelles opportunités pour les individus malveillants. Les cybercriminels ont pu exploiter les vulnérabilités de ces systèmes et les mots de passe faibles. Mais ils ont également tiré parti d’autres facteurs :

1. Le grand nombre d’annonces officielles envoyées au public

Les nombreux messages du gouvernement et d’autres organisations de confiance informant le public sur les mesures à prendre pendant la pandémie ont inspiré certains individus malveillants. Ils en ont profité pour envoyer des emails de phishing et d’autres techniques d’ingénierie sociale imitant ces types d’annonces officielles.

Par exemple, ils ont envoyé des emails contenant des liens vers des pages censées fournir les dernières données sur les « cas de coronavirus près de chez vous ». Ces pages pouvaient sembler légitimes, mais les pirates les avaient en fait conçues pour voler des identifiants d’email.

Dans d’autres cas, une invite telle que « Découvrez les mesures que vous pouvez prendre pour éviter une infection par le coronavirus » fournissait un lien qui pointait vers un logiciel nuisible.

Les pirates ont également tiré parti de la peur de la maladie. Ils ont envoyé des emails contenant des liens vers ce qui était présenté comme un remède miracle.

Enfin, certains emails frauduleux imitaient des campagnes de dons, dans le but d’extorquer de l’argent aux personnes les plus généreuses.

2. Les perturbations des chaînes d’approvisionnement

La pandémie a également perturbé les chaînes d’approvisionnement de certains secteurs. Là encore, ces perturbations ont déclenché l’envoi de messages spécifiques pour avertir les clients, créant ainsi de nouvelles cybermenaces. Des individus malveillants en ont profité pour envoyer de faux emails, de fausses factures et même de fausses candidatures pour tenter de duper les employés des entreprises.

Très souvent, ces emails frauduleux contenaient des pièces jointes infectées par des logiciels malveillants. L’objectif étant de voler des données sensibles ou de bloquer le système informatique de l’entreprise pour permettre aux pirates d’exiger une rançon en échange de son déblocage.

3. L’Internet des objets (IoT)

La tendance à connecter à Internet de plus en plus d’appareils du quotidien ouvre également de nouvelles opportunités aux pirates informatiques.

Notre gadget connecté préféré, le smartphone, est devenu l’une de leurs proix favorites. Les pirates ciblent non seulement sur les particuliers, mais aussi les entreprises qui appliquent la politique du « Bring your own device » (BYOD). Ces politiques ont ainsi élargi le champ des cybermenaces classiques.

Le travail à distance et la mobilité croissante favorisent également l’utilisation d’appareils mobiles. Cependant, les entreprises ne fournissent pas toujours le même niveau de sécurité sur leurs appareils mobiles que sur leurs ordinateurs traditionnels.

Et lorsque les employés utilisent leurs propres appareils, les failles de sécurité sont souvent encore plus critiques.

Par conséquent, Symantec a déterminé qu’en 2021, il y avait une moyenne mensuelle de 5 200 cyberattaques contre les appareils IoT.

4. La nouveauté des technologies utilisées

L’essor du télétravail a conduit de nombreuses entreprises à utiliser des logiciels de vidéoconférence innovants comme Zoom, ou des logiciels collaboratifs comme Slack.

Mais de nombreux employés ignorent que les pirates peuvent également lancer des tentatives de phishing sur ces plateformes, et que certains intrus malveillants peuvent s’immiscer dans les vidéoconférences auxquelles ils participent.

Par conséquent, ils sont moins méfiants qu’avec l’email, et peuvent avoir tendance à partager des informations sensibles ou à ouvrir des fichiers infectés que ces personnes ont transmis.

5. Le retard de lancement des correctifs de sécurité

Ce point n’est pas directement lié à la pandémie, mais le travail à distance n’a certainement pas aidé.

Chaque année, près de 23 000 vulnérabilités sont découvertes dans des logiciels ou du matériel. Ce chiffre est énorme, et la plupart du temps, il n’est tout simplement pas possible pour les entreprises ou les particuliers d’être informés de toutes les vulnérabilités qui sont révélées et de les corriger.

Par conséquent, la plupart d’entre elles échappent à leur vigilance. Celles-ci représentent de nouvelles cybermenaces ainsi que de nouvelles opportunités pour les personnes ou organisations malveillantes.

Pire, très souvent, les professionnels publient des mises à jour pour résoudre les vulnérabilités quelques semaines plus tard, et les entreprises ou les particuliers concernés par ces vulnérabilités n’installent pas toujours ces correctifs dès leur publication (les entreprises mettent en moyenne 102 jours pour les appliquer).

Cependant, la plupart des pirates n’ont besoin que d’une semaine pour mettre au point un système pour exploiter ces vulnérabilités et lancer des attaques contre les entreprises qui y sont exposées. En conséquence, le nombre d’attaques « zero day » (des attaques qui exploitent les failles de sécurité avant la diffusion du correctif correspondant) a augmenté très rapidement l’année dernière, et cette tendance va probablement se poursuivre cette année.

De nombreux programmes antivirus traditionnels reposent sur la détection par signature, qui consiste à identifier des détails spécifiques dans le code du logiciel malveillant. Cette signature est ensuite ajoutée à la base de données de l’antivirus. En cas de nouvelle attaque par un virus similaire, l’outil de sécurité compare le code du programme suspect avec les signatures qu’il a stockées dans sa base de données virale. Si elles correspondent, le programme est classé comme malware.

Cependant, de nos jours, les pirates chiffrent souvent au moins partiellement les logiciels malveillants, ce qui signifie que les logiciels antivirus traditionnels ne parviennent pas à les identifier.

6. Vulnérabilités des architectures de sécurité informatique

Les entreprises ont souvent acquis des outils de cybersécurité au fil du temps, et ils sont souvent très disparates. C’est encore plus vrai depuis le début de la pandémie et l’augmentation du nombre de personnes travaillant à domicile.

Ainsi, des logiciels de protection contre les cybermenaces vieux de plusieurs années coexistent avec des outils plus récents. Il est donc parfois difficile de les faire fonctionner ensemble efficacement, ce qui crée une vulnérabilité.

Il en résulte des zones grises, où la sécurité n’est plus aussi forte qu’elle le devrait. Les pirates les plus astucieux parviennent à exploiter ces faiblesses.

Protégez-vous ou protégez votre entreprise contre les cybermenaces

Restez informé et apprenez à sécuriser votre environnement et vos communications. Lisez toutes les informations disponibles sur les nouvelles menaces et sur ce que vous pouvez faire pour vous en protéger. Suivez notre cours de sensibilisation et protégez-vous contre les cyberdélinquants. Plus généralement, consultez nos 10 meilleures pratiques pour sécuriser votre activité en ligne.

N’hésitez pas à faire passer le mot à vos collègues, votre famille, vos amis, … car vous pourriez vous aussi subir les conséquences d’une attaque lancée contre l’un de vos proches.

Conclusion

La pandémie de COVID-19 provoque une explosion des cybermenaces dans le monde entier. Les plus courantes d’entre elles sont :

- l’ingénierie sociale

- les ransomwares

- les attaques par déni de service distribué

- les vulnérabilités des logiciels externes

- les vulnérabilités du cloud

Les pirates ont largement exploité les opportunités offertes par la crise sanitaire elle-même :

- les nombreuses communications officielles

- la perturbation des chaînes d’approvisionnement

- l’essor massif et soudain du travail à distance

Pour de nombreuses entreprises, le télétravail était une nouveauté et elles ont dû s’adapter dans un laps de temps trop court. Elles ont donc dû s’appuyer sur des technologies qu’elles ne connaissaient pas, créant ainsi de nouvelles failles dans leurs systèmes informatiques.

Enfin, la multiplication de ces nouvelles technologies a également engendré une multitude de failles de sécurité. Les pirates ont souvent le temps d’exploiter ces failles avant que quelqu’un ne les résolve.

Il est donc essentiel que vous preniez des mesures de sécurité pour vous protéger contre ces cybermenaces. N’hésitez pas non plus à adopter des outils sécurisés tels que le VPN et l’email sécurisé. Ces technologies peuvent sembler intimidantes au premier abord, mais elles sont en fait très faciles à utiliser.

Ne sous-estimez pas ce que vous pouvez faire pour protéger vos données personnelles. En utilisant Mailfence, vous faites un pas en avant et soutenez un service privé et sécurisé.

Retrouvez nos derniers articles en nous suivant sur Twitter et Reddit. Pour plus d’informations sur la suite d’email sécurisée de Mailfence, n’hésitez pas à nous contacter à l’adresse support@mailfence.com.