Si vous êtes comme la plupart des gens, vous ne savez probablement pas grand-chose des attaques d’ingénierie sociale. Ou pensez-vous peut-être qu’il ne vise qu’à tromper les victimes naïves pour leur voler toute leur épargne?

Vous ne vous rendez peut-être pas compte que les techniques d’ingénierie sociale peuvent prendre de nombreuses formes. Tout le monde peut en être victime, même vous.

Dans ce guide, nous aborderons tout ce que vous devez savoir sur les attaques d’ingénierie sociale, notamment :

- ce qu’est une attaque d’ingénierie sociale ;

- les différentes formes que peut prendre une attaque d’ingénierie sociale ;

- comment détecter rapidement une attaque d’ingénierie sociale ;

- et surtout, comment éviter d’en être victime !

Qu’est-ce que l’Ingénierie Sociale ?

Commençons par les fondamentaux: qu’est-ce que l’ingénierie sociale ?

L’ingénierie sociale regroupe de nombreuses techniques permettant d’exploiter notre nature humaine pour induire des comportements et des erreurs qui conduiront à une sécurité affaiblie.

Concrètement, il s’agit d’utiliser la psychologie pour manipuler des gens, et permettre aux criminels d’obtenir des données sensibles (identifiants, numéros de carte de crédit, etc.). Il ne s’agit pas d’un type d’attaque unique, mais plutôt d’un groupe de techniques différentes qui présentent plusieurs similitudes :

- les escrocs tentent d’obtenir des informations sensibles ou de l’argent ;

- ils exploitent la confiance et le comportement humain pour manipuler leurs victimes et atteindre leurs objectifs ;

- ils exploitent le manque de connaissances de leurs victimes et leur incapacité à mettre en œuvre des mesures de sécurité pour se protéger ;

- leurs stratagèmes consistent souvent à utiliser des informations personnelles (usurpation d’identité) pour paraître plus authentiques.

Vous souvenez-vous du cheval « cadeau » des Grecs de l’Antiquité à la ville de Troie ? Un excellent exemple concret.

La manipulation est au cœur de toute attaque d’ingénierie sociale.

Oubliez les tactiques de « force brute ». Avec l’ingénierie sociale, les attaquants utilisent des tactiques de manipulation pour amener leurs victimes à se compromettre ou à compromettre les mesures de sécurité dont elles dépendent.

Lorsque les attaquants connaissent mieux les motivations de leurs cibles, ils peuvent élaborer des tactiques persuasives pour les inciter à adopter un comportement potentiellement destructeur.

Et cela fonctionne : de nombreux incidents de cybersécurité sont dus à des stratagèmes d’ingénierie sociale réussis, mis en œuvre par des attaquants externes. Ils jouent avec les faiblesses humaines pour que leurs victimes leur donnent involontairement accès à des informations sensibles ou à de l’argent.

Comment Fonctionnent les Attaques par Ingénierie Sociale ?

Comme nous l’avons déjà mentionné, l’ingénierie sociale repose sur la manipulation. Elle peut prendre différentes formes (comme nous le verrons plus loin).

Cependant, chaque attaque d’ingénierie sociale présente l’un des traits humains suivants.

Confiance

Le pirate enverra un message usurpant les codes de communication d’une organisation, tels que son logo et d’autres caractéristiques de la marque (polices de caractères, style d’écriture, etc.).

Ils veulent amener la victime à faire des choses qu’elle ferait habituellement avec cette organisation (cliquer sur un lien, télécharger un fichier, etc.) parce qu’elle lui fait confiance et qu’elle ne remet pas en question l’origine du message.

Soumission à l’autorité

L’obéissance à l’autorité est un autre trait humain que les tactiques d’ingénierie sociale peuvent exploiter.

Les pirates se font passer pour une personne de haut rang ou une agence gouvernementale afin d’inciter leur cible obéissante à faire quelque chose.

Sentiment d’urgence et/ou de peur

Les gens agissent souvent sans réfléchir lorsqu’ils sont confrontés à un sentiment soudain de panique.

Ils deviennent ainsi vulnérables aux escroqueries d’ingénierie sociale qui exploitent ces émotions. Ces tactiques trompeuses exploitent la peur et l’urgence de diverses manières :

- les fausses alertes de carte de crédit ;

- avertissements concernant les virus ;

- l’exploitation de la peur de rater quelque chose d’important( FOMO ).

La victime paniquée est poussée à agir sans prendre le temps de réfléchir aux conséquences de ses actes. Souvent, sous l’effet du stress, elle oublie de vérifier la légitimité de la demande.

L’avidité

Vous ne refuseriez pas un cadeau, n’est-ce pas ? Les escrocs l’ont bien compris.

C’est pourquoi de nombreuses escroqueries misent sur notre cupidité pour nous attirer avec des récompenses en argent, des iPhones gratuits et d’autres prix.

Avez-vous déjà entendu parler de l’escroquerie de l’« héritage inattendu » ? Il s’agit d’un phishing classique qui vous promet une grosse somme d’argent provenant d’un parent éloigné ou d’un riche bienfaiteur. L’argent est soi-disant bloqué pour une raison obscure… Il vous suffit de payer les frais administratifs pour obtenir l’argent.

Cela vous semble trop beau pour être vrai ? En effet, c’est le cas ! Il s’agit d’un exemple parfait d’escroquerie utilisant notre attirance pour l’argent, les cadeaux ou les récompenses faciles.

La générosité

Enfin, notre générosité est souvent exploitée dans les attaques d’ingénierie sociale.

Les attaquants exploitent la générosité en recherchant sur les réseaux sociaux ce qui vous tient à cœur et en se faisant passer pour des organisations liées à vos causes. Par exemple, ils peuvent se faire passer pour une organisation caritative que vous soutenez afin de solliciter des dons.

Attaques d’Ingénierie Sociale : À Quoi Ressemblent-Elles ?

Il existe de nombreux types d’attaques d’ingénierie sociale, avec des variantes subtiles. Voici quelques-unes des plus courantes.

Les attaques de phishing (hameçonnage) sont les attaques d’ingénierie sociale les plus courants aujourd’hui.

Les escroqueries par hameçonnage s’appuient sur les courriels pour établir une connexion avec la cible. Il existe plusieurs types spécifiques d’attaques par hameçonnage, comme par exemple :

- le smishing, une attaque par hameçonnage qui s’appuie sur les SMS ;

- le vishing (« voice phishing ») qui s’appuie sur des conversations téléphoniques;

- le spear phishing, qui cible des personnes spécifiques en leur communiquant des informations personnelles pour les faire passer pour des personnes légitimes ;

- les attaques de type « whaling », qui sont des attaques de phishing ciblant des cadres de haut niveau.

- le pretexting est une autre forme d’ingénierie sociale dans laquelle les attaquants s’efforcent de créer un prétexte plausible, ou un scénario fabriqué, qu’ils peuvent utiliser pour voler les informations personnelles de leurs victimes.

- l’appât est, à bien des égards, similaire aux attaques par hameçonnage. Cependant, ce qui les distingue des autres types d’attaques est la promesse d’une récompense que les pirates utilisent pour attirer les victimes, tout comme le cheval de Troie.

- de même, les attaques de type « quid pro quo » promettent un avantage en échange d’informations. Cet avantage prend généralement la forme d’un service, alors que l’appât prend souvent la forme d’un bien.

- les scareware visent à faire croire aux victimes qu’un virus a infecté leur appareil et qu’elles doivent acheter ou télécharger un logiciel spécifique pour le réparer.

- les attaques de point d’eau se produisent lorsque des attaquants compromettent un site web fréquenté par un groupe spécifique d’utilisateurs. Lorsque ces utilisateurs visitent le site, leurs appareils sont infectés par des logiciels malveillants.

- on parle de piège à miel (« honey trapping ») lorsque des attaquants créent de faux profils de médias sociaux pour se lier d’amitié avec des cibles et leur soutirer des informations confidentielles par le biais de relations trompeuses.

- enfin, l’ingénierie sociale inversée crée une situation dans laquelle la victime demande de l’aide, ce qui permet à l’attaquant de se faire passer pour un assistant et d’extraire des informations sensibles.

Attaques physiques de phishing

Les attaques de phishing peuvent également se produire dans le monde « réel », physique.

La forme la plus courante est appelée« shoulder surfing« . Il s’agit d’une personne qui observe directement par-dessus votre épaule pour obtenir des informations telles que des mots de passe ou des codes PIN, après avoir incité la personne à effectuer une action nécessitant des informations d’identification.

Un autre type d’attaque par ingénierie sociale est le » tailgating », où une personne cherche à entrer physiquement dans une zone restreinte où elle n’est pas autorisée à se trouver.

Caractéristiques communes des attaques d’ingénierie sociale

La plupart de ces attaques d’ingénierie sociale présentent les caractéristiques suivantes :

- Informations personnelles : les attaquants recherchent des informations telles que les noms, les adresses et les numéros de sécurité sociale.

- Raccourcisseurs de liens ou liens intégrés : les liens inclus dans les emails redirigent en fait les utilisateurs vers des sites web suspects, malgré que les URL semblent légitimes.

- Logiciels malveillants : l’ingénierie sociale peut également être utilisée pour mettre en place des logiciels malveillants, soit en plus du vol des informations d’identification de la victime, soit dans le seul but de compromettre l’appareil de la victime.

Attaques d’Ingénierie Sociale dans le Monde Réel

Maintenant que nous avons couvert la théorie, examinons quelques exemples concrets d’escroqueries par ingénierie sociale.

La fraude du « faux PDG »

En 2016, l’entreprise aérospatiale autrichienne FACC a perdu environ 50 millions d’euros à la suite d’une escroquerie par ingénierie sociale connue sous le nom de « fraude au président ».

Les cybercriminels se sont fait passer pour le PDG de l’entreprise et ont envoyé un courriel au service financier pour demander un virement bancaire urgent.

Le courriel semblait légitime, contenant le style d’écriture typique du PDG et même une signature électronique falsifiée. Sans vérifier la demande, un employé a transféré les fonds sur un compte offshore contrôlé par les attaquants.

Ce cas souligne l’importance de vérifier les transactions financières par des canaux de communication secondaires avant de les effectuer. Il met également en évidence la valeur de l’utilisation des signatures numériques. Avec Mailfence, vous pouvez signer numériquement vos courriels à l’aide du chiffrement, ce qui prouve de manière irréfutable que vous êtes bien l’auteur de l’email.

L’arnaque au bitcoin sur Twitter

Lors d’une attaque d’ingénierie sociale très médiatisée, des cybercriminels ont accédé aux outils internes de Twitter en se faisant passer pour des membres du personnel d’assistance informatique.

Ils ont manipulé les employés pour qu’ils fournissent des identifiants de connexion, ce qui leur a permis de prendre le contrôle de plusieurs comptes importants, dont ceux d’Elon Musk, de Bill Gates et de Barack Obama.

Les attaquants ont utilisé ces comptes pour publier des offres frauduleuses de bitcoins, trompant ainsi les personnes qui les suivaient pour qu’elles envoient de la crypto-monnaie. Cette attaque montre les dangers d’une confiance excessive dans les informations d’identification internes et souligne l’importance de l’authentification multifactorielle et de la formation des employés aux tactiques d’ingénierie sociale.

Vous voulez en savoir plus ? Consultez les rapports de Verizon, qui explore le coût des violations de données dans le monde des affaires.

Le Rôle des Réseaux Sociaux dans les Attaques d’Ingénierie Sociale

Avec l’émergence des réseaux sociaux, les escrocs ont un accès sans précédent à vos informations personnelles. Ils n’ont plus besoin de pirater votre compte de messagerie : tout est public sur Instagram, TikTok et X !

Cette pratique est connue sous le nom de « reconnaissance des réseaux sociaux ». En analysant les messages accessibles au public, les attaquants peuvent :

- Identifier le lieu de travail, le rôle professionnel et les contacts professionnels d’une personne.

- Extraire des détails personnels tels que les dates de naissance, les noms d’animaux ou les lieux préférés, qui pourraient être utilisés pour deviner des mots de passe.

- Se renseigner sur vos projets de voyage afin d’organiser une attaque à un moment où vous êtes moins vigilant.

Avec toutes ces informations en main, les attaquants peuvent hyper-personnaliser leurs tentatives d’hameçonnage. Cela augmente considérablement les chances de succès.

Attaques courantes basées sur les médias sociaux

En disposant d’une multitude d’informations sur vous, les attaquants peuvent facilement mettre au point une attaque de spear phishing. Par le biais des MP sur Instagram ou X, ils peuvent donner l’impression de provenir d’une source fiable, incitant les victimes à cliquer sur des liens malveillants ou à télécharger des logiciels malveillants.

Les attaquants savent également où vous travaillez, depuis quand, où vous avez travaillé auparavant, etc. grâce à LinkedIn.

Avec ces informations, les attaquants peuvent se faire passer pour des cadres d’entreprise sur LinkedIn et tenter d’initier des transactions frauduleuses. Ils peuvent également se faire passer pour des recruteurs et envoyer de fausses offres d’emploi afin de soutirer des informations personnelles aux demandeurs d’emploi.

Pour vous protéger, voici quelques mesures à prendre :

- Définissez des paramètres de confidentialité stricts sur vos comptes personnels et professionnels.

- Évitez de mentionner trop de détails personnels et professionnels. Cela inclut les endroits que vous avez visités ou que vous prévoyez de visiter, les noms des membres de votre famille, etc.

- Examinez régulièrement les connexions avec des comptes inconnus ou suspects et supprimez-les (en particulier sur Facebook).

- Supprimez tout compte de réseau social que vous n’utilisez plus. Assurez-vous que toutes vos informations sont supprimées (ce qui est votre droit).

Attaques d’Ingénierie Sociale : Comment Vous Protéger

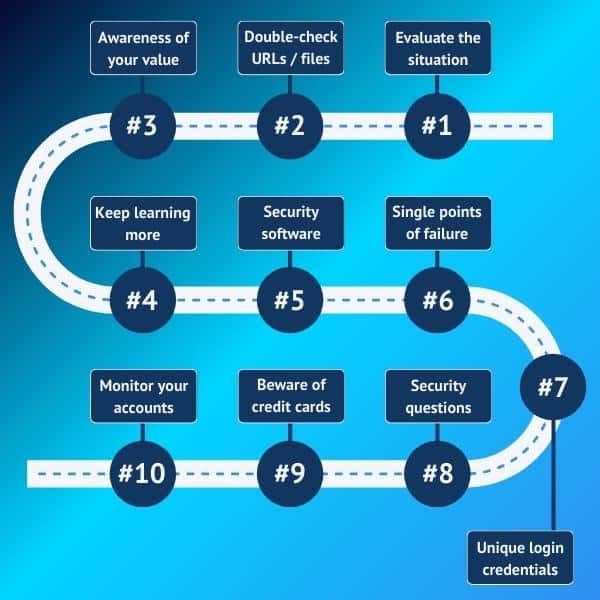

Maintenant que nous avons identifié les différentes formes d’ingénierie sociale et leurs caractéristiques, voyons comment les éviter !

Vous trouverez ci-dessous différentes mesures à prendre pour identifier les attaques d’ingénierie sociale et vous protéger contre celles qui se produiront à l’avenir.

#1 : Prenez le temps d’évaluer la situation

Prenez le temps de considérer la situation dans son ensemble et d’examiner attentivement le message, même s’il est assez inquiétant.

- Ce message est-il inattendu ?

- Est-il originaire de l’endroit où il est censé l’être ?

- Assurez-vous que vous interagissez avec des contacts de confiance en confirmant leur identité. Dans la mesure du possible, contactez directement l’expéditeur pour vous assurer qu’il a bien envoyé ce que vous avez reçu.

- Vérifiez également s’il y a des fautes d’orthographe, des bizarreries dans le logo ou d’autres détails révélateurs. Cette organisation a-t-elle l’habitude de communiquer de cette manière ?

- Là encore, en cas de doute, prenez votre téléphone et appelez le numéro que vous avez l’habitude d’appeler (et non le numéro fourni) pour obtenir plus d’informations. Il s’agit d’une étape essentielle pour les transactions financières !

#2 : Vérifiez l’URL ou le fichier avant de cliquer

Ne cliquez jamais, JAMAIS, sur une pièce jointe ou un lien dans un courriel sans avoir vérifié à deux fois.

Toute pièce jointe à un message peut cacher un virus ou un autre type de logiciel malveillant, tel qu’un rançongiciel.

Un lien dans un message peut vous conduire à un site web mis en scène pour voler vos données ou infecter votre appareil avec des logiciels malveillants.

Avant de cliquer dessus, inspectez-les attentivement :

- Y a-t-il un message indiquant que le fichier joint contient des macros ? Si c’est le cas, assurez-vous que vous n’activez pas les macros pour visualiser le fichier.

- Vous attendiez ce fichier ou ce lien ?

- En cas de doute, n’hésitez pas à vérifier et à demander directement à l’expéditeur s’il s’agit bien de lui (contactez-le par votre moyen de communication habituel).

- En cas de doute, ne cliquez pas ! Demandez à un collègue, à un ami ou à un membre de votre famille. Vous pouvez également faire appel à un expert en informatique si vous ne vous sentez pas à l’aise pour évaluer la situation (en particulier sur votre lieu de travail).

#3 : Faites attention à vos « données » de valeur

Même si vous n’êtes pas millionnaire, vos données sont susceptibles d’éveiller la convoitise des cybercriminels :

- vos données (qui peuvent être vendues sur le dark net) ;

- l’accès au logiciel dont vous disposez dans l’entreprise pour laquelle vous travaillez ;

- des comptes détaillés sur les réseaux sociaux, avec de nombreuses photos, et des commentaires révélant ce que vous aimez, ce que vous soutenez, etc. Cela signifie qu’il sera facile d’établir votre profil et de déterminer la stratégie appropriée pour vous cibler. Faites donc attention à ce que vous partagez sur les médias sociaux.

Prenez le temps d’examiner vos accès, vos communications sur le net et essayez de comprendre le potentiel que vous offrez à tout escroc. En étant plus conscient de cela, vous pouvez améliorer votre capacité à détecter les attaques d’ingénierie sociale.

#4 : Améliorez votre connaissance des attaques d’ingénierie sociale

Félicitations ! En lisant ce guide, vous vous êtes déjà rendu moins vulnérable aux attaques d’ingénierie sociale.

L’éducation est essentielle pour éviter les attaques d’ingénierie sociale.

En tant qu’individus, nous sommes dans la plupart des cas à l’origine d’une attaque potentielle en raison de notre manque de sensibilisation et de connaissances.

Si vous souhaitez en savoir plus, vous pouvez consulter ce guide sur les 7 plus grandes erreurs à éviter en matière de sécurité des e-mails. Vous pouvez également consulter ce guide sur les conseils pour protéger votre ordinateur ou suivre notre cours gratuit de sensibilisation à la sécurité du courrier électronique et à la protection de la vie privée.

#5 : Utilisez un logiciel de sécurité pour éviter les spams et les courriels d’hameçonnage

Pour protéger votre appareil et vos données contre les cybermenaces et les tentatives d’intrusion, vous devez utiliser un antivirus et effectuer des sauvegardes périodiques.

Mais vous devez également utiliser une solution de messagerie sécurisée pour vous assurer que les messages qui arrivent dans votre boîte de réception ne contiennent pas de logiciels malveillants ou de parties malveillantes, et pour les bloquer si c’est le cas.

Les courriels sont l’une des portes d’entrée les plus courantes pour les pirates informatiques. Assurez-vous donc d’avoir activé le MFA et habituez-vous à envoyer des courriels cryptés et signés numériquement.

#6 : Éviter les points de défaillance uniques

Un point de défaillance unique est un terme communément utilisé pour décrire le fait d’avoir tous ses œufs dans le même panier. Si ce point est violé, toutes vos données sont compromises. C’est pourquoi vous devez éviter de connecter tous vos comptes à Facebook ou Gmail.

Plus vos comptes sont imbriqués et dépendants les uns des autres, plus vous risquez d’être victime d’une faille de sécurité.

#7 : Identifiants uniques et mots de passe sécurisés

En lien avec le point 6, utilisez des identifiants différents pour chaque service et des mots de passe forts et uniques. Pensez à utiliser des alias de courrier électronique et des gestionnaires de mots de passe pour gérer vos informations d’identification.

#8 : Soyez créatif avec les questions de sécurité

Ce point peut sembler anodin. Mais les questions de sécurité supplémentaires (2SV, ou 2-step-verification) que les sites web vous posent constituent une ligne de défense supplémentaire.

Soyez donc créatif et évitez les réponses faciles à deviner telles que votre date ou votre lieu de naissance. Un pirate informatique les trouvera en quelques minutes. Ne confondez pas non plus le 2SV avec l’authentification multifactorielle (MFA) ou TFA, que nous vous conseillons vivement de mettre en place de toute façon.

#9 : Utilisez les cartes de crédit à bon escient

Si vous utilisez une carte de débit et qu’un pirate informatique accède au numéro, l’ensemble de votre compte bancaire peut être vidé. Vous pouvez sécuriser davantage votre carte de crédit en ne stockant pas les numéros de carte sur des sites web ou en utilisant des numéros de carte jetables ou virtuels (proposés par Citibank, Bank of America et Discover).

#10 : Contrôlez fréquemment vos comptes

Méfiez-vous des usurpations d’identité et des fraudes à la carte de crédit. Vérifiez régulièrement le solde de vos comptes et votre cote de crédit.

Attaques d’Ingénierie Sociale: Conclusion

Ceci conclut notre guide sur les attaques d’ingénierie sociale. Nous espérons que vous avez maintenant une meilleure compréhension de ce qu’est l’ingénierie sociale et de la manière de la détecter.

N’oubliez pas d’envoyer ce guide à vos amis et à votre famille ! Plus les gens seront conscients des tactiques d’ingénierie sociale, moins il y aura de victimes. Enfin, si vous avez des questions, n’hésitez pas à nous contacter à l’adresse suivante : support@mailfence.com

Vous voulez aller plus loin ? Consultez ce rapport d’IBM, qui montre comment les cybercriminels exploitent l’identité des personnes pour mener leurs attaques.

Ingénierie sociale : FAQ

Une attaque par ingénierie sociale consiste à manipuler le comportement humain afin d’amener des personnes à divulguer des informations sensibles, à accorder un accès ou à effectuer des actions qui compromettent la sécurité. Elle exploite souvent la confiance, le sentiment d’urgence, la peur ou la cupidité.

Parmi les types courants, on peut citer le phishing (hameçonnage par e-mail), le vishing (hameçonnage vocal), le pretexting, le baiting, les scarewares et les attaques physiques telles que le « shoulder surfing » (espionnage par-dessus l’épaule) ou le « tailgating » (suivi de près). Ces attaques peuvent sembler légitimes, mais visent à tromper.

Pour détecter une tentative d’attaque, examinez attentivement les demandes inhabituelles. Vérifiez l’identité de l’expéditeur, examinez les liens ou les fichiers à la recherche d’éléments suspects et soyez attentif à tout langage urgent ou visant à manipuler émotionnellement. En cas de doute, vérifiez directement auprès de l’expéditeur.

Faites preuve de prudence avec vos informations personnelles, utilisez des mots de passe forts, activez l’authentification multifactorielle (MFA) et surveillez régulièrement vos comptes. Vérifiez toujours les messages suspects et évitez de partager vos mots de passe ou vos données via des canaux non sécurisés.