Si es como la mayoría de la gente, probablemente no sepa mucho sobre los ataques de ingeniería social. ¿O cree que sólo pretende embaucar a víctimas incautas para robarles dinero?

Puede que no se de cuenta de que las técnicas de ingeniería social pueden adoptar muchas formas. Y cualquiera puede ser víctima de una, incluso usted mismo.

En esta guía, cubriremos todo lo que necesita saber sobre los ataques de ingeniería social, incluyendo:

- Qué es un ataque de ingeniería social.

- Las diferentes formas que puede adoptar un ataque de ingeniería social.

- Cómo detectar rápidamente un ataque de ingeniería social.

- Y, lo que es más importante, ¡cómo evitar ser víctima de una!

Así que, sin más preámbulos, ¡exploremos!

Mailfence – Su paquete de productividad seguro

Recupere su privacidad con

- Mensajes

- Calendarios

- Documentos

- Grupos

¿Qué es la ingeniería social?

Primero lo primero: ¿Qué es la ingeniería social?

La ingeniería social reúne muchas técnicas para explotar nuestra naturaleza humana con el fin de inducir comportamientos y errores que conduzcan a una seguridad debilitada.

Permite a los ciberdelincuentes acceder a información, dinero o controlar lo que buscan. No se trata de un tipo único de ataque, sino más bien de un grupo de estafas diferentes que comparten varias similitudes:

- Los estafadores intentan obtener información sensible o dinero.

- Explotan la confianza y el comportamiento humano para manipular a sus víctimas y conseguir sus objetivos.

- Se aprovechan del desconocimiento de sus víctimas y de su incapacidad para aplicar medidas de seguridad para protegerse.

- Sus ardides suelen consistir en utilizar información personal (robo de identidad) para parecer más auténticos.

¿Recuerda el caballo de madera «regalado» por los antiguos griegos a la ciudad de Troya? Un excelente ejemplo del mundo real.

En el corazón de todo ataque de ingeniería social se encuentra la manipulación.

Olvídese de las tácticas de fuerza bruta. Con la ingeniería social, los atacantes utilizan tácticas manipuladoras para llevar a sus víctimas a comprometerse a sí mismas o a las medidas de seguridad en las que confían. Los estafadores conectan con sus víctimas para infundirles confianza e influir en sus acciones.

A medida que los atacantes se familiarizan con las motivaciones de sus objetivos, pueden elaborar tácticas persuasivas para atraerlos hacia un comportamiento potencialmente destructivo.

Y funciona: muchos incidentes de ciberseguridad son esquemas de ingeniería social llevados a cabo con éxito por atacantes externos. Juegan con la debilidad humana para hacer que sus víctimas faciliten involuntariamente el acceso a información sensible o dinero.

¿Cómo funcionan los ataques de ingeniería social?

Como ya hemos mencionado, la ingeniería social se basa en la manipulación. Puede adoptar diversas formas (como veremos más adelante).

Sin embargo, todo ataque de ingeniería social explotará uno de los siguientes rasgos humanos.

Confianza

El hacker envía un mensaje falsificando los códigos de comunicación de una organización, como su logotipo y otras características de la marca (tipos de letra, estilo de escritura, etc.).

Quieren engañar a la víctima para que haga cosas que haría habitualmente con esta organización concreta (hacer clic en un enlace, descargar un archivo, etc.) porque confía en ella y no cuestiona el origen del mensaje.

Respeto a la autoridad

La obediencia a la autoridad es otro rasgo humano que las tácticas de ingeniería social pueden explotar.

Los hackers se hacen pasar por una persona de alto rango o un organismo gubernamental para inducir a su obediente objetivo a hacer algo.

Sensación de urgencia y/o miedo

La gente suele actuar sin pensar cuando se enfrenta a una repentina sensación de pánico.

Son vulnerables a las estafas de ingeniería social que se aprovechan de esas emociones. Estas tácticas engañosas aprovechan el miedo y la urgencia de diversas formas:

- Falsas alertas de tarjetas de crédito.

- Advertencias sobre virus.

- Explotar el propio FOMO (miedo a perderse algo).

La víctima, presa del pánico, es inducida a actuar sin tomarse el tiempo necesario para considerar las implicaciones de sus actos. A menudo, bajo estrés, se olvidan de volver a comprobar la legitimidad de la solicitud.

Codicia

No rechazaría un regalo, ¿verdad? Los estafadores lo entienden.

Por eso muchas estafas aprovechan nuestra codicia para atraernos con recompensas de dinero, iPhones gratis y otros premios.

¿Ha oído hablar de la estafa de la «herencia inesperada»? Se trata de un clásico ataque de phishing que promete una gran suma de dinero de un pariente lejano o de un benefactor adinerado. Se supone que el dinero está bloqueado por alguna oscura razón… Lo único que tiene que hacer es pagar las tasas administrativas para obtener el dinero.

¿Le parece demasiado bueno para ser verdad? ¡Eso es porque lo es! Este es un ejemplo perfecto de estafa que utiliza nuestra atracción por el dinero, los regalos o las recompensas fáciles.

Generosidad

Por último, nuestra generosidad se aprovecha a menudo en ataques de ingeniería social.

Los atacantes explotan la generosidad investigando las redes sociales para averiguar qué causas le importan y haciéndose pasar por organizaciones vinculadas a sus causas. Por ejemplo, podrían hacerse pasar por una organización benéfica a la que apoya para solicitar donativos.

Ataques de Ingeniería Social: ¿Qué aspecto tienen?

Hay muchos tipos de ataques de ingeniería social con variedades sutiles. Aquí tienes algunas de las más comunes.

Las estafas de phishing son los tipos más comunes de ataques de ingeniería social que se utilizan hoy en día. Las estafas de phishing se basan en correos electrónicos para establecer una conexión con el objetivo. Existen otros tipos específicos de ataques de phishing, como:

- Smishing, un ataque de phishing que se basa en los SMS.

- Vishing que se basa en conversaciones telefónicas reales.

- Spear phishing que se dirige a personas concretas con información personal para que parezca legítima.

- Ataques de «whaling», que son ataques de phishing dirigidos a altos ejecutivos.

Los pretextos son otro tipo de ingeniería social en la que los atacantes se centran en crear un pretexto plausible, o un escenario inventado, que puedan utilizar para robar la información personal de sus víctimas.

El baiting es, en muchos aspectos, similar a los ataques de phishing. Sin embargo, lo que los distingue de otros tipos de ingeniería social es la promesa de un objeto o bien que los hackers utilizan para atraer a las víctimas, igual que el caballo de Troya.

Del mismo modo, los ataques quid pro quo prometen un beneficio a cambio de información. Este beneficio suele adoptar la forma de un servicio, mientras que el cebo suele adoptar la forma de un bien.

El scareware pretende hacer creer a sus víctimas que un virus ha infectado su dispositivo, y que necesitan comprar o descargar un software específico para solucionarlo.

Los ataques de «abrevadero» se producen cuando los atacantes comprometen un sitio web frecuentado por un grupo específico de usuarios. Cuando estos usuarios visitan el sitio, sus dispositivos se infectan con malware.

Una «Honey Trap» (literalmente, «bote de miel») es cuando los atacantes crean perfiles falsos en las redes sociales para hacerse amigos de los objetivos y extraer información confidencial mediante relaciones engañosas.

Por último, la ingeniería social inversa crea una situación en la que la víctima busca ayuda, lo que permite al atacante hacerse pasar por ayudante y extraer información sensible.

Ataques físicos de phishing

Los ataques de phishing también pueden producirse en el mundo «real», físico.

La forma más común se llama «shoulder surfing». Esto ocurre cuando alguien observa directamente por encima de su hombro para obtener información, como contraseñas o PIN, tras inducirles a realizar una acción que requiere credenciales.

Otro tipo de ataque de ingeniería social es el tailgating, en el que alguien busca la entrada física a una zona restringida en la que no está autorizado a estar.

Características comunes de los ataques de ingeniería social

La mayoría de estos ataques de ingeniería social comparten las siguientes características:

- Información personal: Los atacantes buscan información como nombres, direcciones y números de la seguridad social.

- Acortadores de enlaces o enlaces incrustados: Estos enlaces en realidad redirigen a los usuarios a sitios web sospechosos en URL que parecen legítimas.

- Malware: La ingeniería social también puede utilizarse para instalar malware, ya sea además de robar las credenciales de la víctima o con el único propósito de comprometer su dispositivo.

Ataques de ingeniería social en el mundo real

Ahora que hemos cubierto la teoría, veamos algunos ejemplos reales de estafas de ingeniería social.

El fraude del «falso director general

En 2016, la empresa aeroespacial austriaca FACC perdió unos 50 millones de euros debido a una estafa de ingeniería social conocida como «fraude del CEO».

Los ciberdelincuentes se hicieron pasar por el director general de la empresa y enviaron un correo electrónico al departamento financiero solicitando una transferencia urgente.

El correo electrónico parecía legítimo, contenía el estilo de escritura típico del director general e incluso una firma de correo electrónico falsificada. Sin verificar la solicitud, un empleado transfirió los fondos a una cuenta en el extranjero controlada por los atacantes.

Este caso pone de relieve la importancia de verificar las transacciones financieras a través de canales de comunicación secundarios antes de proceder. También pone de relieve el valor de utilizar firmas digitales. Con Mailfence, puede firmar digitalmente tus correos electrónicos mediante cifrado, lo que demuestra de forma irrefutable que eres realmente el autor de ese correo.

La estafa de Bitcoin de Twitter

En un ataque de ingeniería social de gran repercusión, los ciberdelincuentes accedieron a las herramientas internas de Twitter haciéndose pasar por personal de soporte informático.

Manipularon a empleados para que les proporcionaran credenciales de acceso, lo que les permitió hacerse con el control de varias cuentas de alto perfil, incluidas las de Elon Musk, Bill Gates y Barack Obama.

Los atacantes utilizaron estas cuentas para publicar regalos fraudulentos de Bitcoin, engañando a los seguidores para que les enviaran criptomonedas. Este ataque demuestra los peligros de confiar demasiado en las credenciales internas y pone de relieve la importancia de la autenticación multifactor y de la formación de los empleados sobre las tácticas de ingeniería social.

¿Le gustaría saber más? Consulte este informe de Verizon, que explora el coste de las vulneraciones de datos en el mundo empresarial.

El papel de las redes sociales en los ataques de ingeniería social

Con la aparición de las plataformas de medios sociales, los estafadores tienen un acceso sin precedentes a su información personal. Ya no necesitan hackear su cuenta de correo electrónico: ¡todo es público en Instagram, TikTok y X!

Esta práctica se conoce como «reconocimiento en redes sociales». Analizando las publicaciones disponibles públicamente, los atacantes pueden:

- Identificar el lugar de trabajo, la función y los contactos profesionales de una persona.

- Extrae datos personales como fechas de nacimiento, nombres de mascotas o lugares favoritos, que podrían utilizarse para adivinar contraseñas.

- Infórmate de los próximos planes de viaje para programar un ataque cuando la víctima esté menos alerta.

Con toda esta información a mano, los atacantes pueden hiperpersonalizar sus intentos de phishing. Esto aumenta considerablemente la probabilidad de éxito.

Ataques comunes basados en las redes sociales

Con una gran cantidad de información sobre usted, los atacantes pueden diseñar fácilmente un ataque de phishing selectivo. A través de DM en Instagram o X, pueden aparentar proceder de una fuente de confianza, incitando a las víctimas a hacer clic en enlaces maliciosos o a descargar malware.

Los atacantes también saben dónde trabaja, desde cuándo, dónde trabajó anteriormente, etc. gracias a LinkedIn.

Con esta información, los atacantes pueden hacerse pasar por ejecutivos de la empresa en LinkedIn e intentar iniciar transacciones fraudulentas. También pueden hacerse pasar por reclutadores, enviando ofertas de trabajo falsas para extraer información personal de los solicitantes de empleo.

Para protegerse, aquí tiene algunos pasos para seguir:

- Establezca una configuración de privacidad estricta en las cuentas personales y profesionales.

- Evite compartir en exceso detalles personales y relacionados con el trabajo. Esto incluye lugares que haya visitado o tenga previsto visitar, nombres de familiares, etc.

- Revise y elimine regularmente las conexiones con cuentas desconocidas o sospechosas.

- Elimine cualquier cuenta de redes sociales que ya no utilice. Asegúrese de que se borre toda su información (que es su derecho).

Ataques de ingeniería social: ¿Cómo mantenerse a salvo?

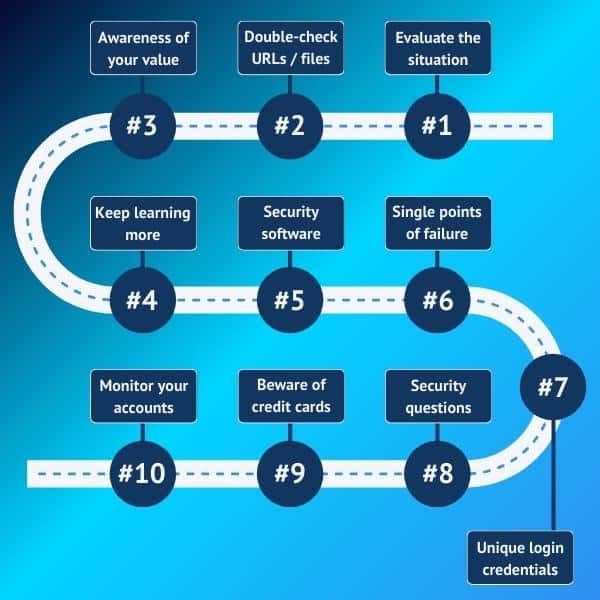

Ahora que hemos identificado las distintas formas de ingeniería social y sus características, ¡hablemos de cómo evitarlas!

Lo que sigue son varios pasos que debe seguir para identificar los ataques de ingeniería social, y protegerse a futuro.

#nº 1: Tómese su tiempo para evaluar la situación

Tómese su tiempo para considerar toda la situación y examine el mensaje detenidamente, aunque sea bastante preocupante.

- ¿Este mensaje es inesperado?

- ¿Se origina donde debe?

- Asegúrese de que estás interactuando con contactos de confianza confirmando su identidad. Siempre que sea posible, póngase en contacto directamente con el remitente para asegurarse de que envió lo que se recibió.

- Compruebe también si hay faltas de ortografía, rarezas en el logotipo u otros detalles reveladores. ¿Esta organización suele comunicarse de esta manera?

- De nuevo, en caso de duda, coja el teléfono y llame al número oficial o al número al que esté acostumbrado a llamar (y no al número proporcionado) para obtener más información. Se trata de un paso fundamental para las transacciones financieras.

#nº 2: Compruebe la URL o el archivo antes de hacer clic

Nunca, nunca haga clic en un archivo adjunto o en un enlace de un correo electrónico sin comprobarlo dos veces.

Cualquier archivo adjunto en un mensaje puede esconder un virus u otro tipo de malware, como un ransomware.

Un enlace en un mensaje puede llevarte a un sitio web preparado para robar tus datos o infectar su dispositivo con malware.

Antes de hacer clic en ellos, inspecciónelos cuidadosamente:

- ¿Hay algún mensaje o aviso que indique que el archivo adjunto contiene macros? Si es así, asegúrese de no activar las macros para ver el archivo.

- ¿Esperaba este archivo o enlace?

- En caso de duda, no dude en comprobar y preguntar directamente al remitente si procede de él (póngase en contacto con él a través de su medio de contacto habitual).

- En caso de duda, ¡NO haga clic! Pregunte a un colega, amigo o familiar si no está seguro. O recurra a un experto informático si no se siente cómodo evaluando la situación.

#3: Vigile sus objetos de valor

Aunque no sea millonario, posee muchas cosas que podrían despertar la codicia de los ciberdelincuentes:

- Sus datos (que pueden venderse en la «dark web»).

- Acceso al software que tiene en la empresa para la que trabajas.

- Cuentas detalladas en redes sociales, con numerosas fotos, y comentarios que revelan lo que le gusta, las causas que apoya, etc. Esto significa que será sencillo elaborar un perfil suyo y determinar la estrategia adecuada para llegar a usted. Por tanto, tenga cuidado con lo que comparte en las redes sociales.

Tómese su tiempo para examinar sus privilegios, sus comunicaciones en la red e intente comprender el potencial que ofrece a cualquier estafador. Ser más consciente de esto puede mejorar su capacidad para detectar ataques de ingeniería social.

#4: Infórmese sobre las estafas de ingeniería social

¡Enhorabuena! Sólo con leer esta guía, ya se habrá hecho menos vulnerable a los ataques de ingeniería social.

La educación es clave para evitar los ataques de ingeniería social.

Como individuos, en la mayoría de los casos estamos en el origen de un ataque potencial debido a nuestra falta de conciencia y conocimiento.

Si quiere aprender aún más, puede consultar esta guía sobre los 7 mayores errores de seguridad en el correo electrónico que debes evitar. También puede consultar esta guía sobre consejos para proteger su ordenador, o seguir nuestro curso gratuito de concienciación sobre seguridad y privacidad del correo electrónico.

#5: Utilice software de seguridad para evitar el spam y los correos electrónicos de phishing

Para proteger su dispositivo y sus datos de ciberamenazas e intentos de intrusión, debe utilizar un antivirus y hacer copias de seguridad periódicas.

Pero también debe utilizar una solución de correo electrónico seguro para asegurarse de que los mensajes que llegan a su bandeja de entrada no incluyan ningún malware ni ninguna parte maliciosa, y para bloquearlos si es así.

Los correos electrónicos son una de las puertas de entrada más comunes para los hackers. Así que asegúrese de tener activada la MFA, y acostúmbrese a enviar correos cifrados y firmados digitalmente.

#6: Evite los puntos únicos de fallo

Un único punto de fallo es un término común utilizado para describir el hecho de tener todos los huevos en la misma canasta. Si se vulnera ese punto, todos sus datos están en peligro. Por eso debes evitar conectar todas sus cuentas con Facebook o Gmail.

Cuanto más entrelazadas y dependientes estén sus cuentas, más daño puede causarle una filtración de seguridad.

#7: Identificaciones únicas y contraseñas seguras

En consonancia con el nº 6, utilice inicios de sesión diferentes para cada servicio y contraseñas fuertes y únicas. Considere la posibilidad de utilizar alias de correo electrónico y gestores de contraseñas para gestionar sus credenciales.

#8: Sea creativo con las preguntas de seguridad

Esto puede parecer trivial. Pero las preguntas de seguridad adicionales que le hacen los sitios web son, normalmente, para establecer una medida de seguridad de verificación en 2 pasos (2SV).

Así que sea creativo y evite respuestas fáciles de adivinar, como su fecha o lugar de nacimiento. Un hacker los encontrará en unos minutos. Además, no confunda la 2SV con la autenticación multifactor (MFA) o TFA, que le recomendamos encarecidamente que configure de todos modos.

#9: Utilice las tarjetas de crédito con prudencia

Si utiliza una tarjeta de débito y un hacker consigue acceder al número, podría vaciar toda su cuenta bancaria. Puede proteger aún más su tarjeta de crédito no almacenando los números de tarjeta en sitios web o utilizando números de tarjeta desechables o virtuales (ofrecidos por Citibank, Bank of America y Discover).

#10: Controle con frecuencia sus cuentas

Permanezca vigilante tanto ante el robo de identidad como el fraude con tarjetas de crédito. Compruebe regularmente los saldos de sus cuentas y su puntuación crediticia.

Última palabra sobre los ataques de ingeniería social

Con esto terminamos nuestra guía sobre ataques de ingeniería social. Esperamos que ahora entienda mejor qué es la ingeniería social y cómo detectarla.

¡Asegúrese de enviar también esta guía a sus amigos y familiares! Cuanta más gente sea consciente de las tácticas de ingeniería social, menos víctimas habrá. Por último, si tiene alguna pregunta, no dude en contactarnos al correo support@mailfence.com.

¿Quiere profundizar más en el tema? Consulte este informe de IBM, que destaca cómo los ciberdelincuentes explotan la identidad de las personas para sus ataques.

Ingeniería Social: Preguntas frecuentes

Un ataque de ingeniería social manipula el comportamiento humano para engañar a las personas para que revelen información sensible, concedan acceso o realicen acciones que comprometan la seguridad. A menudo se aprovecha de la confianza, la urgencia, el miedo o la codicia.

Algunos tipos comunes son el phishing (estafas por correo electrónico), el vishing (estafas basadas en la voz), el pretexto, el cebo, el scareware y los ataques físicos como el shoulder surfing o el tailgating. Estos ataques pueden parecer legítimos, pero su objetivo es engañar.

Para detectar un ataque, evalúa cuidadosamente las solicitudes inesperadas. Comprueba la identidad del remitente, inspecciona los enlaces o archivos en busca de elementos sospechosos y presta atención al lenguaje urgente o emocionalmente manipulador. En caso de duda, verifícalo directamente con el remitente.

Sé precavido con la información personal, utiliza contraseñas seguras, activa la autenticación multifactor (AMF) y supervisa regularmente tus cuentas. Comprueba siempre dos veces los mensajes sospechosos y evita compartir contraseñas o datos a través de canales inseguros.