En el mundo actual, cada vez es más importante saber cómo proteger tu ordenador y tus dispositivos.

Intentos de phishing, ransomware, troyanos … Las ciberamenazas están cada vez más presentes y son más sofisticadas.

Y sin la protección adecuada, corres el riesgo de sufrir robo de datos, daños a tu reputación, extorsión, espionaje… Así que en esta guía hemos reunido las 10 mejores formas de proteger tu ordenador y tu smartphone. Y no te preocupes: no hace falta ser un experto en ciberseguridad para poner en práctica estas recomendaciones 😉.

Mailfence – Su paquete de productividad seguro

Recupere su privacidad con

- Mensajes

- Calendarios

- Documentos

- Grupos

Antes de empezar…

En primer lugar, nos gustaría destacar la importancia de la seguridad física de tus dispositivos.

Ni que decir tiene que el primer paso para proteger tu dispositivo es no dejarlo nunca desatendido.

La mayoría de nosotros pensamos en antivirus y contraseñas seguras para proteger nuestro ordenador. Pero éstos serán inútiles si simplemente lo dejas desbloqueado en un espacio de coworking. Así que bloquea tu ordenador o smartphone cuando no los estés utilizando. Para mayor seguridad, puedes establecer un breve periodo de «bloqueo automático», por ejemplo tras 1 minuto de inactividad.

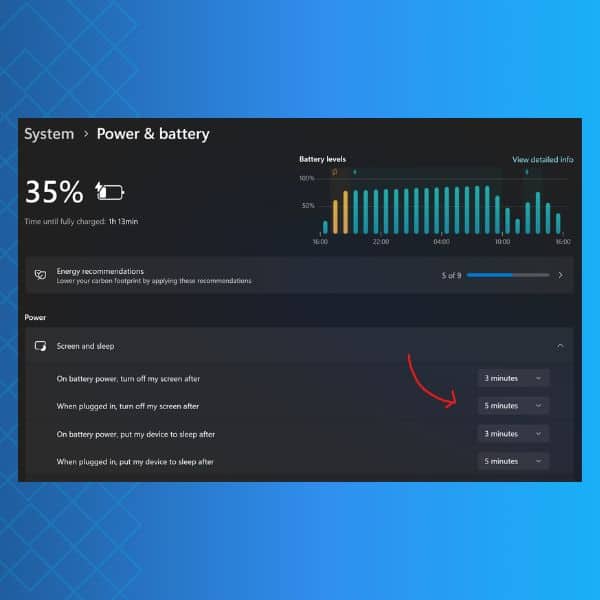

Para hacerlo en un dispositivo Windows, sigue estos pasos:

- ve a Ajustes;

- navega hasta Sistema > Alimentación y Batería;

- En Pantalla y reposo, selecciona después de cuánto tiempo debe bloquearse la pantalla.

En un dispositivo Mac:

- ve al Menú Apple;

- navega hasta Ajustes del sistema;

- pulsa Pantalla de bloqueo;

- activa «Iniciar salvapantallas cuando esté inactivo»;

- activa «Requerir contraseña después de que comience el salvapantallas o se apague la pantalla» y ajusta la hora deseada.

Asegúrate también de desactivar las notificaciones de la pantalla de bloqueo y el Bluetooth. Los ladrones podrían utilizarlas para entrometerse en el sistema de tu dispositivo. Una vez hecho esto, estás listo para pasar a algunos consejos más técnicos.

Consejo nº 1: Conéctate a una red segura para proteger tu ordenador

Estar conectado a Internet es la forma más fácil de que un atacante acceda a tu ordenador.

Asegúrate de conectarte a todos los sitios web utilizando SSL/TLS. También puedes «endurecer» los dispositivos que vienen con configuraciones predeterminadas de fábrica demasiado permisivas, por ejemplo, dispositivos IoT, routers, etc.

Cada dispositivo debe tener una configuración de privacidad: revísala cuando lo utilices por primera vez.

Consejo nº 2: Activa y configura un cortafuegos

Un cortafuegos es un dispositivo que controla el flujo de información entre tu ordenador e Internet.

Evita la divulgación de tus datos personales creando una pasarela. También te avisará en caso de que personas malintencionadas intenten entrar en tu sistema informático.

La mayoría de los sistemas operativos incluyen un cortafuegos integrado (Windows y macOS tienen el suyo), al igual que la mayoría de los routers domésticos. Esto significa que no deberías tener que preocuparte por configurar uno, ya que tu dispositivo ya está protegido.

Sin embargo, puedes reforzar la seguridad de tu ordenador creando una contraseña segura que bloquee tu cortafuegos contra cualquier intento de desactivarlo (consulta las directrices de tu operador Wi-Fi para obtener más información).

Consejo nº 3: Utiliza un antivirus de confianza

Instalar un antivirus y mantenerlo actualizado es un paso fundamental para proteger tu ordenador. Del mismo modo, instala una aplicación antivirus en tu teléfono. Asegúrate de mantenerlas actualizadas.

Pero el antivirus no es una herramienta mágica capaz de borrar todas las amenazas. De hecho, este software se basa en una base de datos de programas maliciosos ya conocidos, que figuran en un registro interno.

La mayoría de las veces, las actualizaciones de los antivirus pretenden añadir nuevas entradas -es decir, virus recién descubiertos- a este registro.

Esto significa que son incapaces de reconocer un nuevo malware. Así que ten en cuenta que utilizar un antivirus no es una bala de plata. No te eximirá de aplicar otras medidas preventivas.

Consejo nº 4: Elimina el software innecesario

Los intrusos pueden atacar tu ordenador aprovechando las vulnerabilidades del software.

En consecuencia, cuanto menos software tengas, menos vulnerable serás.

Esto es especialmente cierto en el caso de los teléfonos inteligentes. Nos hemos acostumbrado a descargar una aplicación cada vez que necesitamos algo. Pero rara vez pensamos en eliminarlas. Es un buen hábito que debes adquirir, ya que no sólo ahorrará espacio en tu smartphone, sino que también te protegerá de las vulnerabilidades del software.

Del mismo modo, también puedes desactivar y/o eliminar los servicios no esenciales que se instalaron por defecto.

Consejo nº 5: Sigue el PoLP (Principio de Mínimo Privilegio) para proteger tu ordenador

En la mayoría de los casos de infección por malware, éste sólo puede operar bajo los derechos del usuario conectado.

Para proteger tu ordenador y minimizar el impacto que puede tener el malware, considera la posibilidad de tener dos tipos de cuentas de usuario :

- una cuenta estándar con el mínimo de prestaciones para las actividades cotidianas;

- una de administrador con plenos privilegios operativos en el sistema en el que entrarás cuando necesites instalar o eliminar software o cambiar la configuración del sistema en tu ordenador.

Si accidentalmente caes víctima de un ataque de malware cuando estás conectado a tu cuenta estándar, el malware verá limitado lo que puede hacer y cambiar en tu sistema.

Consejo nº 6: Utiliza un navegador web seguro para proteger tu ordenador

Los navegadores web instalados en ordenadores nuevos no suelen tener una configuración segura por defecto.

Por lo tanto, asegurar tu navegador es un paso fundamental para proteger tu ordenador y tu smartphone.

Cada vez más ataques se aprovechan de los navegadores web. Te recomendamos que utilices DuckDuckGo o Brave. Además, evita los plugins y complementos innecesarios. Al igual que las aplicaciones no utilizadas, pueden representar vulnerabilidades de software.

Consejo nº 7: Actualiza a menudo

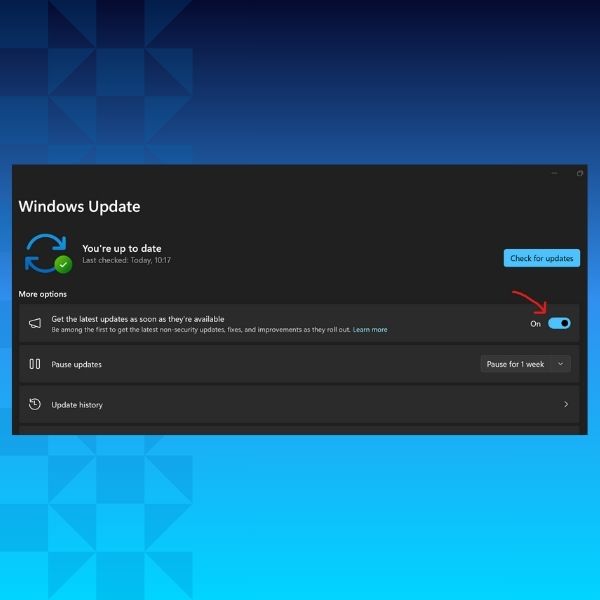

La mayoría de los proveedores de software publican actualizaciones para corregir vulnerabilidades y fallos del software. Muy a menudo, el pirateo del software deja al descubierto estos fallos.

Por tanto, para evitar la piratería informática, es fundamental descargar las actualizaciones lo antes posible.

También puede haber vulnerabilidades en el firmware. Un firmware es un software de utilidad diseñado para proporcionar funcionalidades secundarias a tus dispositivos (como permitir que tu dispositivo se conecte a cualquier tipo de impresora, o que admita un micrófono o auriculares).

La mayoría de las aplicaciones y programas deberían permitirte activar las actualizaciones automáticas. Asegúrate de que esta función está activada siempre que sea posible.

Consejo nº 8: Crea sólo contraseñas fuertes y únicas

Tu contraseña es la primera línea de defensa contra las intrusiones. También es la herramienta menos costosa para proteger tu dispositivo y la más fácil de configurar.

Hay algunos principios sencillos que debes seguir, que detallamos en este artículo sobre buenas prácticas en materia de contraseñas.

Además, los gestores de contraseñas son muy útiles para evitar contraseñas débiles y reutilizadas. Ayudan a generar, almacenar y autorellenar contraseñas complejas. Si optas por uno, elige una opción «offline» como KeePass.

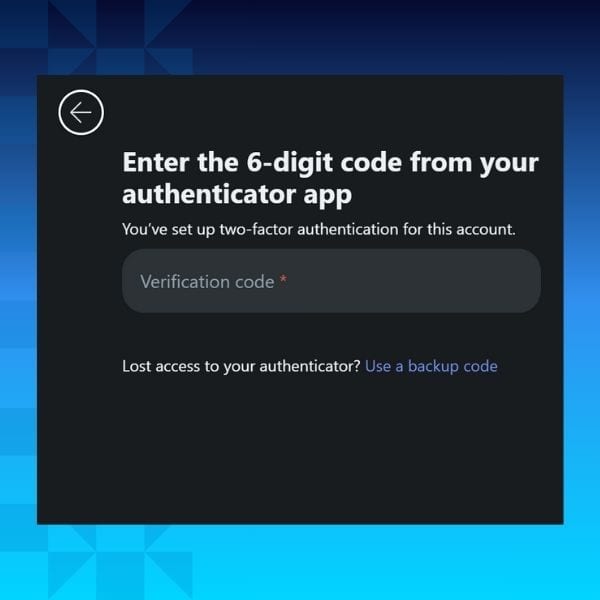

Consejo 9: Utiliza la autenticación de dos factores

La autenticación de dos factores (o 2FA) funciona como una segunda capa de protección después de tu contraseña.

La mayoría de los sitios web te ofrecerán utilizarlo para proteger tu cuenta. Si un servicio no ofrece 2FA, probablemente deberías evitarlo.

Y aunque introducir un código cada vez que te conectas pueda parecer engorroso, es una de tus mejores líneas de defensa contra los piratas informáticos.

Consejo nº 10: Ten una copia de seguridad

Un hackeo da mucho menos miedo cuando sabes que todos tus datos tienen una copia de seguridad.

Utiliza un software de copias de seguridad para programar muchas copias a la semana, en función de tu volumen de actividades informáticas.

Incluye todos los dispositivos y programas que utilices en tu perímetro de copia de seguridad, y haz al menos dos copias :

- La primera en un disco duro externo (disco duro, llave USB, NAS…) ;

- Una segunda en una plataforma de almacenamiento en la nube , como los documentos de Mailfence.

Consejos adicionales para proteger tu ordenador

Sé que dijimos que compartiríamos 10 consejos para proteger tu ordenador, pero nos sentimos generosos 😊.

Así que aquí tienes algunos consejos más que puedes poner en práctica hoy mismo para proteger tu ordenador y tu portátil.

Consejo nº 11: Elabora tu Plan de Recuperación ante Catástrofes

¿Qué harías si tu empresa se viera afectada por una catástrofe mañana por la mañana (pensemos en un incendio o una intrusión de ransomware)? ¿Estás preparado para este tipo de escenario? ¿Sabes exactamente lo que tendrías que hacer para evitar más daños y volver a poner en marcha tu empresa a pesar de la pérdida de datos o la destrucción de equipos?

Si no estás seguro de la respuesta a esta grave pregunta, considera la posibilidad de elaborar tu propio plan de recuperación en caso de catástrofe.

En medio del caos, agradecerás tener una lista de tareas para contener los riesgos, remediar los daños y reactivar lo que se pueda restaurar.

Diseñar este tipo de programa no es algo que se pueda improvisar, y puede que necesites la ayuda de un informático para configurarlo y comprobar su validez.

Consejo nº 12: Cifra tus datos

La encriptación codifica datos y mensajes, normalmente mediante una clave matemática. Para recuperar un dato o mensaje legible, el usuario necesitará conocer esta clave para descifrarlo.

La encriptación no sólo puede utilizarse para mantener tus comunicaciones privadas y seguras. También puedes utilizarlo para encriptar tus distintos archivos y documentos.

También puedes encriptar tu tráfico web utilizando una Red Privada Virtual (VPN).

Cifrará tus datos antes de su transmisión para que nadie pueda leerlos durante su tránsito. Los datos relevantes sólo se descifrarán en su destino (el sitio web/software con el que te comunicas).

Consejo nº 13: Consigue un correo electrónico profesional y seguro

Hemos dejado lo mejor para el final 😊

Tu correo electrónico es la puerta favorita de los hackers para infectar tus dispositivos con malware. Por eso es crucial elegir un proveedor de correo electrónico privado y seguro, como Mailfence.

Nos comprometemos a proporcionar la solución de correo electrónico más privada y segura a nuestros usuarios. No hacer rastreos y no mostrarle publicidad. Sin publicidad de terceros ni rastreadores de marketing. Ni siquiera rastreamos tu actividad en la aplicación. Tenemos nuestra sede en Bélgica, donde las leyes de privacidad son estrictas, y no dependemos de financiación de capital riesgo.

¿Y sabes qué? ¡ El plan de inicio es gratis!

Cifrado de correo electrónico, firmas digitales, calendario seguro y almacenamiento en línea… Puedes probar todas estas funciones en nuestro plan gratuito. Si tienes alguna pregunta, no dudes en ponerte en contacto con nosotros en support@mailfence.com.