Zombie-Computer sind 2026 mehr denn je zum Thema geworden. Doch die meisten Menschen wissen nicht einmal, dass es sie gibt.

In diesem Leitfaden erfahren Sie alles, was Sie über Zombie-Computer wissen müssen, einschließlich diesen Themen:

- was Zombie-Computer und Botnets sind

- wie ein Computer zu einem Zombie-Computer wird

- was Sie tun können, wenn Sie feststellen, dass Sie einen Zombie-Computer haben

- 7 Schritte, wie Sie verhindern können, dass Ihr Gerät zu einem Zombie-Computer wird

Steigen wir direkt ein.

Mailfence – Ihre sichere Produktivitätssuite

Holen Sie sich Ihre Privatsphäre zurück mit

- Nachrichten

- Kalendern

- Dokumenten

- Gruppen

Was ist ein Zombie-Computer?

Bei einem Zombie-Computer handelt es sich um einen Computer, der aus der Ferne kontrolliert und gesteuert werden kann.

Ein solcher Computer ist das Ergebnis eines Cyber-Angriffs. Aufgrund einer Malware (die oft unwissentlich durch einen Phishing-Angriff installiert wird) können Hacker*innen Ihren Computer fernsteuern. Sehr häufig lassen sie ihn mit anderen Zombie-Computern „zusammenarbeiten“ und bilden so ein sogenanntes Botnet.

Doch warum sollte ein*e Hacker*in Ihren Computer aus der Ferne kontrollieren wollen?

Dies sind einige verachtenswerte Anwendungsfälle von Zombie-Computern:

- DDoS-Angriffe: Hacker*innen setzen Zombie-Computer als Teil eines Botnets ein, um eine Ziel-Website oder einen anvisierten Server mit übermäßigem Datenverkehr zu überfluten, sodass es zu Überlastungen und damit zu Ausfällen kommt.

- Phishing- und Spam-Angriffe: Ein Zombie-Computer kann dazu verwendet werden, Spam-E-Mails und Phishing-Nachrichten zu versenden, ohne dass dies auf den*die Hacker*in zurückgeführt werden kann. Auf diese Weise können sie Malware und Ransomware verbreiten oder Anmeldedaten von ahnungslosen Nutzer*innen stehlen. Sie sind sich nicht sicher, was der Unterschied zwischen Phishing und Spam ist? Werfen Sie einen Blick in diesen Leitfaden.

- Mining von Kryptowährungen: Mit dem Aufstieg von Bitcoin und Kryptowährungen setzen Hacker*innen Zombie-Computer ein, um verschiedene Kryptowährungen zu schürfen – ohne die Zustimmung der Besitzer*innen. Da das Mining von Kryptowährungen viel Rechenleistung erfordert, können die Hacker*innen die Arbeitslast auf mehrere Zombie-Computer verteilen, um davon zu profitieren, während sie gleichzeitig den Geräten der Opfer die CPU-Leistung abziehen und sie verlangsamen.

Das Schlimmste daran? Oft merken Sie gar nicht, dass Ihr Computer ein Zombie-Computer geworden ist.

Deswegen werden wir Ihnen im weiteren Verlauf dieses Leitfadens die verräterischen Anzeichen von Zombie-Computern zeigen. Außerdem erfahren Sie, wie Sie verhindern können, dass Ihr Computer zu einem solchen Zombie wird.

Wie werden Computer zu Zombie-Computern?

Es gibt viele Möglichkeiten, wie ein Computer zu einem Zombie-Computer werden kann. Viele davon ähneln Phishing- und Ransomware-Angriffen, weswegen wir Ihnen empfehlen, sich auch diese beiden Leitfäden anzusehen.

Phishing-E-Mails

Phishing-E-Mails gehören zu den häufigsten Angriffsvektoren für Hacker*innen. Aufgrund von Social-Engineering-Taktiken können wir alle derart manipuliert werden, dass wir sensible Daten preisgeben oder Malware installieren.

Hacker*innen versenden oft Phishing-E-Mails mit schädlichen Anhängen oder Links, um Computer zu infizieren. Sobald der*die Nutzer*in mit diesen interagiert, wird Malware installiert, welche den Computer in einen Zombie-Computer verwandelt.

Ein solches Beispiel ist Jeanson James Ancheta, bekannt als der „Zombie-King“. Im Jahr 2004 gelang es ihm, dank einer über Phishing-E-Mails verbreiteten Malware Tausende Computer zu kapern. Sobald das Botnet eingerichtet war, „vermietete“ er diese Computer an andere Cyberkriminelle, damit diese ihre eigenen Angriffe (DDoS, Spam-Kampagnen etc.) durchführen konnten.

Er wurde schließlich zu fünf Jahren Gefängnis verurteilt – die erste strafrechtliche Verfolgung im Zusammenhang mit einem Botnet-Angriff.

Mehr über diesen Fall können Sie auf der Website des US-Justizministeriums lesen.

Ausnutzung von Software-Schwachstellen

Cyberkriminelle nutzen ungepatchte Software-Schwachstellen aus, um Malware auf Computern zu installieren. Indem sie auf diese Sicherheitslücken abzielen, können sie aus der Ferne Code ausführen und die kompromittierten Systeme in Zombie-Computer verwandeln.

Ein solches Beispiel war das Conficker-Botnet, das zu schätzungsweise zehn Millionen Zombie-Computern führte.

Dank einer Windows-Schwachstelle konnten Angreifende über regelmäßige Software-Updates, die die Nutzer*innen durchführten, Rechner infizieren.

Mehr über diesen Angriff erfahren Sie auf der speziell dafür erstellten Conficker-Wiki-Seite.

KI-unterstützte Angriffe über USB-Sticks

Ein gehackter USB-Stick kann einen Rechner eigenständig infizieren, sobald er eingesteckt wird. Mit KI werden diese Angriffe sogar noch fortschrittlicher, indem sie die Art des verbundenen Geräts erkennt und ihr Verhalten entsprechend anpasst.

Zum Beispiel:

- Die KI erkennt, ob sie an einen privaten Laptop, einen Arbeitscomputer oder einen Server angeschlossen ist.

- Sie wartet auf den perfekten Augenblick (zum Beispiel, wenn das System im Leerlauf ist), um den Angriff auszuführen.

- Die KI täuscht das Verhalten legitimer Software vor, um nicht entdeckt zu werden.

Ein*e Hacker*in könnte zum Beispiel einen USB-Stick mit der Aufschrift „Vertrauliche Gehaltsdaten“ auf dem Parkplatz eines Büros „verlieren”. Ein*e neugierige*r Mitarbeiter*in schließt ihn an seinen*ihren Arbeitscomputer an und aktiviert damit eine KI-gesteuerte Malware, die seinen*ihren Computer in einen Zombie-Computer verwandelt.

Drive-by-Downloads

Der Besuch von kompromittierten oder schädlichen Websites kann zu sogenannten Drive-by-Downloads führen.

Bei einem Drive-by-Download handelt es sich um einen Download, der von einem*einer Nutzer*in autorisiert wurde, ohne zu wissen, was heruntergeladen wird.

Dies führt in der Regel dazu, dass beim Besuch einer schädlichen Website automatisch und ohne die Zustimmung des*der Nutzer*in Malware installiert und der Computer so in einen Zombie-Computer verwandelt wird.

Im Jahr 2024 zerschlug das FBI ein Botnet, das Millionen von Computern in fast 200 Ländern infiziert hatte. Viele dieser Infektionen erfolgten durch Drive-by-Downloads von kompromittierten Websites, was die Risiken im Zusammenhang mit nicht vertrauenswürdigen Online-Quellen verdeutlicht.

Mehr über diesen Fall können Sie auf der Website des Weltwirtschaftsforums (WEF) lesen.

Häufige Anzeichen eines Zombie-Computers

Nachdem Sie jetzt wissen, wie Ihr Computer infiziert werden kann, finden Sie hier einige Warnsignale, auf die Sie achten sollten, wenn Sie glauben, dass Ihr Computer zu einem Zombie-Computer geworden ist:

- Ein Teil Ihrer Festplatte oder Ihres Flash-Speichers scheint verschwunden zu sein.

- Ihr Browser wird oft geschlossen, und zwar ohne ersichtlichen Grund.

- Es tauchen willkürlich unerklärliche Fehlermeldungen auf.

- Ihr Computer braucht lange zum Hoch- und Herunterfahren.

- Ihr Lüfter läuft auf Hochtouren, obwohl Ihr Rechner eigentlich im Leerlauf sein sollte.

- Es gibt E-Mails in Ihrem „Gesendet“-Ordner, bei denen Sie sich nicht daran erinnern, sie geschrieben zu haben.

- Einige Sicherheits-Websites blockieren Ihren Zugriff auf diese Seiten.

- Sie können keine Antivirenprogramme oder Updates herunterladen oder installieren.

- Der Windows Task-Manager zeigt verdächtige Programme an, die Sie nicht zuordnen können.

Wenn eine oder mehrere dieser Punkte auf Sie zutreffen, besteht eine geringe Wahrscheinlichkeit, dass Ihr Computer zu einem Zombie geworden ist.

Was können Sie tun, wenn Sie einen Zombie-Computer haben?

Wenn Sie Ihren Computer aus seinem Zombie-Zustand befreien wollen, sollten Sie als Allererstes einen Scan mit Ihrem Antivirenprogramm durchführen. Sie müssen ein Antivirenprogramm installieren, wenn Sie noch keines haben. Anschließend können Sie Ihr gesamtes System scannen lassen, um potenzielle Malware zu erkennen.

Wenn Ihre Antivirensoftware einen Virus oder Malware findet, macht sie Ihnen sehr häufig Vorschläge für Schritte, um diese wieder loszuwerden. Wir raten Ihnen, sich sorgfältig an diese Schritte zu halten. In vielen Fällen gelingt es, das Problem zu beseitigen, und Sie können Ihren Computer wiederherstellen.

Doch manchmal funktioniert es nicht und Ihr Antivirenprogramm ist nicht in der Lage, die Malware zu entfernen. In diesem Fall bleibt Ihnen nur, alle Daten auf der Festplatte Ihres Computers zu löschen (oder diese am besten neu zu formatieren) und Ihr Betriebssystem und Ihre Software neu zu installieren.

In diesem Szenario verlieren Sie alle Daten, die Sie nicht gesichert haben. Das wiederum zeigt nur, wie wichtig regelmäßige und umfassende Backups sind.

7 Schritte, wie Sie verhindern, dass Ihr Computer zu einem Zombie wird

Bei Mailfence stehen Ihre Privatsphäre und Sicherheit an erster Stelle. Wir bieten eine Reihe von Funktionen zum Schutz Ihrer Kommunikation. Hier erfahren Sie, wie Sie Ihre E-Mail-Sicherheit verbessern und verhindern können, dass Ihr Computer zu einem Zombie-Computer wird.

SSL/TLS-Protokolle

Mailfence stellt sicher, dass die gesamte Kommunikation zwischen Ihrem Gerät und unseren Servern mit SSL/TLS-Protokollen verschlüsselt wird, sodass Ihre Daten vor dem Abfangen geschützt sind.

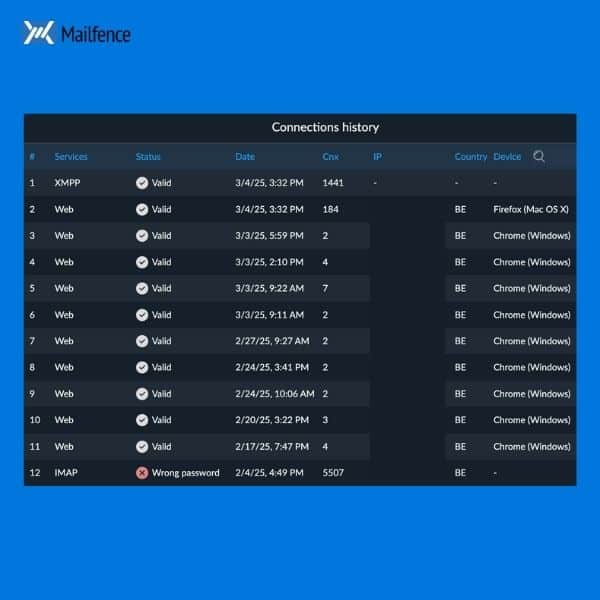

Wir empfehlen Ihnen jedoch, Ihre aktiven Sitzungen in der Mailfence-Bedienoberfläche zu überwachen, um unbefugte Zugriffe zu erkennen.

Erkennen und umschiffen Sie Phishing-Versuche

Bei Phishing-Angriffen werden Nutzer*innen durch betrügerische E-Mails dazu verleitet, persönliche Informationen preiszugeben. Es ist entscheidend, dass Sie diese Bedrohungen erkennen.

So können Sie verdächtige E-Mails erkennen:

- Absenderadresse: Seien Sie vorsichtig bei E-Mails von unbekannten Quellen oder solchen, die sich als von seriösen Organisationen stammend ausgeben.

- Dringende/bedrohliche Sprache: E-Mails, die zu sofortigem Handeln auffordern, wie zum Beispiel „Ihr Konto wird gesperrt“, sind ein Warnsignal.

- Allgemeine Begrüßung: Bei authentischer Kommunikation werden Sie in der Regel mit Ihrem Namen angesprochen und nicht mit allgemeinen Begriffen wie „Sehr geehrter Benutzer“ oder „Sehr geehrter Herr“.

- Unerwartete Anhänge oder Links: Klicken Sie niemals auf unbekannte Links und laden Sie niemals Anhänge aus unaufgeforderten E-Mails herunter.

Wenn Sie glauben, dass Sie eine Phishing-E-Mail erhalten haben, gehen Sie so vor:

- Lassen Sie sich nicht darauf ein. Klicken Sie nicht auf Links und laden Sie keine Anhänge herunter.

- Überprüfen Sie den*die Absender*in, indem Sie die Organisation direkt über die offiziellen Kanäle kontaktieren, um die Legitimität der E-Mail zu bestätigen.

- Melden Sie die E-Mail: Benachrichtigen Sie Ihr IT-Team oder Ihren E-Mail-Anbieter (Sie erreichen uns unter support@mailfence.com).

- Löschen Sie die E-Mail aus Ihrem Posteingang, um zu einem späteren Zeitpunkt versehentliche Interaktionen zu vermeiden.

Verwechseln Sie Phishing nicht mit Spam. In diesem Blogbeitrag erfahren Sie den Unterschied.

Halten Sie Ihre Software und Ihre Sicherheits-Patches auf dem neuesten Stand

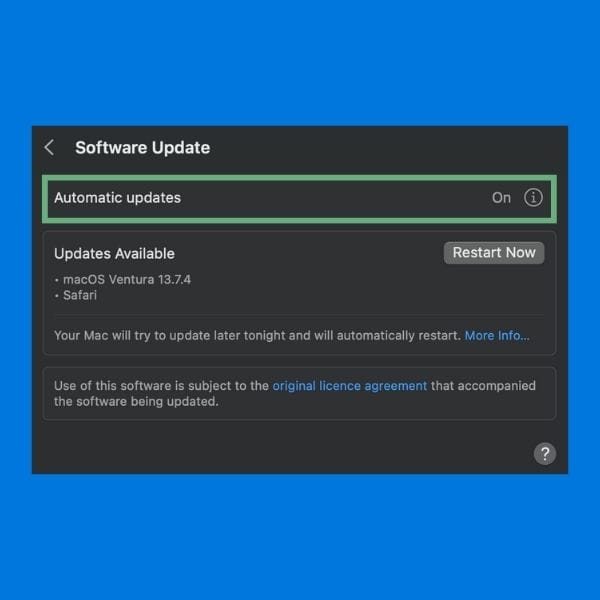

Veraltete Software kann ein Einfallstor für Cyber-Bedrohungen sein. Um die Sicherheit zu gewährleisten, sind regelmäßige Updates wichtig.

Aus diesem Grund sollten Sie Ihr Betriebssystem und Ihre Anwendungen so konfigurieren, dass sie automatisch aktualisiert werden, um sicherzustellen, dass Sie die neuesten Sicherheits-Patches erhalten.

auf Ihrem Computer und Smartphone aktiviert sind.

Prüfen Sie ebenfalls regelmäßig, ob die gesamte Software, einschließlich Mailfence, auf dem neuesten Stand ist.

Aktivieren Sie 2FA – überall

Die Zwei-Faktor-Authentifizierung (2FA) bietet eine zusätzliche Sicherheitsebene, indem sie bei der Anmeldung eine zweite Art der Verifizierung verlangt.

Stellen Sie sicher, dass 2FA für alle Konten aktiviert ist, die Sie nutzen (E-Mail, Social Media, Finanzkonten etc.), sofern dies unterstützt wird.

Navigieren Sie in Ihrem Mailfence-Konto auf Ihr Profil-Icon und dort im Menü zu Einstellungen > Benutzerkonto > Sicherheit. Richten Sie dort 2FA ein.

Plug-ins/Add-ons

Hüten Sie sich vor Browser-Plug-ins/-Add-ons und nicht vertrauenswürdigen Anwendungen und geben Sie ihnen keine unnötigen Berechtigungen.

Laden Sie Browser-Plug-ins immer aus dem offiziellen Browser-Store (Firefox/Chrome/Brave etc.) herunter und niemals von einer willkürlichen E-Mail oder Website.

Verwenden Sie keine raubkopierte Software

Es versteht sich von selbst, dass Sie keine Raubkopien, geknackte oder anderweitig illegale Kopien von Programmen verwenden sollten. Laden Sie Software nur von vertrauenswürdigen Quellen herunter.

Abgesehen von den ethischen und rechtlichen Bedenken (Softwarepiraterie ist Diebstahl) besteht eine hohe Wahrscheinlichkeit, dass Sie am Ende eine Art von Malware auf Ihrem Computer haben werden.

Verschlüsseln Sie Ihre E-Mails

Verschlüsseln Sie für ein Maximum an Datenschutz und Sicherheit alle Ihre E-Mails. Sie können dies entweder mit einer Ende-zu-Ende-Verschlüsselung oder einer symmetrischen Verschlüsselung tun.

Die Verschlüsselung stellt sicher, dass nur der*die vorgesehene Empfänger*in Ihre E-Mails lesen kann, und schützt Ihre Inhalte vor unberechtigtem Zugriff.

In diesem Leitfaden erfahren Sie, wie Sie mit Mailfence ganz einfach Verschlüsselung nutzen können.

Abschließende Worte zum Thema Zombie-Computer

Damit sind wir am Ende dieses Leitfadens angelangt. Wir hoffen, dass Sie nun alle Schlüssel zum Verständnis dieser Cyber-Bedrohung haben und wissen, wie Sie sich und vor allem Ihren Computer davor schützen können, sich in einen Zombie-Computer zu verwandeln.

Wenn Sie Ihre Cybersicherheit erhöhen wollen, dann sollte Ihr erster Schritt darin bestehen, einen privaten und sicheren E-Mail-Anbieter zu wählen. Wir bei Mailfence sind stolz darauf, Ihnen diese Features zu bieten:

- Fortschrittliche Sicherheitstools: Ende-zu-Ende-Verschlüsselung, symmetrische Verschlüsselung, digitale Signaturen und vieles mehr.

- Kein Tracking, keine Werbung. Wir verwenden keine Werbe- oder Marketing-Tracker von Dritten. Außerdem verfolgen wir Ihre Aktivitäten in der Anwendung nicht. Mailfence ist vollkommen werbefrei.

- Strenge Datenschutzgesetze. Die Server von Mailfence befinden sich in Belgien, wo strenge Gesetze zum Schutz der Privatsphäre herrschen. Nur ein gültiger belgischer Gerichtsbeschluss kann uns zur Herausgabe von Daten zwingen.

Möchten Sie Ihren digitalen Fußabdruck verkleinern und Ihre Cybersicherheit auf die nächste Stufe heben? Erstellen Sie jetzt Ihr kostenloses Konto!

Mailfence – Ihre sichere Produktivitätssuite

Holen Sie sich Ihre Privatsphäre zurück mit

- Nachrichten

- Kalendern

- Dokumenten

- Gruppen