No mundo de hoje, é cada vez mais importante saber como proteger seu computador e dispositivos.

Tentativas de phishing, ransomware, cavalos de troia… As ameaças cibernéticas estão se tornando mais presentes e sofisticadas.

E sem a proteção certa, você fica vulnerável a ameaças como o roubo de dados, extorsão, espionagem e muito mais. Pensando nisso, reunimos as 10 melhores maneiras de proteger seu computador e smartphone.

E não se preocupe: você não precisa ser um especialista em segurança cibernética para colocar essas recomendações em prática. 😉

Mailfence – Sua suíte de produtividade segura

Recupere sua privacidade com

- Mensagens

- Calendários

- Documentos

- Grupos

Antes de começarmos…

Ante de mais nada, gostaríamos de enfatizar a importância da segurança física de seus dispositivos.

Não é preciso dizer que primeira forma de manter seus dispositivos protegidos é nunca deixá-los sem supervisão.

Quando o assunto é segurnaça digital, a primeira coisa que vem a cabeça geralmente são antivírus e senhas fortes. Mas este recursos serão inúteis se você simplesmente deixar o seu computador ou smartphone desbloqueado em um espaço de coworking.

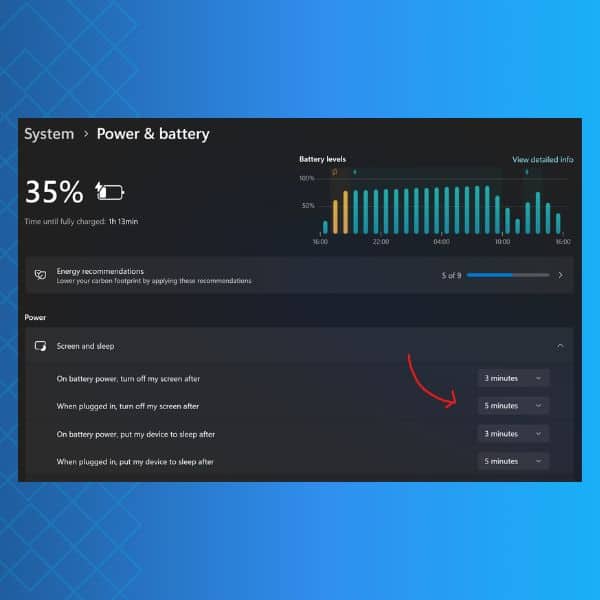

Portanto, bloqueie seu computador ou smartphone quando você não os estiver usando. Para ter mais segurança, você pode definir um curto período de “bloqueio automático”, por exemplo, após 1 minuto de inatividade.

Para fazer isso em um dispositivo Windows, siga estas etapas:

- Vá para Configurações;

- Navegue até Sistema > Energia e bateria;

- Em Tela e suspensão, selecione após quanto tempo a tela deve ser bloqueada.

Em um dispositivo Mac:

- Vá para o menu Apple;

- Navegue até Ajustes do Sistema;

- Clique na Bloquear Tela;

- Ative a opçãp Iniciar o Protetor de Tela em caso de inatividade;

- Ative a opção Exigir senha depois que o protetor de tela for iniciado ou a tela for desativada e defina o tempo desejado.

Certifique-se também de desativar as notificações da tela de bloqueio e o Bluetooth. Invasores podem usá-los para invadir o sistema do seu dispositivo. Feito isso, vamos passar para algumas dicas mais técnicas.

Dica nº 1: Conecte-se a redes seguras para proteger seu computador

Estar conectado à Internet é a maneira mais fácil de ter o seu computador invadido por agentes maliciosos.

Apenas conecte-se a websites usando SSL/TLS. Isso também pode “fortalecer” seus dispositivos que vêm com configurações padrão de fábrica excessivamente permissivas como, por exemplo, dispositivos de IoT, roteadores etc.

Todo dispositivo possui configurações de privacidade. Verifique-as ao usar o dispositivo pela primeira vez.

Dica nº 2: Habilite e configure um firewall

Um firewall é um dispositivo que controla o fluxo de informações entre o seu computador e a Internet.

Ele impede a divulgação de seus dados pessoais criando um gateway. Ele também notifica você caso indivíduos mal-intencionados tentem invadir o sistema do seu computador.

A maioria dos sistemas operacionais inclui um firewall integrado (o Windows e o macOS têm o seu), assim como a maioria dos roteadores domésticos. Isso significa que você não precisa se preocupar com a configuração de um firewall, pois seu dispositivo já está protegido.

No entanto, você pode reforçar a segurança do seu computador criando uma senha forte que bloqueará o firewall contra qualquer tentativa de desativá-lo (verifique as diretrizes da sua operadora de Wi-Fi para obter mais informações).

Dica nº 3: Use um antivírus de boa reputação

A instalação de um antivírus de confiança é uma etapa essencial para a proteção do seu computador. Da mesma forma, é importante que você istale um aplicativo antivírus em seu smartphone e não se esqueça de mantê-lo atualizado.

No entanto, o antivírus não é uma ferramenta mágica capaz de eliminar todas as ameaças. Na verdade, esse tipo de software só detecta ameaças listadas em um registro interno que funciona cpomo um banco de dados de malwares já conhecidos.

Na maioria das vezes, as atualizações de antivírus visam adicionar novas entradas, ou seja, vírus recém-descobertos, a esse registro.

Isso significa que os antivírus não são capazes de reconhecer um malware totalmente novo. Portanto, lembre-se de que o uso destes softwares não é uma garantia de segurnaça. Você ainda vai precisasr implementar outras medidas preventivas.

Dica nº 4: Remova softwares desnecessários

Invasores podem atacar o seu computador explorando vulnerabilidades de software.

Consequentemente, quanto menos software você tiver instalado, menos vulnerável estará.

Isso é especialmente verdadeiro para smartphones. Estamos acostumados a fazer download de aplicativos sempre que precisamos de algo. Mas raramente pensamos em removê-los

Esse é um bom hábito a ser adotado, pois além de limpar espaço no smartphone, você o protegerá contra vulnerabilidades de software.

Da mesma forma, você também pode desativar e/ou remover serviços não essenciais que foram instalados por padrão.

Dica nº 5: Siga o PoLP (Princípio do Menor Privilégio) para proteger seu computador

Na maioria dos casos de infecção por malware, o malware pode operar somente com os direitos do usuário conectado.

Para proteger seu computador e minimizar o impacto que o malware pode causar, considere ter dois tipos de contas de usuário:

- Uma conta padrão com o mínimo de recursos para as atividades diárias;

- Uma conta administrador com privilégios operacionais totais no sistema em que você fará login quando precisar instalar ou remover softwares ou alterar as configurações do sistema no computador.

Se você acidentalmente for vítima de um ataque de malware quando estiver conectado à sua conta padrão, o malware ficará limitado no que pode fazer e alterar no seu sistema.

Dica nº 6: Use um navegador seguro para proteger seu computador

Os navegadores instalados em computadores novos geralmente não têm configurações padrão seguras.

Portanto, proteger seu navegador é uma etapa essencial para proteger seu computador e smartphone.

Um número cada vez maior de ataques tira proveito dos navegadores. Recomendamos que você use o DuckDuckGo ou o Brave.

Além disso, evite plug-ins e complementos desnecessários, assim como aplicativos não utilizados para reduzir vulnerabilidades de software.

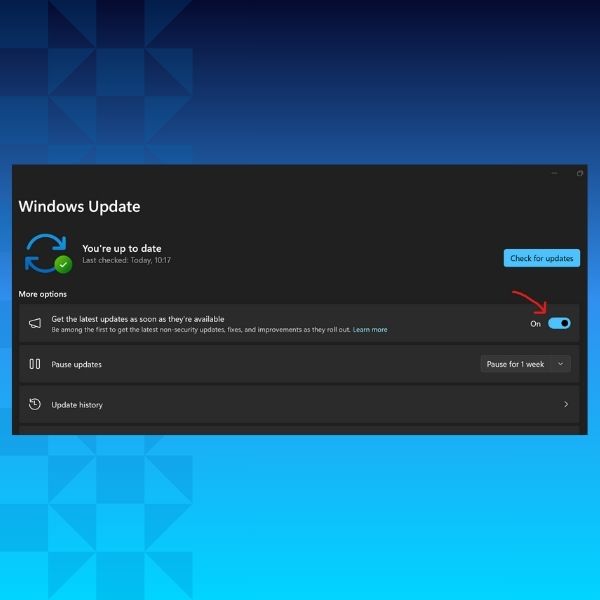

Dica nº 7: Atualize com frequência

A maioria dos fornecedores de software lança atualizações para corrigir vulnerabilidades e bugs de software. Muitas vezes, são as invasões do software que expõem essas falhas.

Para evitar invasões, é fundamental que você baixe atualizações o mais rápido possível.

As vulnerabilidades também podem estar presentes no firmware. Um firmware é um software utilitário projetado para fornecer funcionalidades secundárias aos seus dispositivos (como permitir que o dispositivo se conecte a qualquer tipo de impressora ou ofereça suporte a um microfone ou fones de ouvido).

A maioria dos aplicativos e programas deve permitir que você ative as atualizações automáticas. Certifique-se de que esse recurso esteja ativado sempre que possível.

Dica nº 8: Crie apenas senhas fortes e exclusivas

Sua senha é a primeira linha de defesa contra invasões. Ela também é a ferramenta mais barata para proteger seu dispositivo e a mais fácil de configurar.

Há alguns princípios simples que você deve seguir, os quais detalhamos neste artigo sobre práticas recomendadas de senha.

Além disso, os gerenciadores de senhas são extremamente úteis para evitar senhas fracas e reutilizadas. Eles ajudam a gerar, armazenar e preencher automaticamente senhas complexas. Se você optar por um, escolha uma opção “off-line”, como o KeePass.

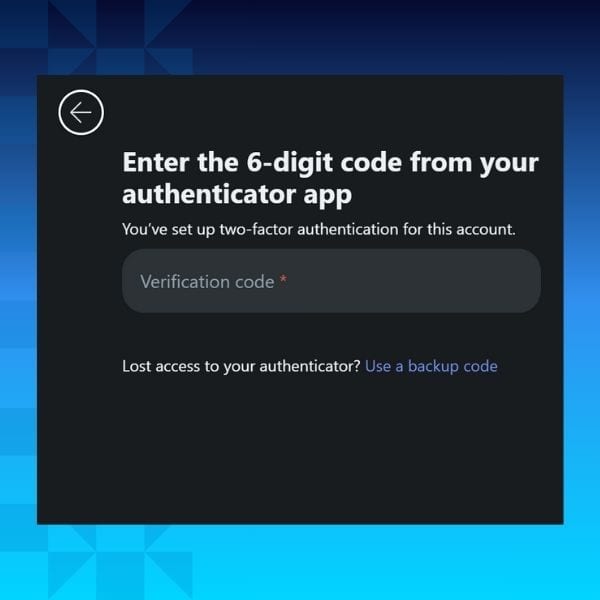

Dica nº 9: Use a autenticação de dois fatores

A autenticação de dois fatores (ou 2FA) funciona como uma segunda camada de proteção depois da sua senha.

A maioria dos sites oferecerá a você a possibilidade de usá-la para proteger sua conta. Se um serviço não oferecer 2FA, você provavelmente deve evitá-lo.

E, embora digitar um código toda vez que você faz login possa parecer complicado, essa é uma das suas melhores linhas de defesa contra hackers.

Dica nº 10: tenha um backup

Uma invasão é muito menos assustadora quando você sabe que todos os seus dados têm um backup seguro.

Use o software de backup para programar vários backups por semana, dependendo do volume de atividades de computação que você realiza.

Inclua todos os dispositivos e softwares que você usa em seu perímetro de backup e faça pelo menos duas cópias:

- O primeiro em um disco rígido externo (disco rígido, chave USB, NAS…);

- Um segundo em uma plataforma de armazenamento em nuvem, como o Mailfence Documents.

Dicas de bônus para proteger o seu computador!

Apesar de termos prometido apenas 10 dicas para proteger seu computador, estamos nos sentindo generosos! 😊

Portanto, aqui estão mais algumas dicas que você pode implementar hoje para proteger seu computador e laptop.

Dica nº 11: Elabore seu plano de recuperação de desastres

O que você faria se sua empresa fosse atingida por um desastre amanhã de manhã (considere um incêndio ou uma invasão de ransomware)? Você está preparado para esse tipo de cenário? Você sabe exatamente o que teria de fazer para evitar mais danos e reiniciar seus negócios apesar da perda de dados ou da destruição de equipamentos?

Se você não tiver certeza sobre como responder esta pergunta séria, considere a possibilidade de elaborar o seu próprio plano de recuperação de desastres.

No meio do caos, você ficará grato por ter uma lista de tarefas para conter os riscos, remediar os danos e reativar o que pode ser restaurado.

Projetar esse tipo de programa não é algo que possa ser improvisado, e você pode precisar da ajuda de um especialista em TI para configurar e testar sua validade.

Dica nº 12: Criptografe seus dados

A criptografia embaralha dados e mensagens, geralmente usando chaves matemáticas. Para recuperar e decifrar mensagens ou dados legíveis, o usuário precisa conhecer essas chaves.

A criptografia não pode ser usada apenas para manter suas comunicações privadas e seguras. Você também pode usá-la para criptografar seus vários arquivos e documentos.

Você também pode criptografar o tráfego da Web usando uma rede privada virtual (VPN).

Assim, seus dados serão criptografados antes da transmissão para que ninguém possa lê-los durante o trânsito. Dados relevantes só serão decifrados no destino (o site/software com o qual você está se comunicando).

Dica nº 13: Obtenha um e-mail profissional seguro

Deixamos o melhor para o final! 😊 Agora cocê estará pronto para o que der e vier.

O e-mail é a porta de entrada favorita dos hackers para infectar dispositivos com malware. Por isso, é fundamental que você escolha um provedor de e-mail privado e seguro, como o Mailfence.

Temos o compromisso de fornecer a solução de e-mail mais privada e segura para nossos usuários. Sem rastreamento, sem publicidade. Não há rastreadores de publicidade ou marketing de terceiros.

Nem mesmo rastreamos sua atividade no aplicativo. Estamos sediados na Bélgica, com leis de privacidade rigorosas, e não dependemos de financiamento de capital de risco.

E você sabe o que mais? O plano inicial é gratuito!

Criptografia de e-mail, assinaturas digitais, calendário seguro e armazenamento on-line… Você pode experimentar todos esses recursos em nosso plano gratuito. Em caso de dúvidas, sinta-se à vontade para entrar em contato conosco pelo e-mail support@mailfence.com

Perguntas frequentes: Como proteger seu computador e smartphone em 2026

Antes de usar ferramentas de proteção digital como firewalls ou softwares antivírus, é essencial garantir a segurança física do seu dispositivo. Sempre bloqueie seu computador ou smartphone quando não estiver em uso, configure intervalos curtos para o bloqueio automático e desative as notificações na tela de bloqueio para evitar acessos não autorizados.

Um firewall funciona como um guardião entre o seu computador e a internet, filtrando conexões não autorizadas e prevenindo possíveis intrusões. A maioria dos dispositivos já vem com firewalls integrados (por exemplo, Windows e macOS), mas certifique-se de que estejam ativados e protegidos com senhas fortes para máxima segurança.

A autenticação de dois fatores (2FA) adiciona uma camada extra de proteção além da sua senha. Mesmo que um hacker adivinhe sua senha, ele não poderá acessar sua conta sem o segundo código, que geralmente é enviado para o seu celular ou gerado por um aplicativo autenticador.

O e-mail é uma porta de entrada comum para ataques de phishing e infecções por malware. Um provedor de e-mail seguro como o Mailfence usa criptografia para manter suas comunicações privadas e seguras. O Mailfence também oferece ferramentas adicionais, como calendários seguros, armazenamento de arquivos e assinaturas digitais, garantindo a proteção dos seus dados.