Le smishing, ou « SMS-phishing », est une attaque phishing basée sur l’envoi de SMS – et c’est une tendance qui explose en popularité en 2026.

Dans ce guide, nous allons donc explorer :

- ce qu’est une attaque par smishing et à quoi elle ressemble ;

- ce que vous pouvez faire pour vous protéger des attaques de smishing ;

- ce qu’il faut faire si vous en êtes victime.

Smishing ou Arnaques au SMS: À Quoi Ressemblent-Elles ?

Tout d’abord, définissons ce qu’est le smishing.

Le mot « smishing » est la contraction de « SMS » et « phishing ». Il s’agit d’une technique d’hameçonnage utilisant un SMS ou texto au lieu d’un email ou courriel traditionnel.

En d’autres termes, le smishing est une cybermenace visant à vous envoyer un virus ou à vous faire faire quelque chose de nuisible par le biais d’un SMS.

Selon le rapport 2024 State of the Phish de Proofpoint, 3 organisations sur 4 ont subi des attaques de smishing en 2023. Et ce chiffre ne fera qu’augmenter au fil des ans.

Les téléphones portables font désormais partie intégrante de notre vie personnelle et professionnelle. Pensez à la dernière fois où vous n’aviez pas votre téléphone à portée de main. Selon des études récentes, les Américains consultent leur téléphone 144 fois par jour.

Les escrocs le savent et ont maintenant développé et déployé des tactiques pour exploiter notre dépendance aux smartphones.

De nombreuses attaques par smishing utilisent un « faux sentiment d’urgence » pour exploiter plus efficacement cette tendance. Le SMS donne l’impression que la situation est grave pour inciter les victimes à agir encore plus rapidement.

De plus, les gens sont souvent déjà conscients qu’ils doivent être prudents avec les liens contenus dans les courriels. « Ne jamais cliquer sur un lien sans avoir vérifié deux fois » est généralement la première chose que l’on apprend dans un nouvel emploi. En revanche, les gens sont mois sensibilisés aux SMS.

Les malfaiteurs apprécient particulièrement le smishing, car il s’agit d’une attaque peu coûteuse. Une nouvelle carte SIM n’est pas chère à acheter, et le coût d’un SMS tend vers zéro. En outre, de plus en plus de numéros de téléphone ont été divulgués sur le net – ce qui est parfait si vous cherchez à lancer une attaque par smishing.

Exemples d’attaques par smishing

Alors, à quoi ressemble une attaque par smishing dans la pratique ?

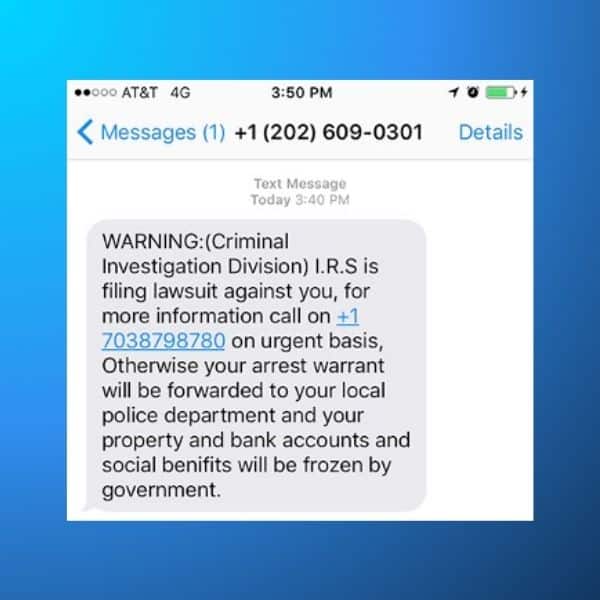

Un SMS de smishing vous incitera toujours à agir : appeler un numéro ou cliquer sur un lien.

Il va sans dire que vous ne devez jamais rappeler un numéro mentionné dans un SMS ou cliquer sur un lien sans avoir vérifié au préalable. Mais nous reviendrons sur les méthodes de prévention plus loin dans cet article. Pour l’instant, examinons quelques exemples d’attaques par smishing.

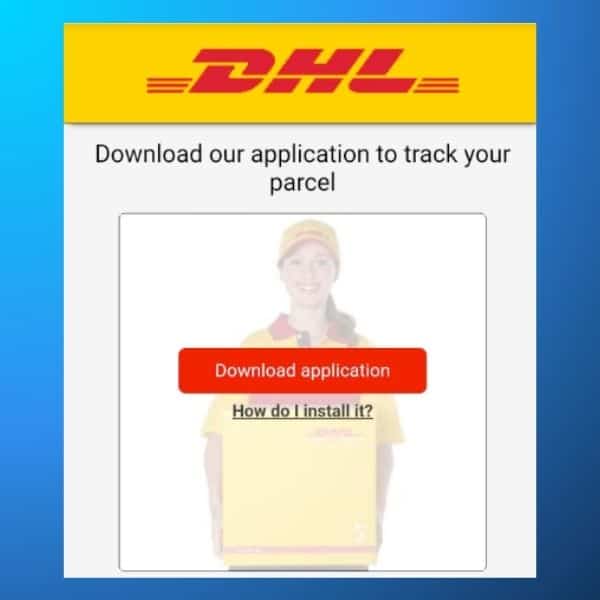

1. La « fausse livraison »

Ce type d’attaque par smishing se présente sous la forme d’un message « vous informant qu’il y a un problème avec votre livraison ». Il vous est ensuite demandé de suivre un lien pour résoudre le problème.

Dans un autre scénario, vous recevez un lien « pour suivre la livraison de votre colis ».

Dans les deux cas, les escrocs utilisent la mode des achats en ligne pour dissimuler leur attaque, en espérant que vous avez effectivement une livraison en cours.

Si vous n’avez pas demandé de numéro de suivi, ne cliquez pas sur le lien ! Il s’agit probablement d’une tentative de phishing. De même, ne rappelez pas le numéro demandé si vous n’attendez pas de livraison : vous tomberez probablement sur un centre d’appels frauduleux.

Pour en savoir plus sur ce type d’attaque par smishing, consultez cette annonce de l’US Postal Inspection Service.

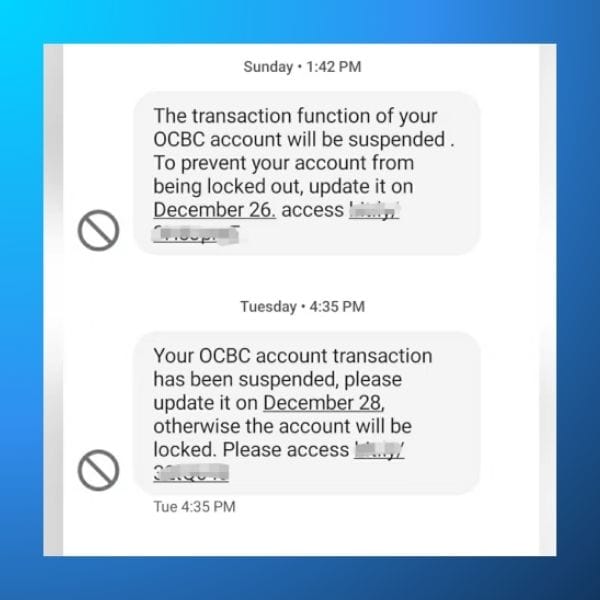

2. La fausse « suspension de compte »

Un autre cas de figure est celui où vous recevez un SMS vous avertissant que « votre compte fait l’objet d’une suspension immédiate » et que vous devez suivre un lien ou appeler un numéro pour résoudre le problème.

Ces attaques de smishing se font souvent passer pour des institutions financières ou des plateformes de paiement tels que Mastercard ou Paypal.

Si vous recevez un tel message, connectez-vous à votre compte par les moyens habituels (application mobile, site web officiel…). Si vous n’y voyez aucune notification, vous pouvez en toute sécurité considérer le message comme une tentative de smishing.

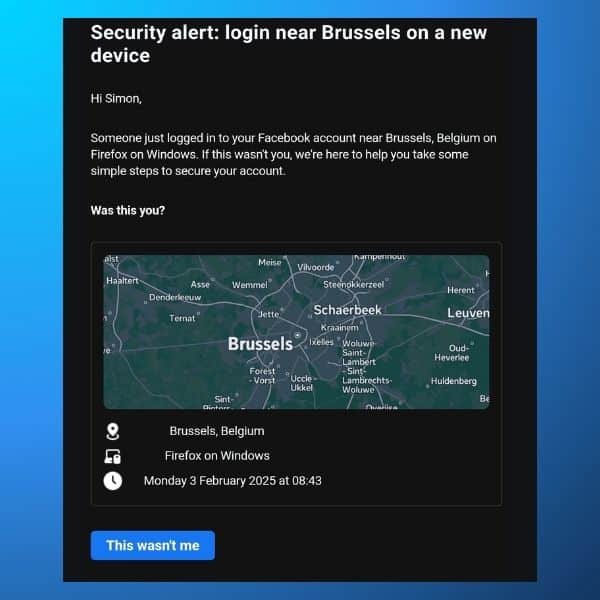

3. La fausse « alerte de sécurité »

Nous sommes habitués à recevoir des emails de Google ou de Facebook nous avertissant d’une « activité de connexion suspecte » :

Les malfaiteurs le savent et profitent de cette habitude pour envoyer des messages similaires par SMS. Cependant, gardez à l’esprit que ces plateformes ne vous enverront jamais de SMS pour ce type d’alerte, mais qu’elles vous contacteront toujours par courriel ou directement par l’intermédiaire de leur application.

Dangers Liés aux Attaques de Smishing (Arnaque au SMS)

Comme de nombreuses cybermenaces, une attaque par smishing vise à voler vos données personnelles : coordonnées bancaires, mots de passe, numéro de sécurité sociale, etc.

Parfois, les attaques de smishing tentent également de vous inciter à faire quelque chose : transférer de l’argent, télécharger des logiciels malveillants, donner accès à votre ordinateur…

Le smishing peut vous amener à visiter un site web malveillant visant à voler vos informations d’identification ou vos données personnelles. Vous pouvez également être amené à appeler un numéro de téléphone frauduleux. À partir de là, les malfaiteurs peuvent également lancer une attaque Quid Pro Quo ou une attaque Pretexting contre vous pour obtenir des informations sensibles.

Mais le risque le plus courant est le téléchargement d’un virus par le biais d’un SMS, ou de tout autre type de logiciel malveillant (typiquement appelé « malware », ou « logiciel malveillant »).

Cela pourrait transformer votre téléphone en zombie, permettant aux pirates de le contrôler. En tant qu’appareil zombie, il pourrait faire partie d’un réseau de zombies et être utilisé pour lancer une attaque par déni de service distribué (DDoS), ou pour envoyer du spam, …etc.

Comment Reconnaître une Attaque de Smishing ?

Voici quelques-uns des signes les plus courants de SMS qui sont en fait des tentatives de smishing.

Numéros de téléphone suspects

Tout SMS provenant d’un numéro de téléphone qui ne ressemble pas à un numéro de téléphone, tel que « 0420 », peut être un signe que ce message est en fait un courriel envoyé à un téléphone. Cela peut également signifier qu’il s’agit d’une attaque de smishing et que le texte envoyé peut contenir un virus.

Certains malfaiteurs utilisent un service de conversion d’email en texto pour envoyer leur virus afin de dissimuler leur véritable numéro de téléphone.

Fautes d’orthographe

Langage informel, erreurs de grammaire, fautes de frappe… Autant de signes d’une attaque de smishing. Non seulement une institution officielle vous contactera rarement par SMS, mais il est peu probable qu’elle fasse des fautes d’orthographe.

Lien suspect

Le SMS vous redirige-t-il vers une URL raccourcie? Cache-t-il volontairement la destination finale du lien ? Il est alors fort probable qu’il s’agisse d’une attaque par smishing.

Urgence

L’urgence est une technique couramment utilisée dans les escroqueries d’ingénierie sociale. Les attaquants veulent vous faire croire que vous devez agir très rapidement.

L’objectif est d’empêcher la victime de faire preuve d’esprit critique quant aux conséquences de ses actes. C’est pourquoi vous devez vous méfier de tout SMS qui vous demande de prendre des mesures urgentes.

Comment se Protéger des Tentatives de Smishing ?

Vous pensez avoir reçu une tentative de smishing ? Voici la marche à suivre :

- Ne cliquez jamais sur un lien reçu par SMS. La seule exception est si vous connaissez personnellement l’expéditeur (et que vous attendez ce lien). Même dans ce cas, vous devez vous assurer directement auprès de l’expéditeur que le lien est sûr.

- Le SMS vous demande de prendre des mesures immédiates. Dans ce cas, vous devez prendre des précautions supplémentaires. Les organisations légitimes ne vous pousseront jamais à agir « immédiatement », même s’il s’agit d’une situation urgente.

- Méfiez-vous des numéros de téléphone anormalement courts. Ils peuvent être émis par des services d’envoi d’e-mails par SMS, utilisés par des malfaiteurs pour dissimuler leurs numéros de téléphone réels.

- N’installez jamais une application via un SMS reçu. Utilisez toujours l’app store officiel pour installer des applications.

- Ne communiquez jamais d’informations personnelles ou financières par SMS ou par téléphone.

- Ne répondez pas aux SMS provenant de personnes que vous ne connaissez pas.

- Évitez d’enregistrer des informations bancaires ou des numéros de carte sur votre téléphone. Même si votre téléphone est touché par un virus, les malfaiteurs ne pourront pas les voler.

- Si vous êtes une organisation, formez votre personnel à suivre nos conseils, à reconnaître toutes les cybermenaces et à appliquer les règles de cybersécurité. Ils doivent s’abstenir d’envoyer des données confidentielles par téléphone ou par courrier électronique.

- Découvrez ces 10 conseils pour protéger votre ordinateur et minimiser l’impact qu’une attaque pourrait avoir sur vous ou votre entreprise.

- Si vous avez été victime d’un smishing ou si vous savez que quelqu’un a utilisé votre nom pour une attaque de smishing, vous pouvez également signaler un vol d’identité à l’adresse suivante: https://www.identitytheft.gov/.

- Si vous n’êtes toujours pas sûr, ignorez simplement les SMS. Si l’affaire est vraiment urgente, la banque ou l’organisation trouvera un moyen de vous contacter.

Études de Cas de Smishing

Maintenant que nous avons abordé la théorie, examinons quelques exemples concrets de smishing et les enseignements que nous pouvons en tirer.

La fausse alerte bancaire

En 2022, une campagne de smishing a ciblé une femme en Nouvelle-Zélande. Les escrocs ont prétendu être sa banque (BNZ – Bank of New Zealand) et l’ont redirigé vers un site web parfaitement cloné mais faux.

Elle y a indiqué ses identifiants de connexion, pensant se connecter à son compte. Au lieu de cela, elle a constaté que de l’argent était transféré hors de son compte.

Au total, elle a été escroquée de 42 000 dollars. Un autre homme, tombé dans le même piège, a perdu 37 300 dollars.

Le faux avis de livraison FedEx

Fin 2022, une attaque par smishing déguisée en fausse notification de livraison FedEx s’est répandue en Europe. Cette escroquerie incitait les utilisateurs à cliquer sur un lien pour « suivre leur colis », mais au lieu de cela, elle téléchargeait le logiciel malveillant FluBot sur leurs appareils.

Le logiciel malveillant FluBot a été repéré pour la première fois en 2020, puis s’est répandu en Europe en 2021 et 2022.

Une fois installé, le logiciel malveillant demandait des autorisations d’accès, avant de voler les informations d’identification de l’application bancaire ou les détails du compte financier correspondant.

Pour en savoir plus sur ce type d’attaque par smishing, consultez cette annonce de la Federal Trade Commission ainsi que cette analyse du logiciel malveillant FluBot par EuroPol.

OCBC Bank Smishing

En 2022, la banque OCBC de Singapour a signalé qu’environ 10 millions de dollars avaient été dérobés à un total de 790 clients à la suite d’une attaque de smishing avancée.

Les malfaiteurs ont utilisé des techniques avancées d’ingénierie sociale pour inciter les clients à fournir des données sensibles. En particulier, les messages semblaient extrêmement authentiques, utilisant l’image de marque authentique et un langage urgent.

Une fois redirigées vers un site d’hameçonnage, les victimes ont fourni leurs identifiants bancaires en ligne et leurs codes PIN. Les escrocs ont ainsi pu s’emparer de leurs comptes bancaires et effectuer des transactions frauduleuses.

En raison de la difficulté de récupérer les fonds perdus, OCBC a accepté de rembourser personnellement les clients concernés.

Que pouvons-nous apprendre de ces différentes attaques ?

- Ne cliquez jamais sur des liens contenus dans des SMS inattendus provenant de soi-disantes banques ou institutions financières telles que PayPal.

- N’installez jamais une application qui vous est proposée dans un SMS non sollicité.

- En cas de doute, connectez-vous à votre banque par les moyens habituels (application officielle, site web officiel).

- En outre, appelez directement votre banque pour vérifier et signaler toute activité suspecte.

- Enfin, activez la fonction 2FA pour empêcher tout accès non autorisé à vos comptes.

Attaques de Smishing (Arnaques au SMS): Conclusion

Voilà qui conclut ce guide sur les attaques par smishing ! Nous espérons que vous l’avez trouvé utile et que vous serez en mesure de repérer les attaques de smishing à l’avenir.

En conclusion, ne vous fiez jamais aux SMS non sollicités provenant de votre banque, de votre employeur ou même d’un ami et contenant des liens vers une application ou un site web.

Si vous souhaitez renforcer votre cybersécurité, la première chose à faire est d’opter pour un fournisseur de messagerie privée et sécurisée. Chez Mailfence, nous sommes fiers de vous fournir:

- des outils de sécurité avancés: chiffrement de bout en bout, chiffrement symétrique, signatures numériques, et bien plus encore.

- pas de traçage ni de publicité. Nous n’utilisons pas de traceurs publicitaires ou marketing de tiers. Nous ne suivons pas votre activité dans l’application. Mailfence ne contient aucune publicité.

- lois strictes en matière de protection de la vie privée. Les serveurs de Mailfence sont basés en Belgique, où des lois strictes protègent la vie privée. Seule une décision de justice belge valide peut nous obliger à divulguer des données.

Vous souhaitez passer à la vitesse supérieure en matière de protection de la vie privée et de cybersécurité ? Créez votre compte gratuit dès aujourd’hui !