Auf Grund der offenen und dezentralisierten Struktur von SMTP ist E-Mail Spoofing ein geläufiges Problem. Jeder E-Mail-Server, der am Internet angeschlossen ist, kann eine E-Mail versenden, dabei Ihre E-Mail verwenden und damit Ihre Identität missbrauchen. Wenn Sie eine eigene Domain mit Mailfence verwenden, empfehlen wir Ihnen die folgenden E-Mail-Spoofing Abwehrmaßnahmen einzusetzen.

Mailfence – Ihre sichere Produktivitätssuite

Holen Sie sich Ihre Privatsphäre zurück mit

- Nachrichten

- Kalendern

- Dokumenten

- Gruppen

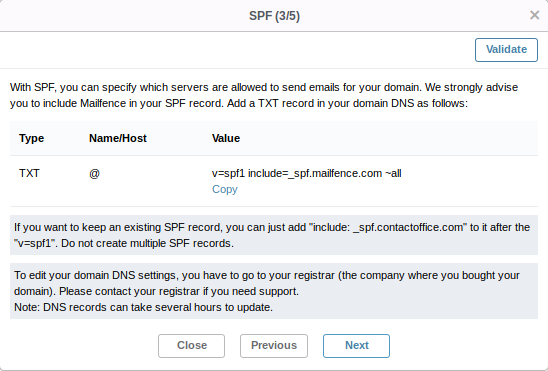

Spoofing-Abwehr: Sender Policy Framework (SPF)

Der Sender Policy Framework (SPF)-Eintrag informiert den Empfänger darüber, welche Hosts oder IP-Adressen E-Mails für Ihre Domain versenden können. Sie müssen dazu DNS-Einträge vom Typ ‚TXT‘ mit der Bezeichnung ‚@‘ (falls das Feld existiert) über Ihren Hosting Provider, Domain Registrar oder DNS Provider ergänzen. Wir empfehlen Ihnen, in der Hilfedokumentation Ihres Providers nach weiteren Informationen über das Ergänzen von TXT-Einträgen nachzusehen.

Gehen Sie in Ihrem Mailfence-Benutzerkonto zu den Einstellungen –> Nachrichten –> Email Domains –> Klicken Sie dann in der Liste Ihrer eigenen Domain: SPF

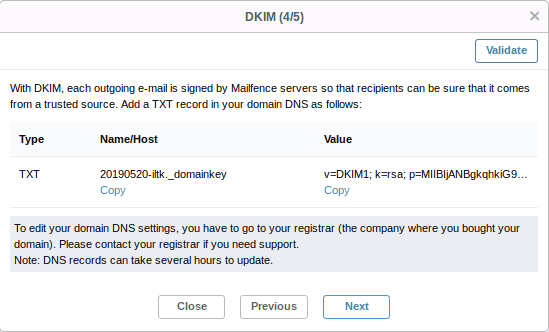

Spoofing-Abwehr: DomainKeys Identified Mail (DKIM)

DomainKeys Identified Mail (DKIM) st eine Methode zur E-Mail-Authentifizierung, die kryptografisch verifiziert, ob eine E-Mail von autorisierten Servern verschickt und während der Übertragung nicht modifiziert wurde.

Gehen Sie in Ihrem Mailfence-Benutzerkonto zu den Einstellungen –> Nachrichten –> Email Domains –> Klicken Sie dann in der Liste Ihrer eigenen Domain: DKIM

Folgen Sie den angegebenen Anweisungen.

Nachdem der entsprechende DNS-Eintrag erfolgreich ergänzt wurde, klicken Sie auf Validieren.

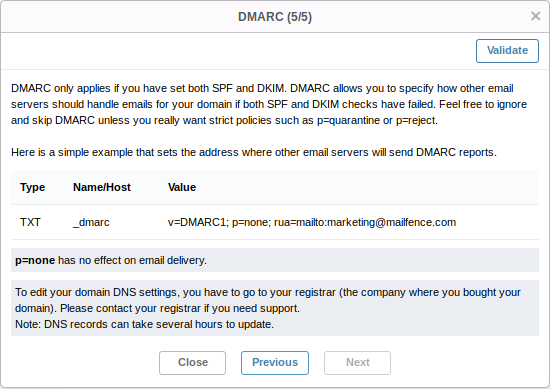

Spoofing-Abwehr: Domain-based Message Authentication, Reporting and Conformance (DMARC)

Nachdem wir uns mit SPF und DKIM beschäftigt haben, stellt sich die Frage, was ein Empfänger-Server tun soll, wenn er eine E-Mail erhält, die bei diesen Checks durchfiel. An dieser Stelle kommt Domain-based Message Authentication, Reporting and Conformance (DMARC) ins Spiel, das es dem Domain-Besitzer erlaubt, festzulegen, was bei gescheiterten Checks passieren soll bzw. entsprechendes Feedback/Berichte zu erhalten.

Sie müssen dazu DNS-Einträge des Typs ‚TXT‘ mit der Bezeichnung ‚_dmarc‘ (daraus entsteht dann ein TXT-Record wie z.B. _dmarc.yourdomain.com; je nachdem, wie dies von Ihren Hosting/Domain/DNS Provider akzeptiert wird) über Ihren Hosting Provider, Domain Registrat oder DNS-Provider ergänzen lassen. Wir empfehlen Ihnen, in der Hilfedokumentation Ihres Providers nach weiteren Informationen über das Ergänzen von TXT-Einträgen nachzusehen.

Gehen Sie in Ihrem Mailfence-Benutzerkonto zu den Einstellungen –> Nachrichten –> Email Domains –> Klicken Sie dann in der Liste Ihrer eigenen Domain: DMARC

Folgen Sie den angegebenen Anweisungen.

Die E-Mail-Adresse, die Sie in ‚rua=mailto‘ bestimmen müssen, ist diejenige, unter der Sie DMARC-Berichte von anderen Service Providern erhalten möchten. Bitte ersetzen Sie diese Adresse mit einer Adresse, die Ihnen gehört. Es kann sich um jede beliebige E-Mail-Adresse handeln, unter der Sie DMARC-Berichte für Ihre eigene Domain erhalten möchten, z.B.

v=DMARC1; p=none; rua=mailto:email@foo.bar;“

Hinweis: Falls Sie bereits einen DNS TXT-Record mit der Bezeichnung ‚_dmarc‚ für Ihre Domain finden, bearbeiten Sie diesen Eintrag anstatt einen neuen zu erstellen. Dies ist wichtig, denn Sie dürfen für eine Domain nicht mehrere DMARC-Einträge haben.

Das “p=” legt die Aktion fest, die ausgeführt werden soll, wenn E-Mails bei DMARC durchfallen. „none“ bedeutet grundsätzlich gar nichts zu tun und die Vorgabe des Empfängers zu befolgen. Die anderen Optionen sind Quarantäne und Zurückweisen, der oben genannte Eintrag entspricht allerdings dem „Report only“-Modus (empfohlen) und hat keine Auswirkungen auf das Zustellen der E-Mail. Falls Sie planen, Quarantäne oder Zurückweisen zu nutzen, stellen Sie sicher, dass Sie die Risiken kennen, die dabei für Ihre E-Mail-Übertragung entstehen.

Nachdem der entsprechende DNS-Eintrag erfolgreich ergänzt wurde, klicken Sie auf Validieren.

Wenn Sie zu einem späteren Zeitpunkt keine DMARC-Berichte für Ihre eigene Domain mehr erhalten möchten, löschen Sie einfach den DMARC-Eintrag aus Ihren DNS-Einträgen.

Randnotiz zu SPF, DKIM und DMARC:

- Wenn Sie einen bestehenden DNS-Eintrag modifizieren, wird es einige Zeit dauern, bis die Änderung wirksam wird (von einigen Stunden bis zu einigen Tagen, in Abhängigkeit vom TTL-Wert für vorherige Einträge)

- Es gibt verschiedene externe Tools, die Sie nutzen können um SPF (z.B. http://www.kitterman.com/spf/validate.html), DKIM (z.B. http://dkimvalidator.com) oder beides (z.B. https://www.mail-tester.com) zu testen.

Die ultimative Verteidigung gegen Spoofing: Digitale Signaturen

Neben all den Abwehrmaßnahmen gegen Spoofing und Manipulation über SPF, DKIM oder DMARC, bietet Mailfence Ihnen die Möglichkeit, Ihre E-Mails mit OpenPGP-Signaturen digital zu signieren. Unserer Meinung nach ist dies die ultimative Verteidigung gegen Spoofing und Manipulation. Sie können ein OpenPGP-Schlüsselpaar Ihrer Wahl einrichten und haben damit volle Kontrolle über das Schlüsselpaar. Sie können außerdem jederzeit entscheiden, welche E-Mails Sie signieren möchten und welche nicht – oder können alle Ihre ausgehenden E-Mail standardmäßig signieren.

Sie haben weitere Fragen? Unser Support steht Ihnen jederzeit gerne zur Verfügung.

Mailfence ist ein sicherer und vertraulicher E-Mail-Service.

![Spoofing_defense_for_custom_domains[1] ""](https://blog.mailfence.com/wp-content/uploads/elementor/thumbs/Spoofing_defense_for_custom_domains1-qp61olo7ht1vomd901mfyuwr97qvl7r9xe6p5o1k7c.png)