No es necesario demostrar la importancia de la seguridad del correo electrónico. Es la razón por la que Europa estableció leyes de privacidad y seguridad de los datos, que condujeron al conocido RGPD.

Un estudio de 2024 demostró que el 94% de las organizaciones encuestadas habían sido víctimas de un ataque de phishing ¡en los últimos 12 meses!

Más impactante aún, los ataques de ransomware aumentaron un 84% en 2023, con un importe medio del rescate de 400.000 USD y unos costes de recuperación de 1,8 millones de USD.

Sin embargo, como exploraremos en esta guía, la seguridad del correo electrónico no es sólo una cuestión corporativa. A nivel individual, hay muchas razones por las que debería tomarse en serio la seguridad de su correo electrónico. Así que, sin más preámbulos, vamos a por ello.

¿Qué es la seguridad del correo electrónico?

Vayamos al grano.

La seguridad del correo electrónico es la práctica de proteger las cuentas de correo electrónico y su contenido de accesos no autorizados, filtraciones o compromisos.

Por tanto, la seguridad del correo electrónico puede incluir lo siguiente

- Herramientas como software antivirus, métodos de encriptación, etc.

- Políticas específicas y buenas prácticas a seguir.

El objetivo último de la seguridad del correo electrónico es garantizar (en la medida de lo posible) que una cuenta de correo electrónico y su contenido no caigan en manos equivocadas. A nivel empresarial, esto significa proteger los secretos comerciales, los datos de la empresa, como las cifras de ventas, y los datos internos, como la remuneración de los empleados.

Sin embargo, la seguridad del correo electrónico no se limita a las empresas. A nivel personal, hay 2 razones principales por las que debería proteger sus correos electrónicos de miradas indiscretas:

- Información personal: su cuenta de correo electrónico contiene gran cantidad de información privada que quieres mantener en privado, como su dirección y número de teléfono, citas médicas, compras y suscripciones online, planes de viaje, etc. En las manos equivocadas, estos datos pueden convertirse en una herramienta para pedir rescates.

- Publicidad. Cuanto más sepan las empresas sobre ti, mejor podrán venderte productos y servicios que no quieres ni necesitas. Por tanto, la seguridad del correo electrónico le protege contra la publicidad no deseada.

La evolución de la seguridad del correo electrónico a lo largo de los años

Para enviar correos electrónicos, en los años 80 se adoptó un protocolo común llamado Protocolo Simple de Transferencia de Correo (SMTP).

En aquella época, Internet sólo era utilizado por un pequeño número de instituciones. Por tanto, la seguridad no era lo más importante. El protocolo no se diseñó para proteger el contenido de un correo electrónico ni para verificar la identidad del remitente.

A medida que crecía el uso del correo electrónico e Internet se expandía, la falta de seguridad en SMTP se convirtió en un problema importante. En la década de 1990, los correos electrónicos basura y el fraude por correo electrónico eran rampantes. Había una clara necesidad de mejorar los protocolos de seguridad para proteger las comunicaciones por correo electrónico.

SSL y TLS

A mediados de los 90, se desarrollaron dos nuevos protocolos para mejorar la seguridad de las comunicaciones a través de Internet:

- Secure Sockets Layer (SSL): este protocolo permite encriptar los datos, dificultando que personas no autorizadas lean el contenido de los correos electrónicos.

- Seguridad de la Capa de Transporte (TLS): este protocolo suplantó posteriormente a SSL al ofrecer una mayor seguridad y se ha convertido en la norma para cifrar los correos electrónicos en tránsito.

Cuando veas «https://» en su navegador, significa que se está utilizando SSL/TLS para asegurar la conexión.

SPF, DKIM y DMARC

Aunque proteger el correo electrónico en tránsito es importante, aún quedaba por ver otro aspecto clave de la seguridad del correo electrónico.

Cuando alguien le envía un correo electrónico desde una dirección determinada, ¿cómo sabes que es quien dice ser?

Si recibe un correo electrónico de la dirección de correo electrónico de su hermano, ¿cómo puede decir con seguridad que su hermano envió ese correo electrónico? Esto se llama suplantación de correo electrónico y puede ser un ataque de ingeniería social muy grave. Con este fin, se desarrollaron protocolos para verificar la identidad de los remitentes de correo electrónico. Éstos son los 3 principales que se aplican hoy en día:

- SPF: Sender Policy Framework comprueba si un correo electrónico se envía desde un servidor autorizado. Cuando se recibe un correo electrónico, el servidor receptor comprueba el registro SPF del dominio del remitente para asegurarse de que el correo procede de una fuente autorizada.

- DKIM: DomainKeys Identified Mail añade una firma digital a los correos electrónicos, que puede ser verificada por el servidor receptor para garantizar que el correo electrónico no ha sido manipulado durante el tránsito. Esta firma es exclusiva del dominio del remitente, lo que proporciona una mayor garantía de autenticidad.

- DMARC: Domain-based Message Authentication, Reporting & Conformance se basa en SPF y DKIM, permitiendo a los propietarios de dominios especificar cómo deben tratarse los correos electrónicos que no superen las comprobaciones SPF o DKIM. Esto ayuda a protegerse contra los ataques de phishing proporcionando un mecanismo para que los receptores de correo electrónico rechacen o pongan en cuarentena los correos sospechosos.

Más allá del SMTP: SMTP STS

A medida que la seguridad del correo electrónico seguía evolucionando, se introdujo el SMTP MTA Strict Transport Security (SMTP STS) para hacer frente a las vulnerabilidades en la transmisión del correo electrónico. SMTP STS garantiza que los correos electrónicos se envían a través de conexiones seguras y encriptadas, y que estas políticas de seguridad se aplican rigurosamente.

El SMTP STS funciona permitiendo a los proveedores de servicios de correo electrónico publicar una política que especifica cómo deben transmitirse los correos electrónicos de forma segura. Cuando se envía un correo electrónico, el servidor remitente recupera la política SMTP STS del dominio del destinatario para garantizar que la conexión es segura. Si la conexión no puede cumplir los requisitos de la política, el correo electrónico no se envía, lo que proporciona una sólida protección contra los ataques de intermediario.

Sin embargo, el SMTP STS no es el todo para la seguridad del correo electrónico. En particular:

- Los mensajes permanecerán en texto claro, desde el dispositivo del remitente hasta que lleguen al servidor SMTP del remitente correspondiente (suponiendo que no haya SSL/TLS).

- Los mensajes permanecerán en texto claro, desde el servidor SMTP del destinatario hasta que lleguen a su dispositivo (suponiendo que no haya SSL/TLS).

- El servidor SMTP (tanto del lado del remitente como del destinatario) podrá ver el mensaje en texto claro.

En estas brechas es donde los adversarios podrán explotar con éxito la confidencialidad e integridad de los correos electrónicos. En nuestra opinión, el cifrado de extremo a extremo (E2EE) sigue siendo la respuesta (más sobre esto más adelante en esta guía).

Correo electrónico seguro vs. correo electrónico normal: ¿Cuál es la diferencia?

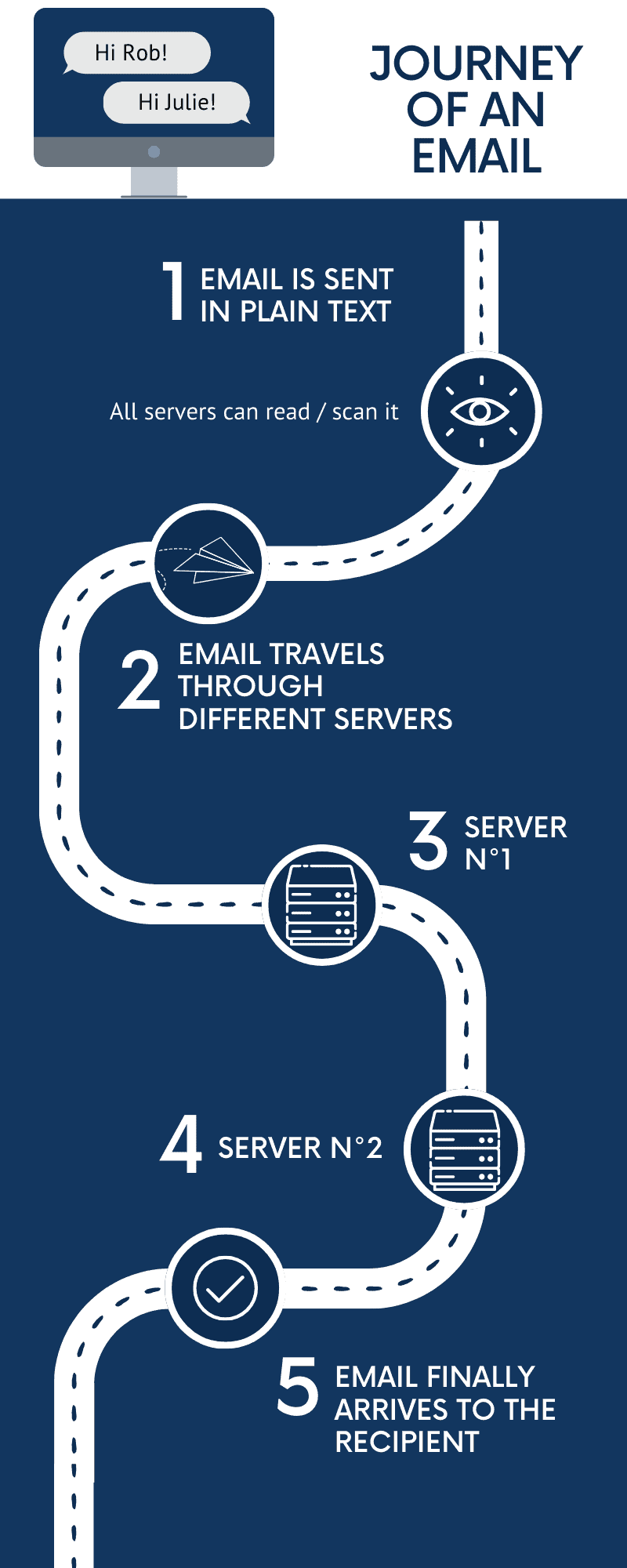

Una vez que se envía un correo electrónico, viaja a través de varios servidores antes de llegar al destinatario. Durante este tránsito, cualquiera que intercepte la postal puede leer su contenido.

La mayoría de los servicios de correo electrónico habituales, como Gmail, Yahoo y Outlook, dan prioridad a la facilidad de uso y la comodidad. Funciones como la integración de calendarios, las respuestas inteligentes y los modelos basados en la publicidad son habituales.

Sin embargo, esto suele tener un coste de seguridad:

- Minería de datos y publicidad: muchos servicios gratuitos de correo electrónico escanean los correos electrónicos de los usuarios para mostrar publicidad dirigida. Esto significa que leen, procesan y utilizan sus datos para hacer un marketing personalizado más eficaz.

- Almacenamiento en servidores: los servidores suelen almacenar los correos electrónicos normales en texto plano. Si un intruso compromete un servidor, puede acceder directamente al contenido de su correo electrónico.

Aunque las empresas digan que no revenden su información, ¿cómo puede estar seguro?

Como dice el refrán: «no confíes, verifica».

Los servicios de correo electrónico seguro adoptan un enfoque diferente. Hacen hincapié en la seguridad y la privacidad de los usuarios. Estas son las características más destacadas:

- Cifrado de extremo a extremo (E2EE): Con E2EE, su correo electrónico se cifra en su dispositivo y sólo se desencripta en el dispositivo del destinatario. Esto significa que, aunque alguien intercepte el correo electrónico durante el tránsito, no podrá descifrar su contenido sin la clave de descifrado.

- OpenPGP (Privacidad Bastante Buena): Programa de encriptación y desencriptación de datos que proporciona privacidad criptográfica y autenticación. Muchos servicios de correo electrónico seguro utilizan OpenPGP para garantizar la privacidad de los mensajes y que proceden del remitente indicado.

- Arquitectura de conocimiento cero: Algunos proveedores de correo electrónico seguro funcionan según el principio de conocimiento-cero. Esto significa que no tienen acceso a las claves de cifrado de los usuarios, lo que garantiza que ni siquiera el proveedor de servicios pueda leer sus correos electrónicos.

- Sin extracción de datos: Los servicios de correo electrónico seguro suelen abstenerse de escanear los correos electrónicos de los usuarios en busca de publicidad. Dan prioridad a la confianza de los usuarios y a la protección de datos sobre las tácticas de marketing.

Además de esto, los servicios de correo electrónico seguro proporcionarán herramientas adicionales como el cifrado simétrico, las firmas digitales y mucho más. Consulta los siguientes enlaces para saber cómo Mailfence ofrece un servicio de correo electrónico privado y seguro.

9 consejos para mantener segura su cuenta de correo electrónico

Elegir un proveedor de correo electrónico seguro como Mailfence es sólo el primer paso. Sólo la privacidad y la seguridad son un compromiso diario, no un interruptor ON/OFF de una sola vez.

Para garantizar la máxima seguridad del correo electrónico, siga los 11 consejos que le damos a continuación.

#1: Contraseña fuerte y única

Nuestro consejo número uno es también el más importante. Y se aplicaba a cualquier cuenta que tuvieras, no sólo a su correo electrónico.

Los ciberdelincuentes no necesitan herramientas elaboradas para descifrar su cuenta de correo electrónico, sobre todo cuando sabe que la contraseña más común en 2024 es 123456. Hay dos pautas principales que debe seguir para crear contraseñas seguras:

- No utilices datos identificativos como su nombre o su fecha de nacimiento;

- Utilice al menos 12 ó 14 caracteres, pero cuanto más largos mejor.

Si utiliza un gestor de contraseñas, generalmente tendrá una herramienta integrada que puede generar contraseñas por usted. De lo contrario, utilice herramientas para generar contraseñas seguras si no se le ocurre una buena, pero recuerde que la longitud es lo que realmente debe importarle.

En caso de tener varias direcciones de correo electrónico, asegúrese de tener una contraseña específica para cada una. Su contraseña debe ser única para garantizar la seguridad. Por lo tanto, en caso de que un hacker consiga su contraseña, sólo se verá comprometida una cuenta.

#2: No comparta contraseñas

Nunca comparta contraseñas, ni oralmente ni por escrito. Y lo que es más importante, recuerde que nunca se le pedirá que compartas una contraseña por correo electrónico. Si alguien afirma que lo necesita, puede tratarse de una estafa (para más información, consulta el punto 8).

#3: Utilice la autenticación de dos factores (2FA)

Al utilizar la autenticación de dos factores, añades otra capa de seguridad para proteger su cuenta de correo electrónico. Primero, accede a su cuenta de correo electrónico utilizando su nombre de usuario y contraseña. A continuación, inicie el segundo paso de inicio de sesión. Al utilizar una aplicación específica, se generará otro código de seguridad para permitir la entrada en la cuenta.

Con la 2FA, aunque su contraseña se vea comprometida, un hacker sigue necesitando un segundo código para entrar en su cuenta.

En otras palabras, será imposible que alguien se autentique en su cuenta de correo electrónico sin el código TFA, aunque consiga descifrar la contraseña de su cuenta.

Consulta esta guía para configurar la 2FA en su cuenta Mailfence. Puede utilizar cualquier aplicación TOTP de su elección.

#nº 4: Utilice el cifrado de extremo a extremo (E2EE)

El cifrado de extremo a extremo añade otra capa de protección.

Al enviar un correo electrónico, puede elegir encriptar los datos para proteger su comunicación por correo electrónico. Para descifrar el contenido de su correo electrónico, el destinatario necesitará una clave específica (o una contraseña compartida). De este modo, sólo el destinatario previsto podrá desencriptarlo.

La E2EE puede ser un poco desalentadora cuando empiezas a aprender sobre ella.

Por eso hemos elaborado para usted una guía para principiantes, que puede consultar aquí.

Básicamente, los usuarios tienen dos claves: una pública y otra privada. El remitente encripta el mensaje con la clave pública del destinatario. Sólo el destinatario, con su clave privada, puede desencriptar el mensaje.

Al igual que las contraseñas, nunca debes compartir su clave privada. Como su nombre indica, esta clave es y debe seguir siendo privada.

#5: No haga clic en un enlace de un correo electrónico sin investigarlo

Algunos hackers tienen una forma muy sofisticada de engañarle para que crea que un enlace es seguro cuando no lo es.

Como un enlace puede no ser lo que parece, nunca haga clic en un enlace de un correo electrónico antes de investigar.

En primer lugar, apoyando el ratón sobre el enlace sin hacer clic, podrá ver la URL del enlace. Por tanto, compruebe si coincide con el enlace escrito en el mensaje. Si no lo hace, es fácil que los ciberdelincuentes le engañen para que haga clic en un enlace comprometido.

Los piratas informáticos pueden fingir ser alguien que no son y pedir información sensible. Aunque lo que parece ser su banco le pida datos personales, no hay razón para que se los pida por correo electrónico. Este tipo de petición debería ser una advertencia. Obtenga más información sobre este tipo de ataques de ingeniería social aquí.

#6: Evite conectar aplicaciones a su cuenta de correo electrónico

Dar acceso a su bandeja de entrada a una aplicación de terceros es un riesgo, ya que la aplicación podría estar comprometida. Un ciberdelincuente podría acceder a su bandeja de entrada a través de la aplicación. Todo el contenido de su bandeja de entrada sería entonces accesible.

#7: Nunca acceda a correos electrónicos cuando utilices una Wi-Fi pública

Otra forma de proteger su cuenta de correo electrónico es evitar las redes Wi-Fi públicas. Pueden verse comprometidos. Aunque empleamos SSL/TLS para protegernos de los ataques MITM, siempre es mejor evitar conectarse a redes que no sean de confianza. Siempre que sea posible, utiliza datos móviles, aunque ello suponga una conexión más lenta.

#8: Manténgase al día con las nuevas técnicas de los hackers

Los ciberdelincuentes disponen de técnicas avanzadas para engañarle y que confíe en un correo electrónico que no debería. Phishing, spear phishing, … Esas técnicas de nombre gracioso pueden ser en realidad especialmente dañinas si no prestas suficiente atención.

La clave aquí es que cada quien busque información. Manténgase al día con las nuevas formas de ataques leyendo artículos de prensa.

Con la llegada de la IA, surgen constantemente nuevas formas de ciberamenazas. Ahora los atacantes pueden copiar fácilmente el estilo de escritura y el tono de alguien que conoces, o incluso su voz. Por eso es crucial mantenerse informado.

#9: Cierre siempre la sesión

Después de un largo día de trabajo, cierra la sesión de su cuenta de correo electrónico diferente. Es especialmente importante cuando se utiliza un dispositivo público, ya que cualquiera podría acceder a su información privada una vez que hayas terminado.

No obstante, cerrar la sesión es un hábito de principios que hay que mantener, incluso desde un dispositivo personal. De hecho, cerrar la sesión es la forma más segura de obligar a entrar a cualquiera que intente acceder a su cuenta de correo electrónico. De este modo, si le roban el teléfono o el ordenador, su cuenta de correo electrónico seguirá estando protegida por su contraseña única y segura y el 2FA.

Para hacerle la vida más fácil, hay muchos plugins que puede instalar y que se desconectarán automáticamente cuando cierre el navegador.

¡Eso es todo para esta Guía sobre la seguridad del correo electrónico!

Hay muchos proveedores de correo electrónico que afirman ser «privados y seguros». Incluso Gmail ha cambiado recientemente su eslogan por «Correo electrónico privado y seguro sin coste alguno».

Mailfence es un servicio de correo electrónico seguro y privado que proporciona correo electrónico cifrado de extremo a extremo mediante OpenPGP y funciones de firma digital. Todas las operaciones relacionadas con sus claves privadas y los cuerpos de los correos electrónicos se realizan después de que el usuario desbloquee la clave privada con la respectiva frase de contraseña que sólo él conoce.

Para un análisis detallado del nivel de protección que ofrece Mailfence, puede consultar este artículo de la Base de conocimientos.

Ningún proveedor de correo electrónico puede afirmar que es 100% seguro, y siempre habrá concesiones. Nos gusta hablar abiertamente de los nuestros para que pueda tomar una decisión con conocimiento de causa. Si tiene alguna pregunta, no dudes en ponerte en contacto con nosotros en support@mailfence.com.

Para leer más:

Cifrado de extremo a extremo. ¿Qué es y cómo funciona?

Cifrado Simétrico: La forma más fácil de cifrar un correo electrónico