In diesem Blogbeitrag erklären wir die Hauptunterschiede zwischen symmetrischer und asymmetrischer Verschlüsselung. In diesem Artikel wird auch erläutert, welche Verschlüsselungsmethode Sie verwenden sollten.

Melden Sie sich für den Mailfence Newsletter an!

Bleiben Sie auf dem Laufenden über die neuesten Nachrichten in der Welt des Online-Datenschutzes und der Cybersicherheit (auf Englisch)

Einige Anmerkungen zu den verschiedenen Verschlüsselungsmethoden

In der heutigen Welt werden Betrüger und andere Cyberkriminelle immer präsenter, und Millionen von Nutzern sind davon betroffen. Um zu verhindern, dass diese Personen unsere Daten stehlen, müssen wir alles verschlüsseln. Es gibt drei Verschlüsselungstechniken, nämlich symmetrische Verschlüsselung, asymmetrische Verschlüsselung und Hash-Funktionen (Keyless).

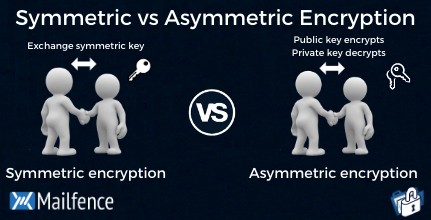

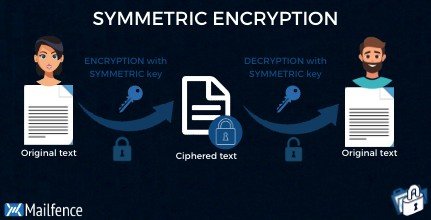

Mailfence verwendet symmetrische und asymmetrische Verschlüsselung, da jede Methode ihre eigenen Vor- und Nachteile hat. Sie werden später mehr darüber erfahren. Beide Verschlüsselungsmethoden verwenden Schlüssel zum Ver- und Entschlüsseln von Daten. Bei der symmetrischen Verschlüsselung wird derselbe Schlüssel zum Verschlüsseln und Entschlüsseln von Daten verwendet, was die Handhabung sehr einfach macht. Bei der asymmetrischen Verschlüsselung wird ein öffentlicher Schlüssel zum Verschlüsseln von Daten und ein privater Schlüssel zum Entschlüsseln von Informationen verwendet.

Was ist symmetrische Verschlüsselung?

Bei der symmetrischen Verschlüsselung, auch bekannt als Secret Key-Verschlüsselung, wird ein einziger Schlüssel zum Ver- und Entschlüsseln von Daten verwendet. Sie müssen diesen Schlüssel mit dem Empfänger teilen. Nehmen wir an, Sie möchten schreiben: „Ich liebe dich, Mama“, dann würden Sie Ihre E-Mail schreiben und dann einen geheimen Schlüssel zum Verschlüsseln festlegen. Wenn Mama dann die Nachricht erhält, würde sie den geheimen Schlüssel eingeben, um die E-Mail zu entschlüsseln.

Wie integriert Mailfence die symmetrische Verschlüsselung?

Mailfence bietet kennwortverschlüsselte Nachrichten (PEM), die auf symmetrischer Verschlüsselung basieren. Unsere Lösung erlaubt es Ihnen, einen Passworthinweis zu setzen, der dem Empfänger hilft, die Nachricht zu entschlüsseln. Einige Möglichkeiten, das Passwort weiterzugeben, sind eine SMS, ein Telefonanruf oder während einer persönlichen Besprechung.

Darüber hinaus können Sie mit Mailfence ein Ablaufdatum für die E-Mail festlegen. Nach Ablauf des Datums kann die E-Mail nicht mehr entschlüsselt werden. Darüber hinaus werden passwortverschlüsselte Nachrichten in einer Zero-Knowledge-Umgebung gespeichert und mit Ihrem Passwort verschlüsselt, so dass nur Sie und der beabsichtigte Empfänger Zugriff auf die Nachricht haben. Falls Sie mehr wissen möchten, besuchen Sie unsere englischsprachige Wissensdatenbank.

Einige Hinweise zum Verschlüsseln von Nachrichten über Mailfence. Verwenden Sie niemals Ihre OpenPGP-Passphrase, verwenden Sie niemals Ihr Mailfence-Konto-Passwort und wenn Sie eine wichtige Nachricht senden, stellen Sie sicher, dass das Passwort nicht von unerwünschten Lesern erraten werden kann.

Für alle technisch versierten Leute da draußen gibt es viele symmetrische Verschlüsselungsalgorithmen, zum Beispiel: DES, 3DES, AES, IDEA, RC4, RC5,… Zu Ihrer Information: Mailfence verwendet AES in Kombination mit anderen Verschlüsselungen.

Vor- und Nachteile symmetrischer Verschlüsselung

Die Vorteile des symmetrischen Verschlüsselungsverfahrens liegen darin, dass es sehr einfach einzurichten ist und im Handumdrehen umgesetzt werden kann. Außerdem ist es ziemlich einfach, alle Personen jeden Alters und Hintergrunds können es verstehen und anwenden. Asymmetrische Verschlüsselung ist dagegen schwieriger zu verstehen und zu verwenden.

Der Nachteil ist, dass der geheime Schlüssel mit dem Empfänger geteilt werden muss. Im Fall von PEMs wird der geheime Schlüssel mit dem Benutzerpasswort verschlüsselt, man muss nur sicherstellen, dass das Passwort nicht leicht zu erraten ist. Wenn Sie für die Verschlüsselung aller Ihrer E-Mails denselben geheimen Schlüssel verwenden und wenn jemand diesen geheimen Schlüssel erfährt, werden alle Ihre verschlüsselten E-Mails kompromittiert.

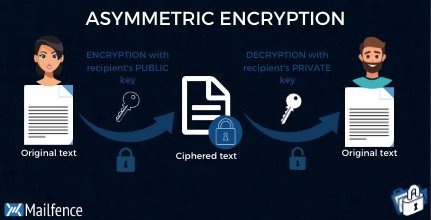

Was ist asymmetrische Verschlüsselung?

Wie bereits erwähnt, erfordert die asymmetrische Verschlüsselung zwei Schlüssel, um zu funktionieren. Erstens muss ein öffentlicher Schlüssel veröffentlicht werden, um die Daten zu verschlüsseln. Zweitens wird ein privater Schlüssel zur Entschlüsselung der Daten verwendet. Das klingt kompliziert. Lassen Sie mich das kurz erläutern.

Der öffentliche Schlüssel und der private Schlüssel sind nicht dasselbe, aber sie sind miteinander verknüpft. Sie erstellen Ihre Nachricht und verschlüsseln sie dann mit dem öffentlichen Schlüssel des Empfängers. Danach müsste der Empfänger, wenn er Ihre Nachricht entschlüsseln möchte, dies mit seinem privaten Schlüssel tun. Halten Sie den (privaten) Schlüssel immer privat, am besten wäre es, ihn lokal zu speichern.

Die E-Mail-Software des Empfängers erkennt, ob der private Schlüssel mit dem öffentlichen Schlüssel übereinstimmt, und fordert den Benutzer dann auf, die Passphrase einzugeben, um die Nachricht zu entschlüsseln. Einige bewährte Verfahren für asymmetrische Verschlüsselung: Verwenden Sie Schlüssel mit 2048 Bits und höher, die Erstellung starker Schlüssel ist die Grundlage der asymmetrischen Verschlüsselung. Eine gute Verschlüsselungsstrategie wäre es, statt nur einer einzigen mehrere Verschlüsselungsmethoden zu verwenden. Nicht jeder weiß, wie man asymmetrische Verschlüsselung verwendet, so dass es Gelegenheiten geben kann, bei denen man entweder Hash-Funktionen oder symmetrische Verschlüsselung verwenden muss.

Vor- und Nachteile asymmetrischer Verschlüsselung

Der Vorteil der asymmetrischen Verschlüsselung besteht darin, dass sie den Benutzer nicht zwingt, (geheime) Schlüssel zu teilen, wie dies bei der symmetrischen Verschlüsselung der Fall ist, wodurch die Notwendigkeit der Schlüsselverteilung entfällt. Asymmetrische Verschlüsselung unterstützt außerdem die digitale Signatur, die die Identität des Empfängers authentifiziert und sicherstellt, dass die Nachricht während der Übertragung nicht manipuliert wird.

Die Nachteile der asymmetrischen Verschlüsselung sind, dass sie zeitintensiv ist und wesentlich mehr Aufwand erfordert. Außerdem können Sie verschlüsselte E-Mails nur dann versenden, wenn die andere Person Schlüsselpaare erstellt hat, d.h. die andere Person muss über Kenntnisse verfügen, um die asymmetrische Verschlüsselung zu verwenden. Und schließlich, wenn Sie Ihren privaten Schlüssel verlieren – dann haben Sie ihn für immer verloren. Der private Schlüssel ist nicht wiederherstellbar, was eine ganze Reihe neuer Probleme für Sie schaffen könnte, mit denen Sie umgehen müssen.

Mailfence verwendet eine asymmetrische Verschlüsselung, die auf dem RSA-Algorithmus für OpenPGP-basierte Schlüssel basiert. Der ECC-Algorithmus (Curve 25519) für OpenPGP-basierte Schlüssel wird ebenfalls unterstützt.

Gedanken zum Thema symmetrische vs. asymmetrische Verschlüsselung

Welche Verschlüsselung sollten Sie nun verwenden? Verwenden Sie die symmetrische Verschlüsselung, wenn Sie schnell eine verschlüsselte Nachricht senden möchten. Asymmetrische Verschlüsselung könnte verwendet werden, wenn Sie den verifizierten öffentlichen OpenPGP-Schlüssel Ihres Empfängers haben. Kombinieren Sie die asymmetrische Verschlüsselung mit digitalen Signaturen, wenn Sie kein Risiko eingehen wollen. Sie wissen nicht, wie man verschlüsselte E-Mails versendet? Erfahren Sie mehr in unserem Blogbeitrag.

Es war für uns sehr wichtig, diesen Artikel zum Thema symmetrische vs. asymmetrische Verschlüsselung zu veröffentlichen. Wir hoffen, dass wir Ihnen das Konzept der symmetrischen vs. asymmetrischen Verschlüsselung etwas näherbringen konnten. Bleiben Sie auf dem Laufenden, denn Mailfence plant, in naher Zukunft weitere dieser Fortbildungsartikel zu veröffentlichen.

FAQ-Bereich

Was ist der Unterschied zwischen symmetrischer und asymmetrischer Verschlüsselung?

Bei der symmetrischen Verschlüsselung wird zum Ver- und Entschlüsseln einer verschlüsselten E-Mail ein privater Schlüssel verwendet.

Bei der asymmetrischen Verschlüsselung wird der öffentliche Schlüssel des Empfängers verwendet, um die Nachricht zu verschlüsseln. Wenn der Empfänger die Nachricht dann entschlüsseln will, muss der Empfänger seinen privaten Schlüssel zum Entschlüsseln verwenden. Wenn die Schlüssel übereinstimmen, wird die Nachricht entschlüsselt.

Welche Verschlüsselung ist sicherer?

Asymmetrische Verschlüsselung gilt als sicherer, da Sie keine Schlüssel austauschen müssen, der öffentliche Schlüssel ist bereits öffentlich verfügbar. Bei der symmetrischen Verschlüsselung müssen Sie die Passphrase auf die eine oder andere Weise freigeben, daher riskieren Sie, dass die Passphrase durchsickert und die verschlüsselte Nachricht potenziell gefährdet wird.

Folgen Sie uns auf unseren Social Media-Kanälen, um sich über alles, was Mailfence betrifft, auf dem Laufenden zu halten.