Spam vs phishing – savez-vous faire la différence ? Chaque jour, une nouvelle fuite ou violation de données est rendue publique. Cela signifie que, malheureusement, la plupart de nos adresses électroniques sont désormais librement accessibles sur le dark net.

Ceci en fait une cible privilégiée pour les spams et les tentatives de phishing.

Dans ce guide, nous aborderons tout ce que vous devez savoir sur les tentatives de spam et de phishing, ce qui les différencie et comment éviter d’être victime de l’une d’entre elles.

Qu’est-ce que le Spam ?

Le spam (ou « courrier indésirable », ou « spamming ») désigne les emails non sollicités.

Ces messages sont essentiellement promotionnels et visent à promouvoir des produits ou des services.

Les emails non sollicités peuvent être une simple nuisance ou compromettre votre sécurité. En effet, ils peuvent parfois contenir des liens dangereux ou des logiciels malveillants (ce qui peut en faire des tentatives d’hameçonnage ou « phishing », mais nous y reviendrons plus tard).

Il est important de noter que le spam est une notion subjective. Ce que certaines personnes considèrent comme du « spam » ne l’est pas forcément pour d’autres. Techniquement, le terme « spam » fait référence aux courriers électroniques non sollicités. Toutefois, le terme a pris une signification plus large ces dernières années. Prenons un exemple :

Dans cet exemple, je me suis inscrit à une lettre d’information populaire de Tim Ferris. Cependant, au bout d’un certain temps, j’ai cessé de lire les courriels que je recevais. Je pourrais maintenant considérer cet expéditeur comme un « spam », même si je me suis initialement inscrit à ses courriels.

De même, lorsque vous commandez un produit sur un nouveau site web, il se peut que vous acceptiez (sans le savoir) de recevoir ses courriels de marketing, sa lettre d’information, ses nouvelles sur les produits, etc. Dans ce cas, bien que vous ayez techniquement accepté de recevoir ces courriels, vous pourriez rapidement les considérer comme du spam.

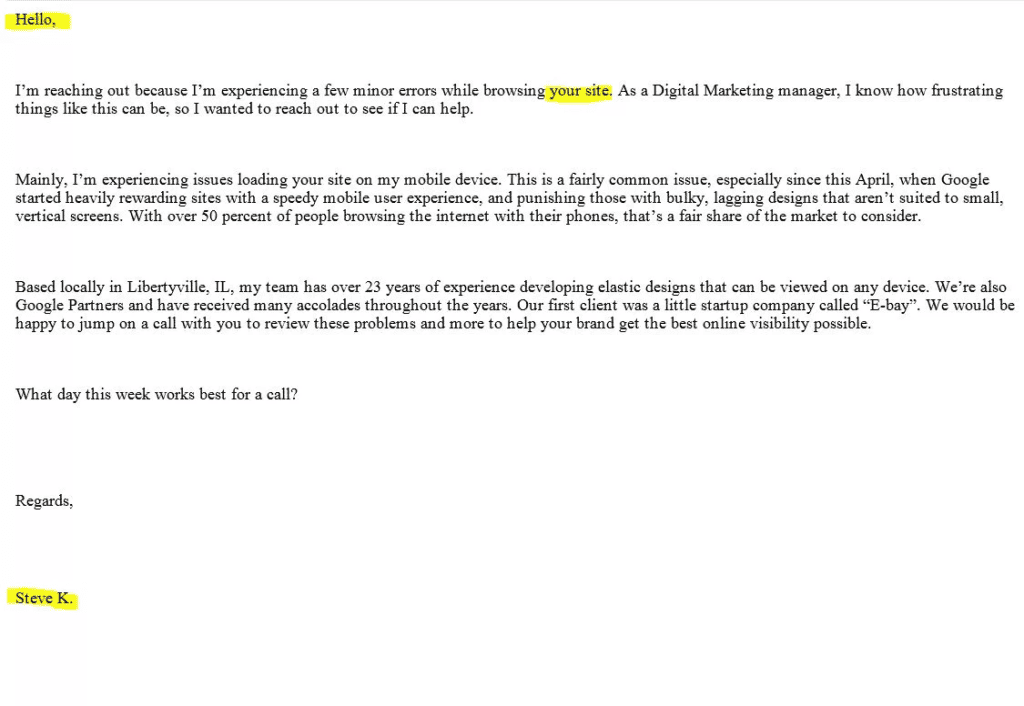

Exemple de courrier électronique indésirable

Enfin, il y a le cas des courriels véritablement non sollicités.

Cela se produit lorsque vos données sont divulguées ou partagées avec des annonceurs. Vous commencez alors à recevoir des courriels d’expéditeurs dont vous n’avez jamais entendu parler. Dans 99 % des cas, ces courriels veulent vous vendre quelque chose. Ou ils peuvent vous demander une collaboration quelconque.

Conclusion ? Les courriers électroniques indésirables peuvent être irritants, mais il ne faut pas les confondre avec de véritables escroqueries ou tentatives d’hameçonnage. C’est ce que nous allons étudier dans la section suivante.

Consultez ce guide pour en savoir plus sur la façon dont Mailfence traite les spams.

Qu’est-ce que l’Hameçonnage (ou »phishing »)?

Le phishing est un type d’attaque visant à inciter les individus à partager des données personnelles telles que.. :

- leur mots de passe ;

- leurs informations financières

- ou d’autres informations confidentielles.

Le terme « phishing » (hameçonnage) vient du mot « fishing » (pêche). Les attaquants attirent les gens dans des pièges, un peu comme on attrape un poisson avec un appât.

L’utilisation de « ph » au lieu de « f » est probablement issue de la culture des hackers, où les orthographes alternatives sont courantes.

Les attaques de phishing semblent souvent provenir de sources dignes de confiance, telles que des banques, mais elles sont en réalité conçues par des cybercriminels pour voler vos informations. Les attaques de phishing misent souvent sur l’urgence ou la panique pour manipuler les victimes et les inciter à cliquer sur des liens nuisibles ou à partager des données sensibles.

Nous disposons d’un guide complet sur la manière de repérer les attaques de phishing par courrier électronique, mais voici ce que vous devez savoir :

- un attaquant envoie une quantité massive de courriels. Ces messages sont tous identiques et contiennent un lien pointant vers un site web falsifié afin d’inciter le lecteur à laisser ses informations d’identification ;

- une attaque de phishing comporte souvent des menaces de fermeture de votre compte si vous n’agissez pas. Il se peut aussi que l’on vous dise que votre sécurité a été compromise d’une manière ou d’une autre ;

- si vous recevez un message d’une organisation de confiance, vérifiez l’adresse électronique de l’expéditeur. L’attaquant peut utiliser une variation très subtile basée sur l’adresse électronique légitime de l’organisation.

Les systèmes modernes de hameçonnage sont de plus en plus sophistiqués et imitent l’apparence de communications légitimes à un point déconcertant. C’est pourquoi il est essentiel de vérifier tous les liens avant de cliquer dessus (mais nous y reviendrons plus tard).

Différences Essentielles entre le Spam vs Phishing

Bien que le spam et le phishing puissent se ressembler, ils se distinguent sur plusieurs points importants.

En termes d’objectifs, les spams sont conçus à des fins publicitaires. Ils sont souvent peu sophistiqués et tentent d’atteindre le plus grand nombre de personnes possible sans ciblage précis.

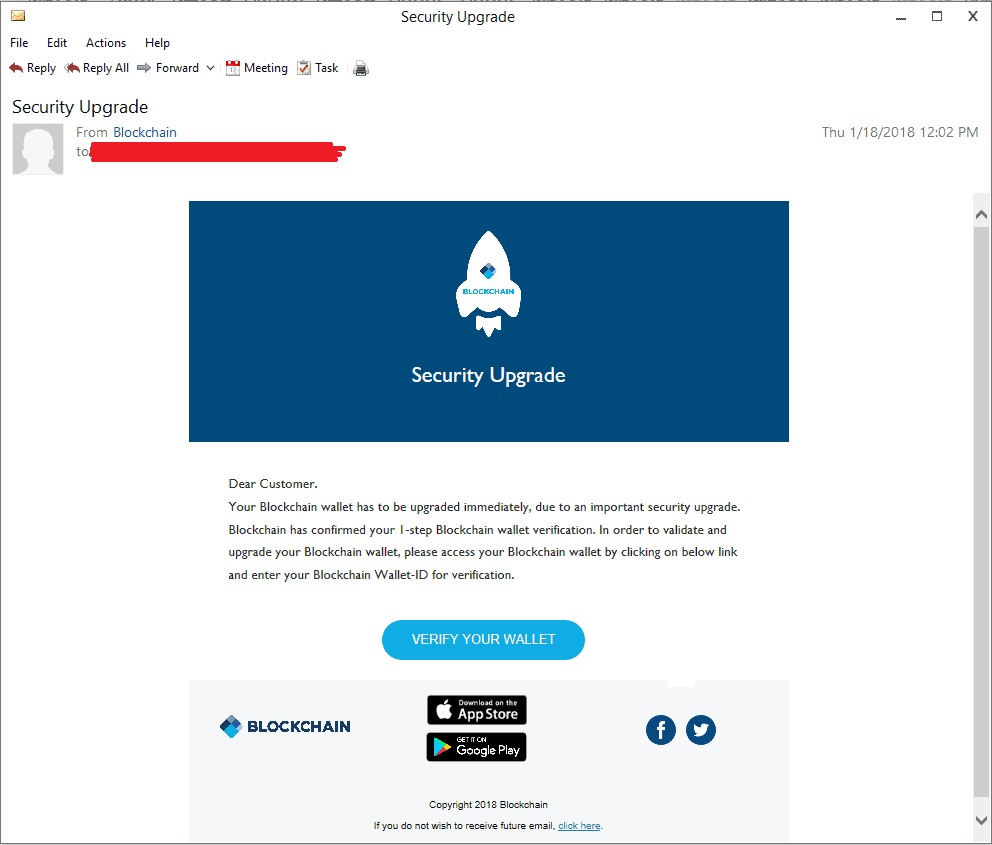

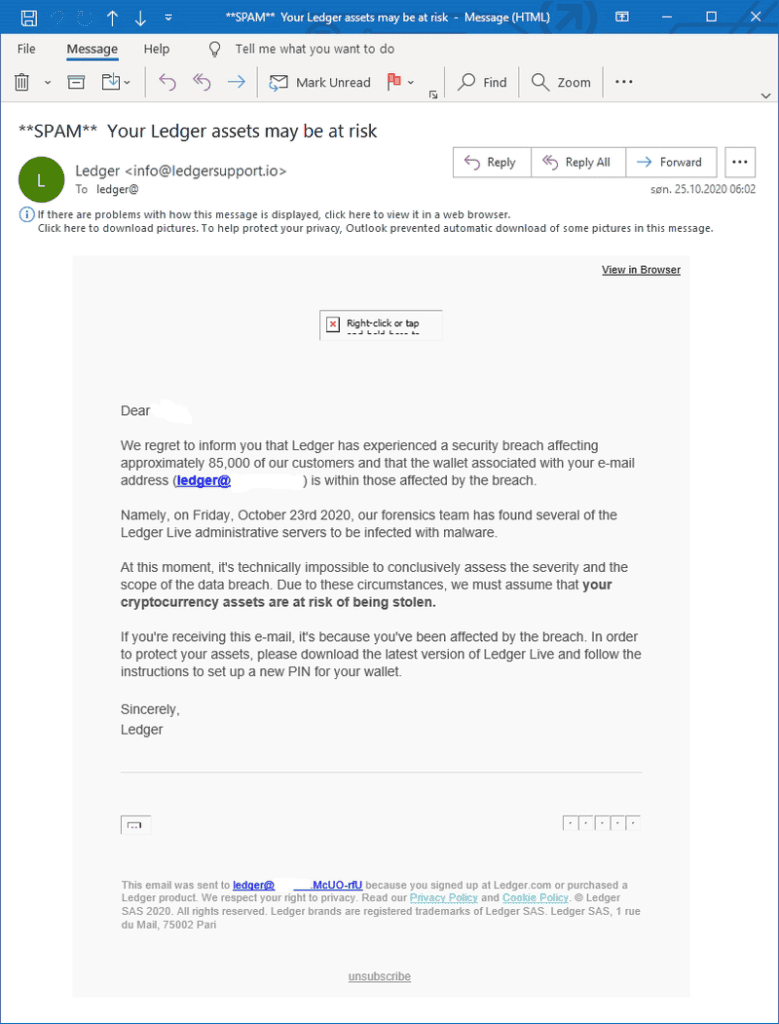

En revanche, le phishing est une forme d’attaque beaucoup plus ciblée et malveillante. Par exemple, la célèbre violation de données de Ledger a révélé les adresses électroniques de milliers de détenteurs de crypto-monnaies. Ces personnes ont ensuite été la cible de diverses attaques de phishing centrées sur les crypto-monnaies. En voici un exemple :

Comme vous pouvez le constater, ce type d’attaque peut être très raffiné en termes de présentation et de cible. Les attaques de phishing imitent souvent des communications légitimes, en copiant la marque et le style de communication d’un expéditeur de confiance.

Dans certains cas, les attaques de phishing peuvent être hyperciblées sur une personne spécifique. Dans ce cas, on parle de attaques de spear phishing.

Lutter contre le Spam vs Phishing

La manière de lutter contre le spam et les attaques de phishing est très différente. Voici ce que vous pouvez faire dans les deux cas.

Pour vous protéger du spam, activez les filtres anti-spam de votre service de messagerie.

C’est le moyen le plus efficace de filtrer les courriels indésirables. Dans Mailfence, nos filtres antispam puissants sont activés par défaut lorsque vous créez votre compte. Si vous remarquez qu’un e-mail de spam est arrivé dans votre boîte de réception, vous pouvez le marquer comme spam en cliquant dessus avec le bouton droit de la souris > Marque comme… > Spam. Dans certains cas, notre filtre antispam peut signaler un message qui n’est pas réellement du spam, auquel cas vous devrez mettre l’expéditeur sur liste blanche.

En cas de tentative de phishing, vérifiez toujours soigneusement l’adresse électronique de l’expéditeur.

Si le message semble menaçant ou urgent, il vaut mieux supposer qu’il s’agit d’une attaque. Les courriels d’hameçonnage utilisent souvent des adresses qui ressemblent beaucoup à des adresses légitimes, avec seulement de légères variations. Si vous n’êtes pas sûr, vérifiez l’adresse en la comparant à celle d’un courriel dont vous êtes certain qu’il est légitime.

Si vous n’êtes toujours pas sûr, contactez le service clientèle par l’intermédiaire du formulaire de contact officiel, de l’adresse électronique du service d’assistance ou du numéro de téléphone. Dans tous les cas, vous ne devez JAMAIS cliquer sur un lien ou un bouton sans être sûr à 100 % que l’expéditeur est légitime.

Dans l’exemple ci-dessus, l’e-mail provient du domaine « ledgersupport.io », un domaine créé juste un jour auparavant et qui n’est lié en aucune façon à Ledger.

En outre, l’utilisation de l’authentification à deux facteurs sur vos comptes ajoute une couche de sécurité supplémentaire. Si des pirates ont accès à vos identifiants de connexion, ils ne pourront toujours pas accéder à votre compte.

Spam vs Phishing: Conclusion

Voilà pour ce guide sur le spam et le phishing ! Bien que le spam vs phishing soient tous deux des formes de communication indésirable, ils diffèrent grandement en termes d’intention et d’impact. Nous espérons que ce guide vous a aidé à comprendre la différence entre les deux et qu’il vous évitera d’en être victime à l’avenir !

La sécurité en ligne commence par une messagerie électronique privée et sécurisée. Chez Mailfence, nous sommes fiers d’être l’une des messageries électroniques les plus privées et les plus sûres. Non seulement cela, mais votre compte gratuit comprend également un espace de stockage en ligne pour vos documents les plus importants, un calendrier, une gestion des contacts, et bien d’autres choses encore :

Mailfence – Votre suite de productivité sécurisée

Préservez votre confidentialité

- Messages

- Calendriers

- Documents

- Groupes

Vous avez des questions ? N’hésitez pas à consulter notre base de connaissances ou à nous contacter à l’adresse support@mailfence.com.