Auf einen Blick

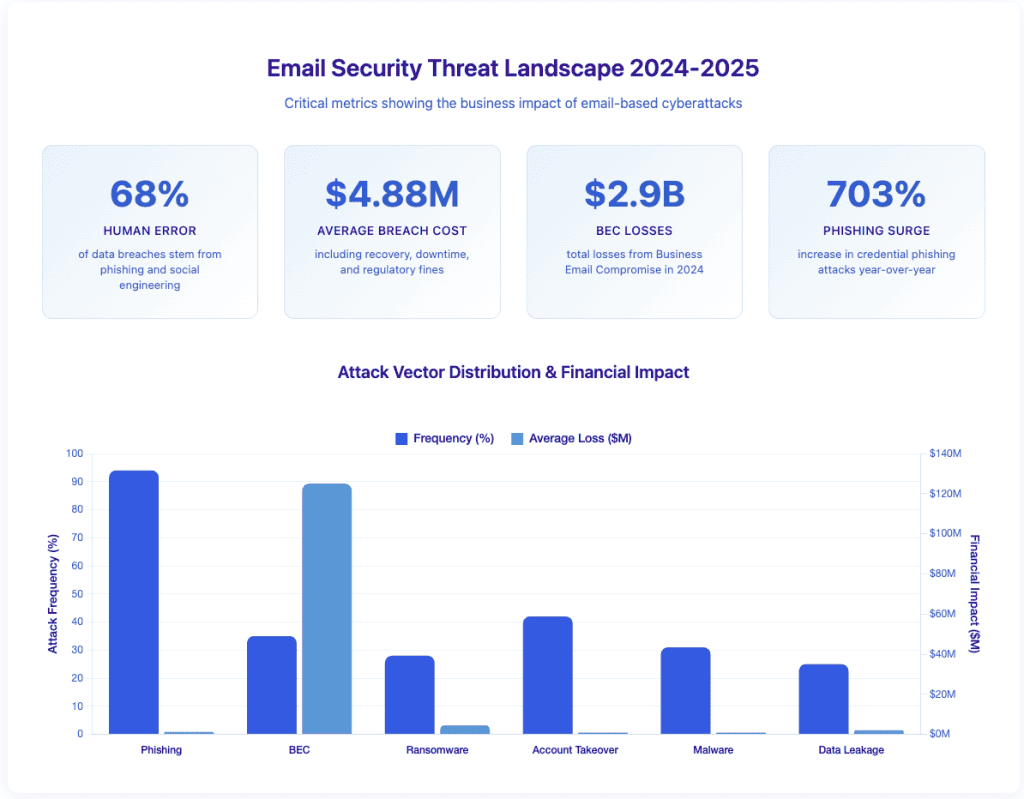

E-Mail bleibt der Haupteinstiegspunkt für Cyberangriffe. Darum wird auch die E-Mail-Sicherheit für Unternehmen zunehmend wichtiger: Im Jahr 2024 waren 68 Prozent der Datenschutzverletzungen auf menschliches Versagen zurückzuführen, hauptsächlich auf Phishing-Betrug.1

Ein angeklickter Link kann Kundendaten, Finanzdaten und geistiges Eigentum preisgeben. Eine durchschnittliche Datenschutzverletzung kostet 4,88 Millionen USD,2 während BEC-Angriffe (Business Email Compromise, also Angriffe auf die elektronische Post von Unternehmen) Verluste in Höhe von 2,9 Milliarden USD verursachten.3

Phishing von Zugangsdaten stieg 2024 um 703 Prozent an,4 und Mitarbeitende in Unternehmen sind jede Woche mindestens einem fortgeschrittenen Phishing-Angriff auf ihr elektronisches Postfach ausgesetzt.

Die gute Nachricht? Der Schutz erfordert keine Ressourcen auf Unternehmensebene. Aktivieren Sie jetzt gleich 2FA/MFA, aktivieren Sie eine Verschlüsselung Ihrer E-Mails, schulen Sie Ihr Team, um Bedrohungen zu erkennen, und verwenden Sie Authentifizierungsprotokolle (SPF, DKIM, DMARC), um die Identität der Absender*innen zu überprüfen. Diese grundlegenden Schritte reduzieren Ihr Risiko bereits drastisch.

Die Produktivitätssuite von Mailfence bietet eine Ende-zu-Ende-Verschlüsselung, integrierte Sicherheitsfunktionen und umfassende Kollaborationstools – sichere E-Mail, Kalender, Dokumente und Kontakte in einer einzigen, auf Datenschutz ausgerichteten Plattform.

Mailfence – Ihre sichere Produktivitätssuite

Holen Sie sich Ihre Privatsphäre zurück mit

- Nachrichten

- Kalendern

- Dokumenten

- Gruppen

Beginnen Sie damit: Die 3 wichtigsten Sicherheitsmaßnahmen für E-Mails

Auch wenn das die einzigen Schritte sind, die Sie durchführen – beginnen Sie hiermit:

- Aktivieren Sie eine Multi-Faktor-Authentifizierung (MFA): Fügen Sie mit einer Authentifizierungs-App oder einem Hardware-Schlüssel eine zusätzliche Sicherheitsebene hinzu. Vermeiden Sie MFA über SMS.

- Verschlüsseln Sie E-Mails und Anhänge: Verwenden Sie eine Ende-zu-Ende-Verschlüsselung wie PGP oder S/MIME. Senden Sie sensible Daten niemals ungeschützt.

- Schulen Sie Ihre Mitarbeitenden zum Thema Phishing: Führen Sie Phishing-Simulationen durch. Bringen Sie Ihren Mitarbeitenden bei, wie Sie Absender*innen überprüfen können und verdächtige E-Mails melden.

Diese drei Maßnahmen bringen den höchsten Ertrag für die Investition in Ihre Sicherheit und blockieren den Großteil der gängigen Angriffe.

E-Mail-Sicherheit für Unternehmen – was bedeutet das?

In Ihren E-Mails finden sich möglicherweise Verträge in Millionenhöhe, Kreditkartendaten Ihrer Kund*innen und Ihre Geschäftsgeheimnisse. Während sie sich durch das Internet bewegen, können sie derzeit wahrscheinlich so einfach gelesen werden wie eine Postkarte. Mit E-Mail-Sicherheit für Unternehmen gehört das der Vergangenheit an.

Moderne E-Mail-Sicherheit geht diese Schwachstellen auf mehreren Ebenen an. Eine Verschlüsselung würfelt den Inhalt der Nachricht durcheinander, sodass nur die vorgesehenen Empfänger*innen sie lesen können. Authentifizierungsprotokolle verifizieren die Identität der Absender*innen, um zu verhindern, dass sich jemand als der*die ursprüngliche Absender*in ausgibt. Systeme zur Erkennung von Bedrohungen scannen auf schädliche Links und Anhänge, bevor diese Ihren Posteingang erreichen. Zugriffskontrollen verhindern, dass nicht autorisierte Benutzer*innen Konten kompromittieren.

Diese Schutzmaßnahmen wirken gemeinsam, denn keine einzelne Lösung fängt alle Bedrohungen ab. Laut dem Threat Landscape Report 2024 von ENISA ist E-Mail bei 41 Prozent der Sicherheitsvorfälle nach wie vor der erste Angriffsvektor. Cyberkriminelle passen sich ständig an und finden kreative Wege, um eine grundlegende Sicherheit zu umgehen. Ihre Strategie für die Sicherheit Ihrer elektronischen Post muss sich mit ihnen weiterentwickeln.

Warum Ihr Unternehmen E-Mail-Sicherheit braucht

Für BEC-Angriffe, die auf geschäftliche E-Mails abzielen, braucht es keine ausgefeilten Hacking-Skills – die Angreifer*innen bringen die Mitarbeitenden einfach dazu, Geld zu überweisen oder Zugangsdaten weiterzugeben. Pro Mailbox sind Mitarbeitende wöchentlich mindestens einem fortgeschrittenen Phishing-Angriff ausgesetzt.5

Soziale Medien stellen ein weiteres Risiko dar. Sie sind für 30,5 Prozent aller Phishing-Angriffe verantwortlich,6 wobei die Betrüger*innen unter Einsatz von gefälschten LinkedIn-Profilen und Facebook-Nachrichten Anmeldedaten stehlen.

Das Arbeiten von zu Hause oder einem flexiblen Standort aus vergrößert Ihre Angriffsfläche. Mitarbeitende greifen von persönlichen Geräten, Heimnetzwerken und Cafés aus auf E-Mails zu. Jeder Zugangspunkt schafft Schwachstellen. Eine herkömmliche Außensicherung funktioniert nicht, wenn Ihr Perimeter Hunderte Remote-Standorte umfasst.

Kleine Unternehmen sind davon nicht ausgenommen. 43 Prozent der Cyberangriffe zielen speziell auf kleine Unternehmen ab.7 Angreifende wissen, dass es kleineren Unternehmen oft an speziellen Sicherheitsteams fehlt, und nehmen daher an, dass sie leichtere Ziele sind. Sie können es sich nicht leisten, auf die E-Mail-Sicherheit bei kleinen Unternehmen zu verzichten, nur weil Sie kein Fortune-500-Unternehmen sind.

Gesetzliche Geldstrafen vervielfachen die Kosten. Verstöße gegen die DSGVO können bis zu vier Prozent des Jahresumsatzes oder 20 Millionen Euro kosten, je nachdem, welcher Betrag höher ist.8 Verstöße gegen den HIPAA werden mit Strafen von bis zu zwei Millionen Dollar pro Verstoß geahndet.9 Neben den Geldstrafen müssen Sie auch mit rechtlicher Haftung, Meldepflichten und Kosten für forensische Untersuchungen in Höhe von durchschnittlich 2,36 Millionen USD rechnen.10

Ist E-Mail-Sicherheit für größere Organisationen Ihr Thema? Lesen Sie dazu unseren Artikel zur E-Mail-Sicherheit für Firmen, in dem wir Ihnen bewährte Vorgehensweisen vorstellen, die 2026 Wirkung zeigen.

Die versteckten Kosten jenseits des Geldes

Eine Schädigung Ihres Rufs verstärkt die finanziellen Verluste. Wenn Kundendaten nach außen dringen, verlieren die Kund*innen das Vertrauen – und das oft für immer. Eine Studie des Ponemon Institute hat ergeben, dass 65 Prozent der Kund*innen nach einer Datenschutzverletzung ihr Vertrauen in die jeweilige Organisation verloren haben. Dieses Vertrauen wiederherzustellen dauert Jahre.

Häufige Bedrohungen der E-Mail-Sicherheit für Unternehmen

| Bedrohung | Beschreibung | Auswirkungen |

| Phishing | Betrügerische E-Mails verleiten die Empfänger*innen mit professioneller Formatierung und dringlicher Sprache dazu, auf schädliche Links zu klicken oder Anmeldedaten weiterzugeben. | 94 Prozent der Verbreitung von Malware (Verizon DBIR). Führt zur Kompromittierung von Konten, Datendiebstahl und lateralen Netzwerkangriffen. |

| Business Email Compromise (BEC) | Die Angreifenden geben sich als leitende Angestellte oder bekannte Partner*innen aus, um betrügerische Überweisungen zu autorisieren. Keine Schadsoftware, sondern eine Ausnutzung des Vertrauens. | 703 Prozent Anstieg im Jahr 2024 (Abnormal Security). Der durchschnittliche Schaden beträgt mehr als 125.000 USD pro Vorfall. |

| Ransomware | Malware, die über E-Mail-Anhänge zugestellt wird, verschlüsselt Ihre Dateien und verlangt eine Zahlung für den Schlüssel zur Entschlüsselung. | Durchschnittliche Kosten von 4,54 Millionen USD einschließlich Ausfallzeit, Wiederherstellung und behördlicher Untersuchungen (Sophos 2024). |

| Kontoübernahme | Angreifende verschaffen sich mit gestohlenen Zugangsdaten Zugriff, überwachen dann die Kommunikation, stehlen Daten und versenden bösartige E-Mails von bekannten Konten. | Umgeht die Spam-Filter. Ermöglicht Angriffe auf andere Mitarbeitende, Kund*innen und Partner*innen. |

| Verbreitung von Malware | E-Mails übertragen Viren, Trojaner, Spyware und Keylogger über Anhänge oder Links auf infizierte Websites. | Stiehlt Zugangsdaten, überwacht Aktivitäten, erstellt Hintertüren und beschädigt Systeme. |

| Spoofing und Personifikation | Angreifende fälschen Absenderadressen oder registrieren ähnliche Domains, um den Anschein zu erwecken, als kämen die Nachrichten von legitimen Quellen. | Erzeugt Dringlichkeit, verringert das Misstrauen und ermöglicht Social-Engineering-Angriffe. |

| Datenleck | Sensible Informationen verlassen Ihre Organisation durch absichtliche Exfiltration oder versehentliche Weitergabe an falsche Empfänger*innen. | Legt Kundenlisten, geistiges Eigentum und Finanzdaten offen. Kann gesendete Nachrichten nicht wieder zurückrufen. |

E-Mail-Sicherheit für Unternehmen: wichtige Best Practices

1. Schulen Sie Ihre Mitarbeitenden zum Thema Cybersicherheit

Hacker*innen nutzen menschliches Versagen aus, um die Sicherheit zu umgehen. Mitarbeitende müssen lernen, innezuhalten, verdächtige E-Mails zu überprüfen und sie zu melden, bevor sie auf Anweisungen in den E-Mails handeln.

Schulungen für die Cybersicherheit sollten sich darauf konzentrieren, Bedrohungen zu erkennen, ungewöhnliche Anfragen zu hinterfragen und sichere E-Mail-Gewohnheiten zu entwickeln.

Bringen Sie Ihren Mitarbeitenden bei, wie sie Phishing erkennen:

- Dringend klingende Anfragen, in denen nach Passwörtern gefragt oder zu finanziellen Maßnahmen aufgerufen wird („Ihr Konto wird in 24 Stunden geschlossen“)

- E-Mail-Adressen, deren Domains denen von seriösen Absendern sehr ähnlich sind (arnazon.com statt amazon.com)

- Links, die das eigentliche Ziel hinter einem irreführenden Text verbergen (wenn Sie mit dem Mauszeiger darüberfahren, sehen Sie bit.ly/x7g9 statt microsoft.com)

Verwenden Sie in der Schulung echte Phishing-Beispiele. Zeigen Sie auf, wie Angreifende mit Emotionen und Sprache spielen, um Empfänger*innen zu täuschen. Machen Sie auf Warnhinweise aufmerksam: allgemeine Begrüßungen, dringend klingende Sprache, verdächtige Absenderadressen, nicht erwartete Anhänge, Aufforderungen zur Überprüfung von Anmeldedaten. Trainieren Sie Ihre Mitarbeitenden in simulierten Übungen, Phishing-Versuche zu erkennen.

Erklären Sie Social-Engineering-Taktiken: Die Angreifenden nutzen Vertrauen, Autorität und Dringlichkeit aus. Sie geben sich als leitende Angestellte aus und fordern sofortiges Handeln. Oder sie behaupten, vom IT-Support zu sein und Anmeldedaten zu benötigen, um ein Problem zu beheben. Sie setzen fiktive Fristen, um die normalen Verifizierungsprozesse zu umgehen.

Führen Sie vierteljährliche Phishing-Simulationen durch

Senden Sie gefälschte Phishing-E-Mails, um die Wachsamkeit Ihrer Mitarbeitenden zu testen. Wenn jemand klickt, sollten Sie die Person sofort aufklären, anstatt sie zu bestrafen. Das Ziel besteht nicht darin, Fehler zu finden – es geht darum, Instinkte zu entwickeln, die echte Einbrüche verhindern. Unternehmen, die regelmäßig Simulationen durchführen, verzeichnen 87 Prozent weniger erfolgreiche Phishing-Angriffe.11

2. Verwenden Sie starke, eindeutige Passwörter

Schwache oder mehrfach verwendete Passwörter ermöglichen Brute-Force-Angriffe, Credential Stuffing, also das massenhafte Testen gestohlener Zugangsdaten bei verschiedenen Diensten, und unbefugten Zugriff. Sobald Hacker*innen ein Passwort gestohlen haben, versuchen sie es überall: E-Mail, Bankwesen, arbeitsplatzbezogene Systeme. Ein durchschnittlicher Mensch verwendet Passwörter für 14 Konten wieder.12

Erstellen Sie lange, sichere Passwörter

Verwenden Sie mindestens 16 Zeichen, die aus einer Mischung von Großbuchstaben, Kleinbuchstaben, Zahlen und Sonderzeichen bestehen. Vermeiden Sie vorhersehbare Passwörter wie „Passwort123“ oder persönliche Angaben wie Geburtstage. Laut einer Studie von Hive Systems im Jahr 2024 dauert es fünf Minuten, um ein Passwort mit acht Zeichen zu knacken, während ein Passwort mit 16 Zeichen 34.000 Jahre benötigt.

Verwenden Sie Passwörter nicht mehrfach

Wenn Sie dasselbe Passwort für mehrere Konten verwenden, kommt das einem Sicherheitsdesaster gleich, das nur auf seinen Ausbruch wartet.

Verwenden Sie Passwort-Manager

Niemand kann sich Dutzende von sicheren Passwörtern merken – und sie aufzuschreiben birgt Risiken. Eine Studie von LastPass hat ergeben, dass Organisationen, die Passwort-Manager verwenden, 50 Prozent weniger passwortbezogene Sicherheitsvorfälle erleben.

Setzen Sie Passwort-Manager organisationsweit ein. Tools wie Bitwarden for Business, 1Password for Teams oder LastPass Enterprise bieten eine zentrale Verwaltung mit sicherer gemeinsamer Nutzung von Anmeldedaten für Teams. Diese Tools generieren, speichern und füllen sichere Passwörter automatisch aus, sodass sich Ihre Mitarbeitenden nicht Dutzende von komplexen Zugangsdaten merken müssen.

3. Aktivieren Sie eine Multi-Faktor-Authentifizierung (MFA)

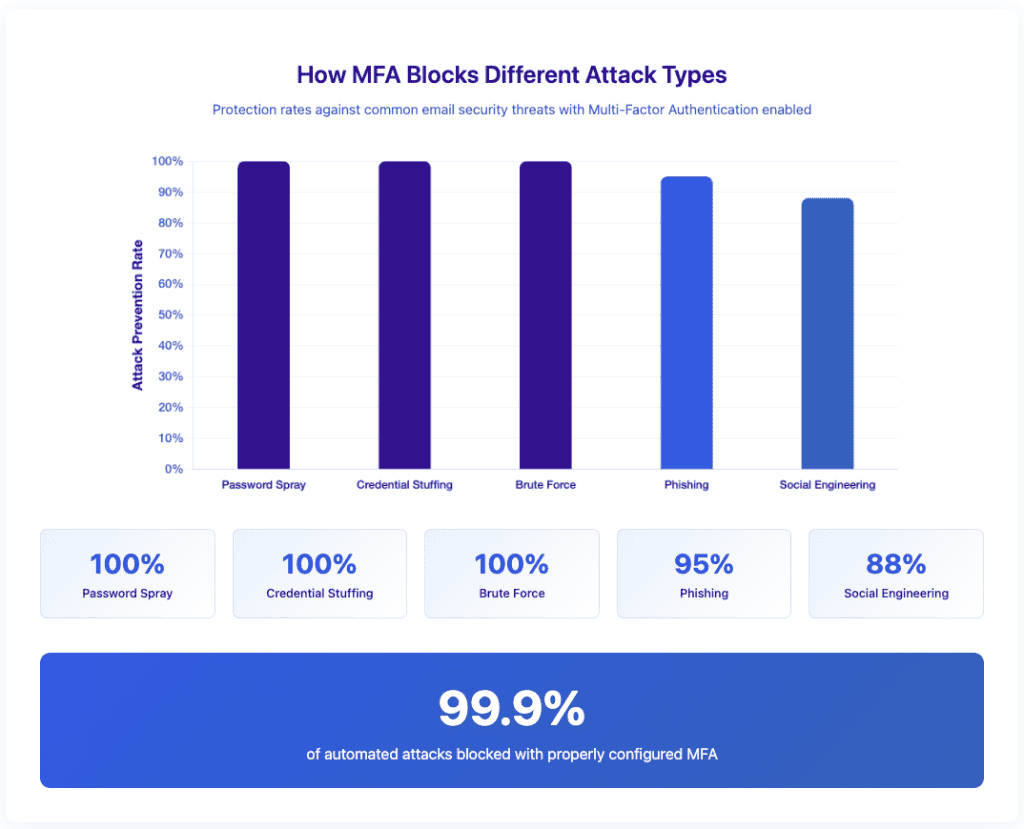

MFA blockiert die Übernahme von Konten, selbst wenn Passwörter kompromittiert wurden. Microsoft berichtet, dass MFA 99,9 Prozent der Versuche einer automatischen Kontokompromittierung verhindert.13 Dennoch haben nur 57 Prozent der Unternehmen weltweit diese Funktion aktiviert.14

Fügen Sie eine zweite Schutzebene hinzu

Ein gestohlenes Passwort sollte nicht ausreichen, um auf ein Konto zuzugreifen. Verlangen Sie von Ihren Mitarbeitenden, dass sie den Zugang mit diesen zusätzlichen Maßnahmen verifizieren:

- biometrische Daten (Fingerabdruck oder Gesichtserkennung)

- Authentifizierungs-Apps (Google Authenticator, Authy, Microsoft Authenticator)

- Hardware-Sicherheitsschlüssel (YubiKey, Titan Security Key)

Vermeiden Sie SMS-Codes, da sie durch SIM-Swapping-Angriffe abgefangen werden können.

Machen Sie MFA zu einer Unternehmenspolitik – nicht zu einer Option

Verlangen Sie MFA für alle Mitarbeitenden. Setzen Sie sie für alle E-Mail-Konten, Cloud-Plattformen und internen Systeme durch.

Mailfence bietet eine integrierte Zwei-Faktor-Authentifizierung (2FA) für einen stärkeren Schutz Ihres Kontos. Aktivieren Sie sie in den Einstellungen und wählen Sie Ihre bevorzugte Authentifizierungsmethode.

Schulen Sie Ihre Mitarbeitenden darin, MFA-Umgehungsversuche zu erkennen

Hacker*innen wissen, dass MFA die meisten Angriffe abblockt, also versuchen sie, Mitarbeitende durch Täuschung zur Preisgabe von Codes zu verleiten. Wenn Sie in einer E-Mail oder einem Anruf nach einem Verifizierungscode gefragt werden, handelt es sich um einen Betrug. Kein seriöser Anbieter wird Sie jemals nach Ihrem MFA-Code fragen.

4. Verschlüsseln Sie E-Mails und sichere Kommunikation

Wenn Sie eine unverschlüsselte E-Mail mit Kundendaten versenden, können Sie sie genauso gut auf LinkedIn veröffentlichen. Jeder Router, jeder Server und jede*r Netzwerkadministrator*in zwischen Ihnen und dem*der Empfänger*in kann sie lesen.

„Sicherheit ist natürlich mehr als Verschlüsselung. Aber Verschlüsselung ist eine entscheidende Komponente der Sicherheit. Sie verwenden jeden Tag eine starke Verschlüsselung, und unsere vom Internet geprägte Welt wäre ein weitaus riskanterer Ort, wenn Sie das nicht täten.“ – Bruce Schneier, Kryptografie-Experte

Setzen Sie eine Ende-zu-Ende-Verschlüsselung (E2EE) ein

Eine grundlegende Verschlüsselung schützt E-Mails nur auf dem Weg zu dem*der Empfänger*in. Sobald eine Nachricht den Server erreicht, wird sie angreifbar. Die Ende-zu-Ende-Verschlüsselung (E2EE) sperrt E-Mails ab dem Augenblick des Versendens bis zum Entschlüsseln durch den*die Empfänger*in. Niemand sonst – weder E-Mail-Provider noch Hacker*innen oder Regierungsbehörden – kann sie lesen.

Transport Layer Security (TLS) verschlüsselt die Verbindung zwischen E-Mail-Servern und schützt die Nachrichten während der Übertragung. TLS sichert jedoch nur den Transportweg – nicht die Nachricht selbst. E-Mail-Anbieter können den Inhalt der Nachricht trotzdem lesen, und jeder Serverwechsel bedeutet das Ende der Verschlüsselung.

Eine Ende-zu-Ende-Verschlüsselung (E2EE) sperrt den Inhalt von Nachrichten, sodass nur der*die vorgesehene Empfänger*in sie entschlüsseln kann. Laut Internet Engineering Task Force RFC 4880 würde es zeitlich länger dauern, mit der heutigen Technologie eine korrekt implementierte OpenPGP-Verschlüsselung zu knacken, als das Universum existiert.

Verschlüsseln Sie E-Mails mit der OpenPGP-Sicherheit von Mailfence

Mailfence bietet OpenPGP-Verschlüsselung für Unternehmen, die mit Finanzdaten, juristischen Dokumenten und sensibler Kundenkommunikation arbeiten. Das System funktioniert mit einem öffentlich-privaten Schlüsselsystem.

5. Blockieren Sie E-Mail-Spoofing mit SPF, DKIM und DMARC

E-Mail-Adressen werden von Cyberkriminellen gefälscht, um die Empfänger*innen zum Öffnen schädlicher Nachrichten zu verleiten. Ohne gute Sicherheitsprotokolle können Angreifende es so aussehen lassen, als käme ihre E-Mail von Ihrer Domain, und können betrügerische E-Mails versenden, die auf den ersten Blick echt wirken.

Halten Sie die Betrüger*innen auf, indem Sie SPF, DKIM und DMARC einrichten. Diese Protokolle verifizieren die Identität der Absender*innen, schützen die Integrität der Nachrichten und weisen Phishing-Versuche in ihre Schranken.

SPF: Verifizierung des Mailservers, von dem die E-Mail gesendet wird

SPF (Sender Policy Framework) teilt E-Mail-Servern mit, welche E-Mail-Quellen Nachrichten für Ihre Domain senden dürfen. Ohne SPF kann jeder E-Mails versenden, die scheinbar von Ihrem Unternehmen stammen.

DKIM: Schutz der Integrität Ihrer E-Mails

DKIM (DomainKeys Identified Mail) fügt den E-Mails eine digitale Signatur hinzu, die nachweist, dass die Nachrichten während der Übertragung nicht verändert wurden. Ohne DKIM können Angreifende Nachrichten verändern und schädliche Links einfügen, bevor sie die Empfänger*innen erreichen.

DMARC: Verstärkung von SPF und DKIM für stärkeren Schutz

DMARC (Domain-based Message Authentication, Reporting, and Conformance) arbeitet mit SPF und DKIM zusammen, um gefälschte E-Mails zu blockieren. Es teilt empfangenden Servern mit, wie sie mit Nachrichten umgehen sollen, deren Authentifizierung fehlschlägt, und liefert Berichte über nicht autorisierte Versuche.

Mailfence validiert automatisch SPF, DKIM und DMARC für eingehende E-Mails. Nachrichten, bei denen die Authentifizierung fehlschlägt, werden markiert, unter Quarantäne gestellt oder zurückgewiesen, um zu verhindern, dass Phishing-E-Mails bei den Mitarbeitenden ankommen. Unternehmen können die Validierungseinstellungen anpassen, um strengere Sicherheitsrichtlinien durchzusetzen.

6. Setzen Sie eine E-Mail-Sicherheitslösung ein

Hacker*innen stützen sich auf E-Mail, um Malware zu verbreiten, Zugangsdaten zu stehlen und Phishing-Angriffe zu starten. Ohne Schutz bleibt Ihr Unternehmen Bedrohungen ausgesetzt, die den Betrieb lahmlegen oder sensible Daten nach außen durchsickern lassen können. Was Sie brauchen, ist eine E-Mail-Sicherheitslösung für Unternehmen, die diese Angriffe abwehrt, bevor sie Ihren Posteingang erreichen.

Sichern Sie Ihren Posteingang mit einem Secure Email Gateway (SEG)

Ein Secure Email Gateway (SEG) filtert Bedrohungen, bevor sie in Ihr Netzwerk gelangen. Richten Sie ein SEG ein, um diese Effekte zu erreichen:

- Stoppen Sie Phishing-Versuche und Malware, bevor sie bei Ihren Mitarbeitenden ankommen.

- Verhindern Sie Business Email Compromise (BEC)-Betrugsversuche.

- Setzen Sie die Compliance durch, mit Verschlüsselung und Tools zur Verhinderung von Datenverlusten (Data Loss Prevention, kurz DLP).

Blockieren Sie Phishing, Spam und E-Mail-Betrug

Spam-Filter allein sind nicht genug. Raffinierte Angreifer*innen setzen fortschrittliche Umgehungstechniken ein. Setzen Sie unternehmenstaugliche Lösungen wie Mimecast oder Proofpoint ein, um E-Mail-Muster zu analysieren, verdächtige Links zu erkennen und hochrisikante Nachrichten in Echtzeit unter Quarantäne zu stellen. Schulen Sie Ihre Mitarbeitenden darin, verdächtige E-Mails zu erkennen und zu melden, anstatt mit ihnen zu interagieren.

Verschlüsseln Sie E-Mails, um unbefugten Zugriff zu verhindern

Hacker*innen fangen ungeschützte E-Mails ab, um sensible Daten zu stehlen. Verschlüsseln Sie alle geschäftlichen E-Mails, um unbefugten Zugriff zu verhindern.

Die TLS-Verschlüsselung von Mailfence schützt E-Mails mit Transport Layer Security (TLS) und verhindert, dass Außenstehende die Nachrichten lesen können. Unternehmen, die mit Finanz-, Rechts- oder Kundendaten zu tun haben, sollten solche verschlüsselten E-Mail-Infrastrukturen einsetzen.

7. Verhindern Sie unbefugten Zugriff

Cyberkriminelle suchen nach Schwachstellen in der E-Mail-Sicherheit von Unternehmen. Verwehren Sie ihnen jeglichen Einstiegspunkt: Sperren Sie den E-Mail-Zugang, verfolgen Sie Anmeldeversuche und setzen Sie den Einsatz von Verschlüsselung durch, um unbefugten Zugriff zu verhindern.

Beschränken Sie den E-Mail-Zugriff auf zugelassene Geräte

Machen Sie es zur Bedingung, dass nur Geräte, die vom Unternehmen verwaltet werden und über folgende Sicherheitsfunktionen verfügen, Zugriff auf E-Mail haben:

- Verschlüsselung der gesamten Festplatte (BitLocker, FileVault, LUKS)

- automatische Bildschirmsperre nach 10 Minuten

- Fernlöschfunktionen

- aktualisierte Antiviren-Software

Mobile Device Management (MDM)-Lösungen setzen diese Richtlinien automatisch durch. Unternehmen, die MDM einsetzen, melden 67 Prozent weniger gerätebezogene Vorfälle (Aberdeen Group 2024).

Beschränken Sie Anmeldungen auf bekannte Orte

Wenn Ihr Unternehmen nur in Europa tätig ist, blockieren Sie Anmeldeversuche aus Asien, Afrika sowie Nord- und Südamerika. Microsoft Azure AD berichtet, dass geografische Einschränkungen 89 Prozent der Credential-Stuffing-Angriffe verhindern.

Überwachen Sie Anmeldungen und erzwingen Sie die automatische Abmeldung

Verfolgen Sie Login-Aktivitäten in Echtzeit. Konfigurieren Sie Alarme für:

- Anmeldeversuche von neuen Geräten

- Zugang von ungewöhnlichen Orten

- mehrere fehlgeschlagene Anmeldeversuche

- Anmeldungen außerhalb der Geschäftszeiten

Mailfence erzwingt für alle Verbindungen – IMAP, SMTP und POP – eine SSL/TLS-Verschlüsselung und hindert Hacker*innen so daran, Anmeldedaten abfangen zu können.

8. Verbessern Sie die Endpunkt- und E-Mail-Sicherheitshygiene

Cyberkriminelle haben es auf veraltete Software, ungeschützte Endpunkte und schwache E-Mail-Sicherheit abgesehen. Geben Sie ihnen keine Einstiegsmöglichkeit. Verstärken Sie Ihre Abwehr mit diesen Schritten.

- Stellen Sie alle Software, Betriebssysteme und Antivirenprogramme so ein, dass Updates automatisch durchgeführt werden.

- Verwenden Sie ein zentralisiertes Patch-Management-System, um Updates effizient auf alle Geräte zu verteilen.

- Überprüfen Sie regelmäßig Sicherheitsprotokolle, um Bedrohungen frühzeitig zu erkennen und zu handeln, bevor sie eskalieren.

Verwenden Sie Tools zum Scannen von E-Mails, um schädliche Anhänge zu blockieren

E-Mail-Anhänge sind nach wie vor eine gängige Methode zur Verbreitung von Malware. Schützen Sie Ihren Posteingang mit diesen Maßnahmen:

- Verwenden Sie die Sandboxing-Technologie, um unbekannte Dateien sicher zu testen, bevor Sie Downloads zulassen.

- Setzen Sie ein E-Mail-Sicherheits-Gateways zum Filtern eingehender Anhänge ein.

- Blockieren Sie automatisch ausführbare Dateien und verdächtige Formate.

Die Perfect Forward Secrecy (PFS) von Mailfence verschlüsselt jede E-Mail-Sitzung separat, sodass gestohlene Schlüssel für den Zugriff auf frühere Unterhaltungen unbrauchbar sind.

9. Vermeiden Sie öffentliches WLAN für die E-Mail-Kommunikation

Öffentliches WLAN stellt ein Risiko für Geschäfts-E-Mails dar. Hacker*innen können Ihre Anmeldedaten abfangen, Ihre Nachrichten lesen und sensible Daten stehlen.

Flughäfen, Cafés und Hotels bieten in der Regel kostenloses Internet, aber diese Bequemlichkeit hat ihren Preis: Ihre Informationen, die Sie einem Risiko aussetzen. Gehen Sie nie davon aus, dass ein öffentliches Netzwerk sicher ist, auch nicht dann, wenn ein dafür Passwort erforderlich ist.

Risiken von öffentlichem WLAN:

- Abfangen von Daten und Man-in-the-Middle-Angriffe: Hacker*innen können sich zwischen Ihr Gerät und den WLAN-Hotspot positionieren und sensible Daten wie Passwörter, E-Mails und Geschäftsdaten abfangen. So können sie Ihre Kommunikation belauschen oder Sitzungen übernehmen.

- Evil Twin & gefälschte Hotspots: Cyberkriminelle erstellen gefälschte Drahtlosnetzwerke, die legitimen Netzwerken sehr ähnlich sehen und häufig dieselbe SSID haben. Durch diese Täuschung kann es passieren (und ist von den Betrüger*innen auch so beabsichtigt), dass sich Benutzer*innen mit ihnen verbinden. Diese „bösen Zwillinge“ können dann den gesamten Datenverkehr überwachen und manipulieren.

- Verbreitung von Malware: Hacker*innen können ungesicherte Netzwerke ausnutzen, um Malware wie zum Beispiel Spyware, Ransomware und andere Schadsoftware in Geräte einzuschleusen.

- Packet Sniffing & Eavesdropping: Cyberkriminelle verwenden spezielle Tools, um unverschlüsselte Daten, die über öffentliches WLAN übertragen werden, zu überwachen und Anmeldedaten, persönliche Nachrichten und vertrauliche Geschäftsinformationen mitzuschneiden.

Best Practices für die sichere Nutzung von öffentlichen WLANs

- Greifen Sie möglichst nicht auf sensible Informationen zu (Banking, vertrauliche E-Mails), wenn Sie mit öffentlichen Netzwerken verbunden sind. Nutzen Sie lieber Ihre mobilen Daten oder warten Sie, bis Sie wieder in einem sicheren, bekannten Netzwerk sind.

- Verwenden Sie ein VPN, um Ihren Datenverkehr im Internet zu verschlüsseln und Eavesdropping zu verhindern.

- Aktivieren Sie den Schutz über eine Firewall, um unbefugte Zugriffsversuche zu erkennen und zu blockieren.

- Schalten Sie automatische WLAN-Verbindungen aus und überprüfen Sie die Netzwerknamen, bevor Sie sich anmelden. Dadurch verhindern Sie, sich an einem gefälschten Hotspot anzumelden.

- Verwenden Sie eine Zwei-Faktor-Authentifizierung (2FA ) für alle wichtigen Konten, um eine zusätzliche Sicherheitsebene zu schaffen.

- Verwenden Sie sichere E-Mail-Plattformen wie Mailfence, die eine Verschlüsselung mit HTTPS und TLS erzwingen, um E-Mail-Inhalte zu schützen (wie beispielsweise der HSTS-Schutz von Mailfence).

10. Setzen Sie Data Loss Prevention (DLP) ein

Tools zur Verhinderung von Datenverlusten verhindern, dass sensible Informationen Ihre Organisation verlassen.

So funktioniert DLP:

- Musterabgleich: identifiziert unter anderem Kreditkartennummern, Sozialversicherungsnummern und Passnummern

- Scannen nach Schlüsselbegriffen: Markierung als „vertraulich“, „firmeneigen“ oder „nur intern“

- Kontextuelle Analyse: berücksichtigt Absender*in, Empfänger*in und Datenklassifizierung

- Maschinelles Lernen: lernt normale Verhaltensmuster und kennzeichnet Anomalien

Führen Sie dies unter Beobachtung ein, um falsch-positive Fehler zu reduzieren.

11. Erstellen Sie regelmäßige Backups Ihrer E-Mail-Daten

Der Verlust von E-Mails unterbricht die Kommunikation, gefährdet Daten und verursacht erhebliche geschäftliche Rückschläge. Automatisieren Sie Backups, um den Verlust von E-Mails zu vermeiden.

Bewährte Praktiken zur Datensicherung:

- Automatisieren Sie E-Mail-Backups, indem Sie eine automatische Datensicherung einplanen, anstatt sich auf manuelle Exporte zu verlassen. Dadurch gewährleisten Sie die Konsistenz der Backups und verringern das Risiko menschlicher Fehler.

- Speichern Sie Backups an verschiedenen sicheren Orten, um sich vor Datenverlust zu schützen. Sichern Sie Ihre Datensicherungen sowohl lokal als auch in verschlüsseltem Cloud-Speicher. Befolgen Sie zum Beispiel die 3-2-1-Regel: Bewahren Sie drei Kopien Ihrer Daten auf, verwenden Sie zwei verschiedene Speichertypen und sichern Sie eine Kopie außerhalb des Unternehmens.

- Anwendungsfall: Mit dem sicheren E-Mail-Backup von Mailfence können Unternehmen E-Mails exportieren und sicher auf externen, verschlüsselten Speichergeräten speichern. Das automatische Backup-System sorgt dafür, dass wichtige Nachrichten geschützt und leicht wiederherstellbar sind.

- Testen Sie mithilfe von Routinetests regelmäßig die Integrität Ihrer Backups, um sicherzustellen, dass diese bei Bedarf schnell wiederhergestellt werden können.

- Verwenden Sie verschlüsselte Speicherlösungen, um Ihre Sicherungsdateien mit Verschlüsselung (zum Beispiel AES-256) und starken Zugriffskontrollen zu schützen – so verhindern Sie unbefugten Zugriff.

Die wichtigsten Erkenntnisse: E-Mail-Sicherheit für Unternehmen

E-Mail ist nach wie vor der wichtigste Angriffsvektor für Unternehmen und macht 68 Prozent der Cyberangriffe aus. Der Schutz Ihrer Kommunikation ist nicht nur eine Option: Er ist für Ihr Unternehmen lebensnotwendig.

Die Multi-Faktor-Authentifizierung verhindert die meisten Kompromittierungen von Konten, indem eine Verifizierung verlangt wird, die über Passwörter allein hinausgeht. Aktivieren Sie MFA sofort für alle E-Mail-Konten, insbesondere für Administrator*innen und Führungskräfte.

Eine E-Mail-Verschlüsselung schützt die Vertraulichkeit von Nachrichten. Abgefangene Nachrichten können nicht gelesen werden, auch dann nicht, wenn jemand unbefugten Zugriff auf sie erlangt. Eine Ende-zu-Ende-Verschlüsselung mit OpenPGP oder S/MIME stellt sicher, dass nur die vorgesehenen Empfänger*innen sensible Mitteilungen lesen können.

Authentifizierungsprotokolle verhindern eine Personifikation, indem sie die Identität der Absender*innen verifizieren. Implementieren Sie SPF, DKIM und DMARC zusammen, um Angreifende daran zu hindern, Ihre Domain zu fälschen, und um die Zustellbarkeit von E-Mails zu verbessern.

Mitarbeiterschulungen verwandeln Ihr Team von einer Schwachstelle in eine Verteidigung. Regelmäßige Schulungen zum Sicherheitsbewusstsein schulen das Erkennen von Bedrohungen und vermindern erfolgreiche Phishing- und Social-Engineering-Angriffe.

Sicherheit auf mehreren Ebenen bietet den besten Schutz, weil kein einzelnes Tool jede Bedrohung aufhält. Kombinieren Sie technische Kontrollen (Filterung, Verschlüsselung, Authentifizierung) mit auf den Menschen ausgerichteten Strategien (Schulungen, Richtlinien), um eine umfassende Abdeckung zu erreichen.

Abschließende Gedanken zur E-Mail-Sicherheit für Unternehmen

E-Mail-Sicherheit für Unternehmen schützt mehr als nur Nachrichten. Sie schützt das Vertrauen der Kund*innen, den Ruf des Unternehmens und die betriebliche Kontinuität. Die Bedrohungen sind real und nehmen zu, aber um sich zu schützen, braucht es kein Budget auf Konzernniveau und auch keine speziellen Sicherheitsteams.

Beginnen Sie mit Grundlagen, die große Auswirkungen bringen: Aktivieren Sie MFA, implementieren Sie Authentifizierungsprotokolle, schulen Sie Ihre Mitarbeitenden. Diese Schritte verbessern Ihre Sicherheitslage innerhalb weniger Wochen drastisch. Bauen Sie darauf auf mit Verschlüsselung, erweiterter Filterung und umfassender Überwachung.

Betrachten Sie E-Mail-Sicherheit als etwas, das laufende Pflege erfordert, und nicht als Projekt, das Sie abschließen können. Bedrohungen entwickeln sich ständig weiter, sodass sich auch Ihr Schutz mit ihnen entwickeln muss. Regelmäßige Schulungs-Updates, Sicherheitsüberwachung und zeitnahe Patches sorgen für einen wirksamen Schutz.

Sind Sie bereit, Ihre E-Mail-Sicherheit zu verstärken? Mailfence bietet Ihnen die Tools, die Sie brauchen, und den Datenschutz, den Sie verdienen. Beginnen Sie mit einer sicheren, verschlüsselten Kommunikation, bei der Ihre Geschäftsdaten vertraulich bleiben. Möchten Sie mehr über Themen rund um Privatsphäre und Datenschutz erfahren? Abonnieren Sie gerne unseren Newsletter!

Erhalten Sie die neuesten Nachrichten zum Datenschutz direkt in Ihren Posteingang

Melden Sie sich für den Mailfence-Newsletter an

Quellen

- IBM Security Cost of Data Breach Report 2024 ↩︎

- Ponemon Institut 2024 ↩︎

- FBI IC3 Report 2024 ↩︎

- Abnormal Security Threat Report ↩︎

- Barracuda Networks 2024 ↩︎

- Proofpoint State of the Phish 2024 ↩︎

- Verizon DBIR 2024 ↩︎

- Europäischer Datenschutzausschuss 2024 ↩︎

- US-Ministerium für Gesundheit und Soziale Dienste ↩︎

- NetDiligence Cyber Claims Study 2024 ↩︎

- SANS Security Awareness Report 2024 ↩︎

- Google Security Survey 2024 ↩︎

- Microsoft Security Intelligence 2024 ↩︎

- Umfrage zu Cyber-Sicherheitsverletzungen 2024 ↩︎

Was ist E-Mail-Sicherheit?

Mit E-Mail-Sicherheit bezeichnet man die Sammlung von Technologien, Protokollen und Praktiken, die E-Mail-Konten und -Kommunikation vor unbefugtem Zugriff, Datenverlust und Cyberbedrohungen schützen. Sie umfasst Verschlüsselung (Nachrichten werden unleserlich gemacht, sodass nur die vorgesehenen Empfänger*innen sie lesen können), Authentifizierungsprotokolle (Überprüfung der Identität der Absender*innen), Erkennung von Bedrohungen (Scannen nach schädlichen Inhalten) und Zugriffskontrollen (Einschränkung des Zugriffs auf Konten). Stellen Sie sich das als einen mehrlagigen Schutzschild vor, der Ihre Unternehmenskommunikation vor den 94 Prozent der Cyberangriffe schützt, die bei E-Mail beginnen (Verizon DBIR 2024).

Wie funktioniert E-Mail-Sicherheit?

E-Mail-Sicherheit funktioniert über mehrere Verteidigungsebenen. Zunächst verifizieren Authentifizierungsprotokolle (SPF, DKIM und DMARC), dass eine E-Mail tatsächlich von legitimen Absender*innen stammt. Als Nächstes schützt eine Verschlüsselung den Inhalt der Nachrichten während der Übertragung und der Speicherung: Transport Layer Security (TLS) sichert die Verbindung zwischen den Servern, während eine Ende-zu-Ende-Verschlüsselung (wie OpenPGP) sicherstellt, dass nur die Empfänger*innen die Nachrichten entschlüsseln können. Algorithmen des maschinellen Lernens scannen nach schädlichen Mustern und schließen verdächtige Anhänge vor der Zustellung in isolierten Umgebungen ein (Sandboxing). Eine Multi-Faktor-Authentifizierung (MFA) sorgt für zusätzliche Barrieren bei der Anmeldung und verlangt eine weitere Verifizierung, die über Passwörter hinausgeht. Diese Ebenen arbeiten zusammen, weil keine einzelne Schutzmaßnahme alles abfängt: während MFA 99,9 Prozent der automatisierten Angriffe blockiert, reduzieren Phishing-Simulationen menschliche Fehler um 87 Prozent.

Warum ist E-Mail-Sicherheit wichtig?

E-Mail-Sicherheit ist gerade für Unternehmen von entscheidender Bedeutung, weil E-Mails bei 91 Prozent aller Cyberangriffe nach wie vor der primäre Angriffsvektor sind (ENISA 2024). Eine durchschnittliche Datenschutzverletzung kostet 4,88 Millionen USD, wobei hierbei allein bei geschäftlichen E-Mails jährlich Verluste in Höhe von 2,9 Milliarden USD verursacht werden. Neben dem finanziellen Schaden zerstören Datenschutzverletzungen auch das Vertrauen der Kund*innen: 65 Prozent der Kund*innen verlieren nach einer Datenschutzverletzung das Vertrauen (Ponemon Institute). Regulatorische Strafen verschlimmern den Schmerz: DSGVO-Geldstrafen erreichen vier Prozent des Jahresumsatzes oder 20 Millionen Euro. Kleine Unternehmen sind davon nicht ausgenommen – 43 Prozent der Angriffe haben es speziell auf sie abgesehen, weil Hacker*innen von schwächeren Abwehrmechanismen ausgehen. Ohne E-Mail-Sicherheit kann ein angeklickter Link Kundendaten und geistiges Eigentum offenlegen und Ihren möglicherweise über Jahrzehnte aufgebauten Ruf zerstören.

Was ist die beste E-Mail-Lösung für die geschäftliche Anwendung?

Die beste E-Mail-Lösung für Unternehmen kombiniert robuste Sicherheitsmerkmale mit Funktionen für die Produktivität. Microsoft 365 und Google Workspace dominieren den Unternehmensmarkt mit integrierten Tools für die Zusammenarbeit, aber von Haus aus fehlt ihnen eine Ende-zu-Ende-Verschlüsselung. Für Unternehmen, denen der Datenschutz wichtig ist, bietet Mailfence eine OpenPGP-Verschlüsselung, digitale Signaturen und eine integrierte Zwei-Faktor-Authentifizierung und unterliegt außerdem strengen europäischen Datenschutzgesetzen. Proton Mail bietet eine ähnliche Verschlüsselung, allerdings mit weniger Funktionen für die Zusammenarbeit. Welche Lösung die beste ist, hängt von Ihren Prioritäten ab: Wenn Sie mit sensiblen Daten zu tun haben (Finanz-, medizinischer und juristischer Bereich), sollten Sie Anbietern mit einer Ende-zu-Ende-Verschlüsselung den Vorzug geben. Für allgemeine Geschäftstätigkeiten mit starken Anforderungen an die Authentifizierung sind Unternehmensplattformen mit zusätzlichen Sicherheits-Gateways gut geeignet. Vergewissern Sie sich immer, dass die Lösung Ihrer Wahl MFA, Verschlüsselungsoptionen und DMARC-Unterstützung umfasst.

Sind Geschäfts-E-Mails sicher?

Übliche Geschäfts-E-Mails sind standardmäßig nicht sicher. Die meisten Anbieter verwenden zwar eine TLS-Verschlüsselung für die Übertragung, aber die Nachrichten bleiben auf den Servern und für die Anbieter selbst lesbar. Ohne zusätzliche Sicherheitsmaßnahmen sind geschäftliche E-Mails anfällig für das Abfangen, die Übernahme von Konten und Phishing. Die beunruhigende Realität sieht so aus: 68 Prozent der Sicherheitsverletzungen gehen auf menschliches Versagen per E-Mail zurück, und die Mitarbeitenden in Unternehmen sind wöchentlich Phishing-Versuchen ausgesetzt. Geschäftliche E-Mails sind jedoch äußerst sicher, wenn sie mit MFA (blockiert 99,9 Prozent der automatischen Angriffe), einer Ende-zu-Ende-Verschlüsselung und SPF/DKIM/DMARC-Authentifizierung richtig konfiguriert sind – und regelmäßig Sicherheitsschulungen durchgeführt werden. Das Schlüsselwort ist „konfiguriert“: Sicherheitsfunktionen sind vorhanden, müssen aber aktiviert und richtig eingerichtet werden.

Was ist der sicherste E-Mail-Anbieter für Unternehmen?

Die sichersten E-Mail-Dienste für Unternehmen bieten eine Ende-zu-Ende-Verschlüsselung, eine Zero-Knowledge-Architektur (bei der die Anbieter Ihre E-Mails nicht lesen können) und eine umfassende Authentifizierung. Zu den sichersten Lösungen gehören: Mailfence (OpenPGP-Verschlüsselung, belgische Datenschutzgesetze, integrierte Kollaborationssuite), Proton Mail (Schweizer Datenschutz, Open-Source-Verschlüsselung) und Tuta (deutsche Datenschutzgesetze, automatische Ende-zu-Ende-Verschlüsselung). Für Unternehmen, die einen erweiterten Schutz vor Bedrohungen benötigen, bieten Standardplattformen (Microsoft 365, Google Workspace) in Kombination mit speziellen Sicherheits-Gateways wie Mimecast oder Proofpoint einen umfassenden Schutz. Das sicherste Setup ist nicht nur eine Frage des Anbieters – es erfordert die Aktivierung aller Sicherheitsfunktionen, die Schulung der Mitarbeitenden und die Aufrechterhaltung wachsamer Sicherheitspraktiken.

Was bedeutet Business Email Compromise?

Bei Business Email Compromise (BEC) handelt es sich um eine ausgeklügelte Betrugsmasche, bei der sich Kriminelle als Führungskräfte, Lieferant*innen oder bekannte Partner*innen ausgeben, um Mitarbeitende dazu zu bringen, Geld zu überweisen oder sensible Daten zu teilen. Anders als beim herkömmlichen Phishing wird bei BEC-Angriffen keine Malware eingesetzt, sondern die Angreifenden nutzen menschliches Vertrauen und Autorität aus. Sie erforschen die Zielpersonen ausgiebig, lernen deren Kommunikationsmuster und planen Anfragen zu einem Zeitpunkt, an dem eine Überprüfung schwierig ist (Reisen des CEO, Hektik zum Quartalsende). Zu den üblichen Taktiken gehören gefälschte Rechnungen, CEO-Betrug (dringende Überweisungsanfragen) und die Kompromittierung von Konten (durch gehackte legitime E-Mails). Zur Vorbeugung sind E-Mail-Authentifizierungsprotokolle, eine doppelte Genehmigung für Überweisungen und eine Verifizierung außerhalb der Geschäftsleitung bei ungewöhnlichen Anfragen erforderlich.

Wer haftet, wenn Geschäfts-E-Mails gehackt werden?

Die Haftung für Datenschutzverletzungen per E-Mail ist komplex und hängt von mehreren Faktoren ab. In der Regel haftet bei Datenschutzverletzungen in Bezug auf Kundendaten in erster Linie das Unternehmen und muss mit Geldbußen (DSGVO, CCPA), Gerichtsverfahren und Benachrichtigungskosten rechnen. Die Haftung kann sich jedoch auch auf Mitarbeitende erstrecken, wenn Fahrlässigkeit (Ignorieren von Sicherheitsrichtlinien, Weitergabe von Passwörtern) nachgewiesen wird, auf Drittanbieter mit unzureichender Sicherheit und auf E-Mail-Anbieter, wenn diese versprochene Sicherheitsmaßnahmen nicht umgesetzt haben. Der Schutz durch Versicherungen ist unterschiedlich – Cyber-Haftpflichtversicherungen tragen möglicherweise einen Teil der Kosten, schließen aber oft Fahrlässigkeit von Mitarbeitenden oder das Versagen bei der Umsetzung grundlegender Sicherheitsmaßnahmen aus. Die Gerichte erwarten zunehmend „angemessene Sicherheitsmaßnahmen“ einschließlich MFA, Verschlüsselung und die Schulung der Mitarbeitenden. In der Rechtssache Morrisons wurde festgestellt, dass Unternehmen für den Missbrauch von Daten durch Mitarbeitende stellvertretend haftbar gemacht werden können, selbst wenn Sicherheitsmaßnahmen getroffen wurden.