La protection des e-mails en entreprise sécurise vos communications contre le phishing, les logiciels malveillants, la compromission de messagerie (BEC) et les violations de données. Plus de 90 % des cyberattaques débutent par un e-mail. L’authentification multifactorielle, le chiffrement de bout en bout, la formation des collaborateurs et la détection des menaces par IA constituent les piliers d’une défense efficace.

Protéger les e-mails d’entreprise nécessite plusieurs couches : protocoles DMARC, SPF et DKIM pour l’authentification, IA comportementale pour détecter les attaques sophistiquées, et formation des collaborateurs pour reconnaître les tentatives d’ingénierie sociale. Ces mesures créent une défense en profondeur.

Mailfence pour entreprises offre un chiffrement de bout en bout avec des outils intégrés de calendrier, documents et collaboration. Cette solution sécurise vos communications d’entreprise sans sacrifier la productivité.

Mailfence – Votre suite de productivité sécurisée

Préservez votre confidentialité

- Messages

- Calendriers

- Documents

- Groupes

Introduction

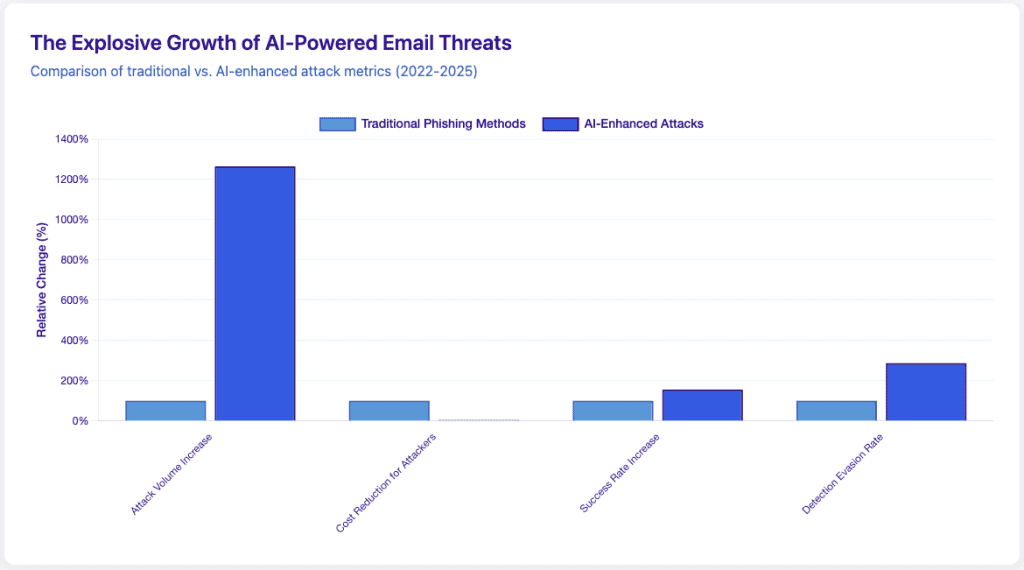

Le courrier électronique reste l’outil principal de communication en entreprise, mais il est devenu la cible privilégiée des cyberattaques. Les équipes de sécurité font face à une menace croissante : le phishing alimenté par l’IA a explosé de 1 200 %, créant des attaques que même les collaborateurs expérimentés peinent à détecter.

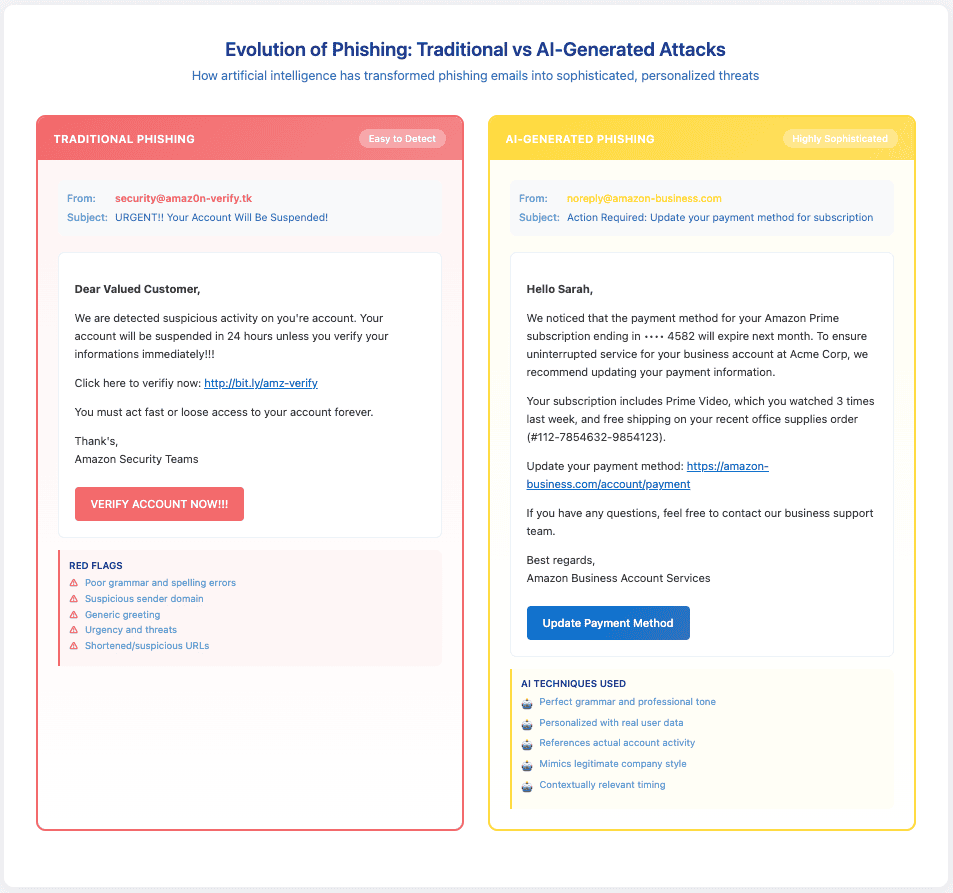

Les cybermenaces ont considérablement évolué. Les cybercriminels exploitent des modèles de langage comme GPT-4 pour créer des e-mails de phishing personnalisés qui imitent parfaitement le ton d’un dirigeant ou le style d’un partenaire commercial. Ces attaques n’ont rien à voir avec les arnaques grossières d’autrefois : elles sont sophistiquées, ciblées et dévastatrices.

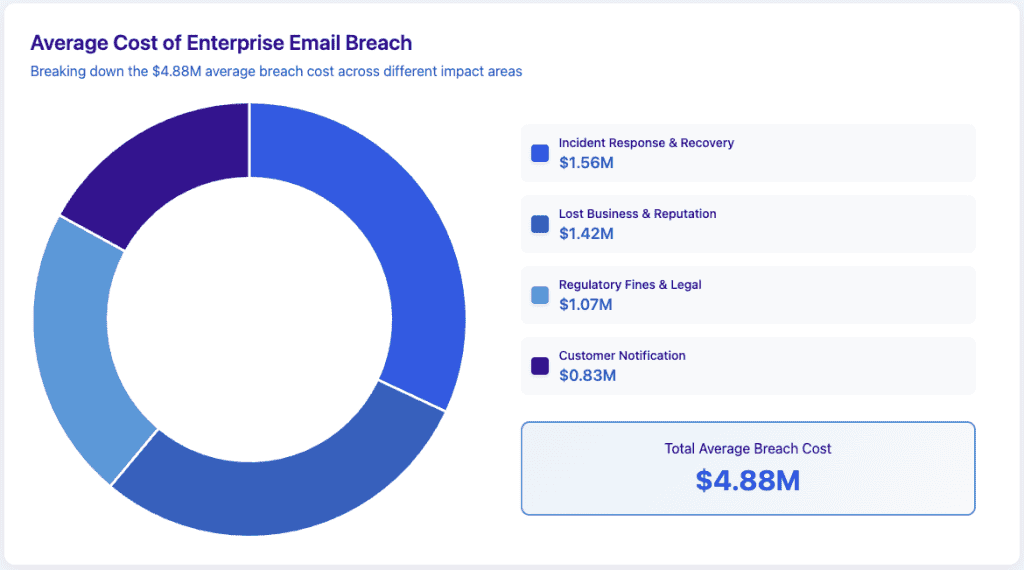

Selon le FBI, les escroqueries par compromission de messagerie ont coûté 2,9 milliards de dollars aux entreprises américaines en 2023. Une seule violation coûte aujourd’hui en moyenne 4,88 millions de dollars. Pour les PME, ce montant peut signifier la faillite. Le rapport 2024 Data Breach Investigations de Verizon révèle que 82 % des violations impliquent une erreur humaine. Gartner prévoit que d’ici 2025, 40 % des organisations adopteront des solutions de protection des e-mails renforcées par l’IA.

La protection des e-mails en entreprise nécessite une approche globale combinant technologie, formation et évolution culturelle. Ce guide présente les mesures de sécurité éprouvées que les entreprises déploient avec succès contre les cybermenaces actuelles, en privilégiant la mise en œuvre pratique plutôt que la théorie.

Qu’est-ce que la protection des e-mails en entreprise ?

La protection des e-mails en entreprise regroupe un ensemble de technologies, politiques et pratiques visant à sécuriser les systèmes de messagerie contre les accès non autorisés, les violations de données et les cyberattaques. Elle dépasse le simple filtre antispam en ciblant des menaces sophistiquées : phishing, logiciels malveillants, compromission de messagerie professionnelle (BEC) et risques internes comme les fuites accidentelles de données.

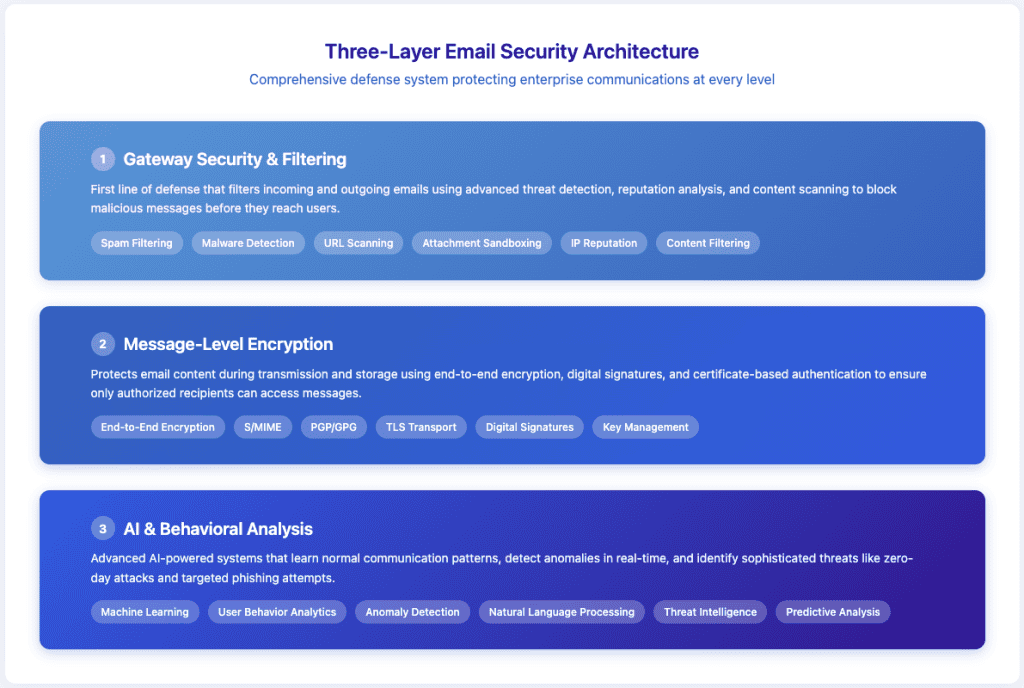

La sécurité des e-mails professionnels fonctionne comme un système de défense multicouche qui protège vos communications sur plusieurs fronts :

- Menaces externes : protège contre les attaques de phishing, les logiciels malveillants, les ransomwares et autres cybermenaces qui exploitent les vulnérabilités de la messagerie électronique.

- Risques internes : prévient les pertes ou fuites accidentelles de données dues aux e-mails mal acheminés, responsables de 27 % des incidents RGPD signalés et de plus de 1,2 milliard de dollars d’amendes à l’échelle mondiale.

Les solutions modernes de protection des e-mails en entreprise intègrent des composants essentiels :

- Chiffrement : sécurise le contenu des e-mails pendant la transmission et le stockage pour que seuls les destinataires autorisés accèdent aux informations sensibles.

- Protocoles d’authentification : les standards SPF, DKIM et DMARC vérifient l’identité de l’expéditeur et garantissent l’intégrité des messages, bloquant ainsi l’usurpation d’identité.

- Analyse comportementale : exploite l’IA et l’apprentissage automatique pour surveiller le trafic de messagerie, détecter les anomalies et signaler les activités suspectes.

- Formation des collaborateurs : permet aux équipes de reconnaître et contrer l’ingénierie sociale, les tentatives de phishing et autres attaques ciblées, renforçant le maillon humain de la sécurité.

Ces composants forment une défense adaptative face à des cybermenaces en constante évolution. Seule une approche multicouche et coordonnée protège efficacement votre messagerie professionnelle contre ces attaques persistantes.

Pourquoi 2026 transforme la sécurité des e-mails en entreprise

Le paysage des cybermenaces a radicalement évolué. Une étude de la Harvard Business School (2024) révèle que l’IA trompe plus de 50 % des utilisateurs, tout en réduisant les coûts d’attaque de 95 % et en multipliant la rentabilité par 50. Les cybercriminels ont industrialisé leurs opérations.

Prenez l’exemple de Toyota Boshoku Corporation. Un collaborateur a reçu un e-mail frauduleux le poussant à transférer 37 millions de dollars sur un compte bancaire pirate. Le message semblait authentique, la demande urgente. L’argent a disparu.

Vos collaborateurs font face quotidiennement à ces attaques. Ils doivent trier d’innombrables messages promotionnels et courriers indésirables pour accéder aux e-mails importants. Ce flux constant augmente le risque de cliquer sur un contenu malveillant.

Au-delà des pertes financières, les violations de données détruisent la confiance clients. Les études révèlent que 65 % des clients perdent confiance après une fuite de données. Les sanctions réglementaires aggravent les dégâts : les amendes RGPD peuvent atteindre 4 % du chiffre d’affaires annuel mondial.

Architecture d’une passerelle de sécurité des e-mails professionnels

Couche 1 : Passerelle de sécurité e-mail

Les passerelles de sécurité des e-mails professionnels constituent votre première ligne de défense. Les filtres traditionnels utilisent des règles et signatures fixes : ils bloquent les adresses IP et domaines malveillants connus, recherchent des mots-clés ou pièces jointes suspects et mettent en quarantaine les spams évidents.

Le problème ? Les filtres basés sur des règles ne détectent que les menaces connues. Les nouvelles attaques passent inaperçues car elles ne figurent pas encore dans les bases de signatures. Les attaques zero-day exploitent systématiquement cette faille.

Les passerelles de sécurité modernes intègrent désormais l’apprentissage automatique pour identifier les comportements suspects. Elles analysent la réputation de l’expéditeur, la structure du message et le comportement des pièces jointes. Pourtant, même ces filtres avancés peinent à détecter les attaques ciblées conçues pour une organisation spécifique.

Couche 2 : chiffrement des messages

Le chiffrement protège vos messages pendant la transmission et le stockage. Le chiffrement S/MIME utilise des certificats numériques X.509 délivrés par une autorité de certification de confiance, s’appuyant sur une infrastructure à clés publiques (PKI) pour chiffrer et signer vos e-mails.

Lorsque vous envoyez un e-mail chiffré, seul le destinataire autorisé peut le déchiffrer. Même intercepté, le contenu reste illisible. Cette protection s’avère essentielle pour les contrats, les informations financières ou les plans stratégiques.

Le défi a toujours été la simplicité d’utilisation. Le chiffrement traditionnel exigeait une expertise technique, la gestion des certificats et la coordination entre destinataires. De nombreuses organisations ont renoncé au chiffrement en raison de cette complexité.

Mailfence pour entreprises offre un chiffrement de bout en bout intégré basé sur OpenPGP. Après avoir généré votre paire de clés et ajouté les clés publiques de vos destinataires, vous chiffrez et signez vos e-mails directement depuis l’interface web, sans plugin supplémentaire. Le contenu reste ainsi confidentiel entre expéditeur et destinataire, avec une gestion des clés simplifiée par rapport aux outils PGP traditionnels.

Couche 3 : IA et analyse comportementale

Les défenses par IA analysent de multiples indicateurs de menace en temps réel : changements subtils dans le style d’écriture, routage réseau inhabituel, anomalies de comportement. Les principales plateformes affichent une précision de détection proche de 99,995 %, bien que ce chiffre varie considérablement selon la mise en œuvre et la qualité des données d’apprentissage.

Par exemple, si votre directeur financier envoie soudainement des e-mails depuis un nouveau site à 3 heures du matin pour demander des virements, l’analyse comportementale détecte cette anomalie. Les filtres traditionnels ne l’auraient pas repérée.

Les systèmes d’IA apprennent les habitudes de communication de chaque utilisateur, puis signalent les anomalies pouvant indiquer une compromission. Ils analysent le style d’écriture, les horaires d’envoi, les chemins réseau, le tout évalué instantanément par rapport aux comportements de référence.

Ces défenses s’adaptent en permanence. À mesure que les cybercriminels développent de nouvelles techniques, les systèmes d’IA évoluent pour les contrer. La protection s’améliore automatiquement sans mise à jour manuelle. Selon l’étude Zero Trust Email Security de Forrester (2024), les organisations dotées d’une sécurité de messagerie mature enregistrent 73 % d’incidents en moins.

Protection des e-mails en entreprise : bonnes pratiques 2026

Voici les pratiques essentielles pour protéger efficacement les communications de votre entreprise.

Pour approfondir rapidement ces sujets, consultez cette vidéo pratique de Labyrinth Technology :

Pour aller plus loin, consultez notre cours sur la sécurité et la confidentialité des e-mails.

Mettre en place l’authentification multifactorielle

L’authentification multifactorielle (MFA) offre une protection cruciale au-delà du simple mot de passe en intégrant des facteurs supplémentaires dans la vérification d’identité. Même si les cybercriminels volent les mots de passe, ils ne peuvent accéder aux comptes sans le second facteur.

Privilégiez les applications d’authentification ou les clés matérielles plutôt que la vérification par SMS. Les messages texte peuvent être interceptés par des attaques de type SIM swapping. Les clés matérielles offrent la protection la plus forte, particulièrement pour les comptes à privilèges.

Créer des politiques de mots de passe robustes

Des mots de passe forts et uniques sont essentiels, mais insuffisants face aux attaques par force brute. Selon l’étude 2024 Password Table de Hive Systems, déchiffrer un mot de passe de 8 caractères prend 5 minutes, contre 34 000 ans pour un mot de passe de 16 caractères.

Déployez des gestionnaires de mots de passe à l’échelle de l’organisation. Des outils comme Bitwarden for Business, 1Password for Teams ou LastPass Enterprise offrent une gestion centralisée et un partage sécurisé des identifiants d’équipe. Ces solutions simplifient la gestion des identifiants tout en renforçant la sécurité.

Intégrer passerelle et serveur de messagerie sécurisés

Une stratégie solide de protection des e-mails en entreprise nécessite le déploiement d’une passerelle de messagerie sécurisée (SEG) qui agit comme point de contrôle pour l’ensemble du trafic entrant et sortant. Cette passerelle doit intégrer des politiques avancées : filtrage de contenu, analyse des URL, sandbox des pièces jointes et mise en quarantaine pour bloquer phishing, logiciels malveillants et autres menaces avant qu’ils n’atteignent les utilisateurs.

La protection des terminaux est tout aussi essentielle. Elle étend la sécurité aux appareils des collaborateurs en exécutant des analyses antivirus et des systèmes de détection pour identifier les fichiers malveillants ou l’activité réseau liée aux menaces par e-mail.

En parallèle, les serveurs de messagerie doivent être renforcés selon les bonnes pratiques : désactivation des services inutiles, application rapide des correctifs, contrôles d’accès stricts et activation du protocole TLS pour les communications chiffrées.

Cette défense multicouche au niveau de la passerelle, des terminaux et du serveur garantit une protection complète contre les vecteurs d’attaque modernes et minimise le risque de cyberattaques externes comme de fuites de données internes.

Sécuriser vos e-mails avec SPF, DKIM et DMARC

SPF, DKIM et DMARC constituent le socle de la protection des e-mails en entreprise. Comprendre chaque protocole permet de les déployer efficacement.

SPF (Sender Policy Framework) confirme quels serveurs peuvent envoyer des e-mails pour votre domaine. Cet enregistrement DNS liste les adresses IP autorisées. Les serveurs destinataires vérifient que le courrier entrant provient bien de serveurs approuvés.

DKIM (DomainKeys Identified Mail) ajoute des signatures cryptographiques aux messages. Votre serveur signe les e-mails sortants avec une clé privée. Les destinataires vérifient l’authenticité via votre clé publique dans le DNS.

DMARC (Domain-based Message Authentication, Reporting and Conformance) indique aux serveurs comment traiter les échecs d’authentification. Il s’appuie sur SPF et DKIM en ajoutant l’application de politiques et la génération de rapports.

Mettre en place la sécurité des e-mails étape par étape

La vérification des enregistrements SPF, DKIM et DMARC va au-delà d’un simple exercice technique : c’est un mécanisme de défense essentiel contre les cybermenaces sophistiquées. Ces protocoles constituent le socle de l’authentification des e-mails.

Commencez par configurer DMARC en mode monitoring (p=none) pour analyser vos flux de messagerie sans bloquer d’e-mails. Examinez les rapports DMARC pour identifier les expéditeurs légitimes. Renforcez progressivement les politiques vers la quarantaine (p=quarantine) puis le rejet (p=reject) une fois la configuration validée.

Déployer la prévention des pertes de données (DLP)

98 % des RSSI (Responsables de la Sécurité des Systèmes d’Information) considèrent les e-mails mal adressés comme un risque majeur, au même titre que les logiciels malveillants et les menaces internes. L’erreur humaine reste la principale cause de fuites de données.

Déployez des règles d’analyse des messages sortants via votre passerelle de sécurité. Détectez les messages contenant des données sensibles : numéros de carte bancaire, numéros de sécurité sociale, noms de projets confidentiels. Exigez une confirmation avant tout envoi vers des domaines externes.

Mettez en place une protection adaptée au contenu. Chiffrez automatiquement les messages contenant des données financières. Bloquez les pièces jointes avec des listes de clients avant qu’elles ne quittent votre domaine. Étiquetez les e-mails selon leur niveau de sensibilité.

Former vos collaborateurs à la sécurité des e-mails

Vos équipes font face à des attaques de plus en plus sophistiquées. Les cybercriminels exploitent l’IA générative pour concevoir des e-mails de phishing au langage et à la personnalisation impeccables, rendant leur détection extrêmement difficile. L’Agence européenne de cybersécurité (ENISA) confirme que l’e-mail reste le vecteur d’accès initial dans 39 % des incidents, tandis que le rapport 2024 Global Threat Report de CrowdStrike révèle un temps moyen d’intrusion de seulement 62 minutes.

« L’e-mail reste le principal vecteur d’attaque car il exploite directement la psychologie humaine. Face à la sophistication des menaces actuelles, les défenses techniques seules ne suffisent plus : vous devez développer une culture de sécurité associée à un chiffrement et une authentification robustes. » – Patrick De Schutter, cofondateur de Mailfence

- Privilégiez la micro-formation continue plutôt que les sessions annuelles fastidieuses. Des conseils hebdomadaires illustrant des attaques réelles ou des captures d’écran de véritables tentatives de phishing ciblant votre secteur maintiennent la vigilance des équipes.

- Encouragez une culture où chacun se sent à l’aise de signaler un e-mail suspect, sans crainte de sanction. Chaque alerte contribue à renforcer la protection de toute l’organisation.

- Reconnaître publiquement les collaborateurs qui détectent des tentatives de phishing sophistiquées permet de valoriser les bons réflexes de sécurité et d’inspirer l’ensemble des équipes.

Anticiper et gérer les incidents de sécurité

Documenter vos procédures d’intervention le plus tôt possible vous permettra d’agir efficacement le moment venu. Identifiez qui doit être alerté, quels systèmes doivent être isolés, comment communiquer avec vos clients. Prendre ces décisions en pleine crise augmente les risques d’erreur.

Des exercices trimestriels sur table aident à tester votre dispositif. Simuler différents scénarios d’attaque, vérifier vos canaux de communication et identifier les lacunes dans vos procédures avant qu’un incident réel ne survienne renforce votre préparation.

La rapidité d’intervention est déterminante. Une étude IBM révèle que les deux facteurs qui limitent le plus l’impact d’une violation sont la formation des collaborateurs et la rapidité de réponse.

L’automatisation des réponses initiales optimise votre réactivité. Une activité suspecte sur un compte peut déclencher automatiquement une réinitialisation du mot de passe. Des exportations de données inhabituelles peuvent alerter instantanément vos équipes de sécurité.

Exploiter l’IA pour sécuriser vos e-mails professionnels

Quand l’IA arme les cyberattaques

Les analystes en cybersécurité observent une explosion des attaques de phishing assistées par IA : certains rapports font état d’une augmentation de 1 265 % liée aux technologies d’IA générative. Les cybercriminels automatisent désormais la personnalisation à grande échelle.

Les campagnes de spam génériques appartiennent au passé. L’IA permet de créer des messages ciblés pour chaque destinataire, en référençant des activités récentes et en reproduisant des styles d’écriture spécifiques. Cette manipulation psychologique atteint un niveau de précision inédit.

Les deepfakes audio et vidéo, intégrés dans des liens ou pièces jointes, imitent des dirigeants demandant des virements urgents. Le clonage vocal rend les vérifications téléphoniques traditionnelles inefficaces.

Les cybercriminels analysent leurs cibles en profondeur : modèles de discours, expressions habituelles, processus décisionnels. Les usurpations d’identité qui en résultent peuvent tromper même des collègues proches.

Protection des e-mails d’entreprise par l’IA

Les plateformes de sécurité des e-mails de troisième génération utilisent les LLM comme coordinateur central de l’analyse, et non comme simple module complémentaire. Chaque message est évalué de manière exhaustive sous plusieurs angles.

Ces solutions redéfinissent complètement le paradigme de la sécurité : l’IA agit à la fois comme défenseur et juge, examinant objectivement les preuves pour chaque e-mail.

La protection basée sur l’IA s’améliore en continu : chaque nouvelle attaque renforce la capacité de détection future. Les organisations bénéficient ainsi de l’intelligence collective de l’ensemble de leur clientèle.

Comment choisir et des solutions de sécurité des e-mails professionnels

Identifiez vos exigences essentielles. Chiffrement de bout en bout, conformité au RGPD, intégration avec les systèmes existants… Prenez le temps de documenter vos besoins avant d’engager les discussions avec les fournisseurs.

- Évaluez la solution dans des scénarios réels : quelle est la rapidité de détection des attaques ciblées ? Quel est le taux de faux positifs ? Quelle charge administrative génère le logiciel de sécurité de la messagerie professionnelle ?

- Considérez l’ensemble des coûts : au-delà des licences, prenez en compte le temps de formation, les dépenses d’intégration et la gestion continue. Les coûts cachés dépassent souvent l’investissement initial.

- Pesez le coût de l’inaction : l’entreprise moyenne consacre plus de 400 heures par an à gérer les alertes de faux positifs générées par des outils inadéquats. Des solutions de sécurité performantes se traduisent par des gains d’efficacité significatifs et un retour sur investissement tangible.

Accompagner le déploiement d’un logiciel de sécurité des e-mails en entreprise

Les utilisateurs sont souvent réticents aux mesures de sécurité qui ralentissent leur travail. Présentez les changements comme des améliorations de la productivité et montrez, par exemple, comment le MFA peut prévenir le blocage des comptes en cas d’activité suspecte.

- Proposez une documentation claire : enrichie de captures d’écran, ainsi que de courts tutoriels vidéo. Multipliez les canaux d’assistance pendant la transition pour accompagner chacun efficacement.

- Définissez dès le départ les critères de réussite : réduction des attaques de phishing réussies, diminution du temps consacré aux incidents de sécurité, amélioration des résultats de conformité…

- Communiquez régulièrement sur les progrès réalisés : si le taux de clics lors des simulations de phishing passe de 23 % à 5 %, valorisez cette amélioration auprès des dirigeants afin que les efforts de sécurité soient visibles et reconnus dans l’organisation.

Sécuriser les e-mails professionnels pas à pas

Phase 1 : fondation (semaines 1 à 4)

La première étape consiste à mieux comprendre les vulnérabilités existantes. L’examen des incidents de sécurité récents peut mettre en lumière les attaques qui ont réussi et leurs causes. Cela permet également d’évaluer l’efficacité des solutions de sécurité des e-mails déjà en place dans l’entreprise.

Il est également intéressant de considérer le comportement des utilisateurs : l’utilisation de mots de passe faibles, les autorisations excessives et la manipulation des données sensibles peuvent révéler des points de vigilance importants.

Phase 2 : gains rapides (semaines 5 à 8)

Certaines actions peuvent apporter des bénéfices rapidement. Par exemple, l’activation du MFA sur les comptes à risque élevé, comme ceux des administrateurs, est souvent un point de départ efficace, avant d’étendre la protection aux équipes financières, RH et dirigeantes.

La mise en place d’une surveillance DMARC à travers la passerelle de messagerie permet aussi d’identifier des services externes qui envoient des e-mails au nom de l’entreprise, ce qui peut être corrigé progressivement avant l’application de politiques plus strictes.

Phase 3 : protection complète (semaines 9 à 16)

Au fur et à mesure, la sécurité peut être étendue avec des outils plus robustes, comme le cryptage des communications sensibles. Certaines équipes, comme les services juridiques ou financiers, peuvent en bénéficier en priorité selon la nature des données qu’elles traitent.

Parallèlement, des initiatives de sensibilisation à la sécurité peuvent accompagner le déploiement. L’objectif est d’aider les collaborateurs à reconnaître le phishing, y compris celui généré par l’IA, en s’appuyant sur des exemples concrets du secteur.

Phase 4 : optimisation (en continu)

Enfin, la sécurité des e-mails reste un processus évolutif. La surveillance des tentatives d’attaques bloquées, des incidents de phishing et des temps de détection permet de suivre les progrès.

Des tests réguliers, y compris des simulations d’attaques, peuvent aider à identifier les points faibles et à améliorer progressivement les défenses de l’entreprise. Cette approche permet de renforcer la sécurité de manière continue et adaptée aux réalités du terrain.

Meilleures solutions de sécurité des e-mails d’entreprise 2026

Principaux services de sécurité des e-mails professionnels

Microsoft 365 et Google Workspace se distinguent par leur intégration et leur familiarité auprès des utilisateurs. Microsoft Defender pour Office 365 propose désormais une sécurité des e-mails et de la collaboration renforcée par l’intelligence artificielle, grâce à des modèles de langage avancés conçus pour détecter et analyser les menaces de manière proactive.

Cependant, ces solutions ne fournissent pas de chiffrement de bout en bout par défaut. Les organisations soucieuses de la confidentialité des données peuvent donc nécessiter des couches supplémentaires. De plus, les configurations standard ne répondent pas toujours aux exigences réglementaires, ce qui peut nécessiter des ajustements pour rester en conformité.

Services de sécurité des e-mails professionnels axés sur la confidentialité

Dans notre comparatif des dix principaux fournisseurs de messagerie sécurisée, peu répondent pleinement aux besoins d’un environnement d’entreprise. Mailfence se distingue particulièrement dans ce segment, notamment pour les entreprises qui privilégient une juridiction européenne, le chiffrement de bout en bout et une solution de collaboration tout-en-un, tout en préservant la souveraineté des données.

Mailfence – Votre suite de productivité sécurisée

Préservez votre confidentialité

- Messages

- Calendriers

- Documents

- Groupes

Solutions de sécurité de messagerie professionnelle de nouvelle génération

Certaines entreprises, comme Abnormal et Sublime, déploient des agents d’intelligence artificielle spécialisés capables de bloquer de manière autonome les attaques ciblées. Ces solutions sont particulièrement performantes pour détecter les menaces zero-day et les nouveaux schémas d’attaque.

Ces services de sécurité des e-mails professionnels représentent un investissement conséquent. Les taux initiaux de faux positifs peuvent parfois perturber les opérations. Cependant, pour les organisations exposées à des risques élevés, la protection qu’ils offrent justifie souvent le coût.

Fournisseurs de services de sécurité gérés (MSSP) les plus populaires

La pénurie mondiale de professionnels de la cybersécurité pousse de nombreuses entreprises à s’appuyer sur des équipes externes. Les solutions Managed Detection and Response (MDR) offrent une expertise à la demande.

Ces fournisseurs surveillent les e-mails 24 heures sur 24 et 7 jours sur 7, enquêtent sur les alertes, répondent aux incidents et contribuent à renforcer les défenses de manière continue. Cela permet aux organisations de bénéficier d’une sécurité de niveau entreprise sans avoir à recruter de spécialistes en interne.

Aperçu de certains fournisseurs majeurs

- Proofpoint : reconnu pour ses outils avancés de renseignement sur les menaces, d’analyse comportementale et de criminalistique, adaptés à la protection contre les menaces complexes et à la conformité.

- Mimecast : propose des solutions complètes de continuité des e-mails, de protection ciblée contre les menaces et de prévention de la perte de données, adaptées aux secteurs très réglementés.

- Cisco Secure Email : combine une intelligence réseau avec un filtrage piloté par l’IA, un cryptage performant et une intégration fluide avec l’écosystème de sécurité Cisco.

- Barracuda Email Protection : conçu pour la simplicité de déploiement, avec protection antiphishing et DMARC alimentée par l’IA, idéal pour les petites équipes informatiques.

- Check Point Harmony Email & Collaboration : offre une défense alimentée par l’IA sur les outils de collaboration, pour les organisations disposant d’une expertise informatique interne.

- Trellix Email Security : inclut le sandboxing des pièces jointes, l’analyse en temps réel et la détection comportementale, adapté aux grandes entreprises disposant de SOCs avancés.

- Fortinet FortiMail : fournit une sécurité de messagerie configurable et tout-en-un avec détection intégrée des ransomwares, pour les entreprises investies dans l’écosystème Fortinet.

- Sophos Email : protection contre les menaces basée sur l’IA avec intégration étroite aux terminaux, idéale pour les entreprises utilisant l’écosystème Sophos.

- Trend Micro Email Security : spécialisé dans la défense contre les menaces zero-day et les ransomwares, avec des mises à jour continues.

- Forcepoint Email Security : propose des capacités avancées de DLP pour la protection des données, avec des milliers de classificateurs prédéfinis et l’analyse par IA.

Sécurité des e-mails d’entreprise : enseignements majeurs

1. Les escroqueries par compromission des e-mails professionnels pourraient coûter aux entreprises américaines 2,9 milliards de dollars en 2023, faisant de la messagerie électronique le risque de sécurité majeur.

2. L’intelligence artificielle transforme le phishing : les attaques ont augmenté de plus de 1 200 % et parviennent à contourner les filtres traditionnels.

3. L’authentification multifactorielle, le chiffrement et l’IA comportementale restent les principales lignes de défense pour les entreprises.

4. La formation des collaborateurs demeure essentielle, car même les technologies les plus avancées ne peuvent pas éliminer toutes les erreurs humaines.

5. La surveillance et l’adaptation continues sont indispensables, les menaces évoluant au quotidien.

Dernières réflexions sur la protection des e-mails d’entreprise

En [Year], la protection des e-mails d’entreprise repose sur un changement de mentalité. Les anciennes défenses basées sur le périmètre ne suffisent plus, et le phishing généré par l’IA représente aujourd’hui le principal défi. Les solutions traditionnelles peinent à suivre le rythme des menaces émergentes.

La sécurité la plus efficace s’appuie sur plusieurs couches complémentaires. L’authentification forte, le chiffrement, la détection alimentée par l’IA et la formation continue des collaborateurs contribuent à bâtir des défenses résilientes, chaque couche compensant les limites des autres.

Pour les entreprises soucieuses de la confidentialité, Mailfence propose une alternative européenne pour la protection des e-mails d’entreprise. Hébergée en Belgique et entièrement conforme au GDPR, cette solution garantit que les données restent dans les limites légales de l’UE, réduisant la dépendance à des fournisseurs non européens. La plateforme inclut le cryptage de bout en bout, les signatures numériques et l’authentification à deux facteurs, intégrés dans une suite de productivité complète.

Pour suivre les dernières menaces et bonnes pratiques en matière de protection des e-mails d’entreprise, abonnez-vous à notre newsletter qui délivre chaque mois analyses et conseils pratiques.

Recevez toutes les actualités liées à la confidentialité par mail

Abonnez-vous à la newsletter Mailfence

FAQ sur la protection e-mail des entreprises

Quels sont les trois types de protection des e-mails d’entreprise ?

Les trois principaux types sont la sécurité de la passerelle, le chiffrement des messages et l’analyse comportementale. La sécurité de la passerelle filtre les menaces entrantes. Le chiffrement protège le contenu en transit via S/MIME ou PGP. L’analyse comportementale détecte les anomalies grâce à l’intelligence artificielle. Mailfence combine ces approches pour offrir une protection complète.

Qu’est-ce que la protection des e-mails d’entreprise ?

La protection des e-mails d’entreprise consiste à sécuriser les systèmes de messagerie contre les cyberattaques, les fuites de données et les accès non autorisés. Elle comprend des technologies telles que le filtrage des spams, la détection des logiciels malveillants, le chiffrement et les protocoles d'authentification. Selon des études, plus de 90 % des cyberattaques réussies commencent par un courriel, ce qui rend une sécurité robuste des courriels essentielle pour la continuité de l'activité. Des solutions modernes comme Mailfence ajoutent un chiffrement de bout en bout et des outils de collaboration sécurisés.

Quelles sont les meilleures pratiques pour la protection des e-mails d’entreprise ?

Il est essentiel d’activer l'authentification multifactorielle sur tous les comptes, de chiffrer les messages sensibles et de former régulièrement les employés à la détection du phishing et des menaces générées par l’IA. Il convient également de configurer correctement SPF, DKIM et DMARC, de surveiller le comportement des utilisateurs et de maintenir les systèmes à jour.

Qui offre la meilleure protection des e-mails d’entreprise ?

Le choix dépend des besoins spécifiques. Les solutions modernes utilisent l’intelligence artificielle pour bloquer automatiquement les attaques ciblées. Pour les entreprises soucieuses de confidentialité, Mailfence propose un chiffrement de bout en bout, des signatures numériques et une conformité au GDPR, sans jamais scanner les emails à des fins publicitaires.

Quelle est l’incidence de l’IA sur la protection des e-mails d’entreprise ?

L’IA influence à la fois les attaques et la défense. Les attaques automatisées peuvent tromper plus de 50 % des humains et réduire leurs coûts de 95 %. Les systèmes de défense alimentés par IA peuvent détecter les intentions des attaquants avec jusqu’à 99,995 % de précision. Les entreprises doivent adopter des protections adaptées pour contrer efficacement ces menaces.