¿Qué es el cifrado de extremo a extremo?

¿Qué es el cifrado de extremo a extremo? El cifrado de extremo a extremo es un método de transmisión segura de datos en el cual solamente el remitente y el destinatario pueden leer los mensajes, porque estos se cifran del lado (o «extremo») del remitente y se descifran del lado del destinatario. Ningún tercero, como un agente malintencionado, que trate de acceder o modificar los datos mientras estos viajan de un extremo (el remitente) al otro extremo (el destinatario), podrá hacerlo sin la clave de descifrado adecuada. El cifrado de extremo a extremo ofrece el mayor nivel posible de confidencialidad y protección a sus comunicaciones por correo electrónico. Leamos este artículo para descubrir cómo funciona.Mailfence – Su paquete de productividad seguro

Recupere su privacidad con

- Mensajes

- Calendarios

- Documentos

- Grupos

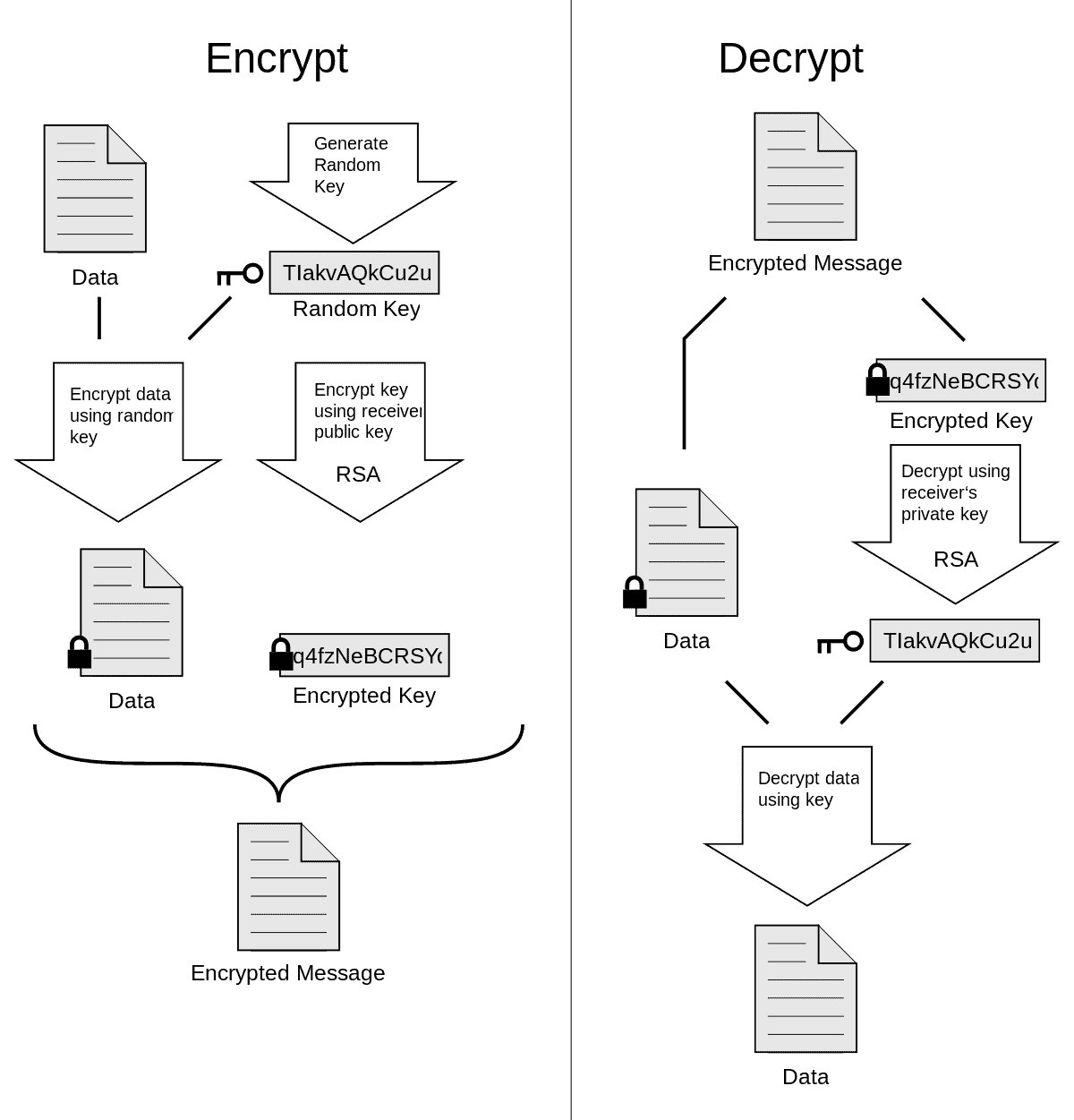

¿Cómo funciona el cifrado de extremo a extremo?

El cifrado de extremo a extremo requiere que tanto el remitente como el destinatario tengan un par de claves criptográficas. Existe una clave privada y una clave pública. El remitente cifra el mensaje localmente en su dispositivo usando la clave pública del destinatario. El destinatario la descifra en su dispositivo usando su clave privada. Este método de cifrado se denomina «cifrado asimétrico».

El proceso funciona así:

El cifrado de extremo a extremo requiere que tanto el remitente como el destinatario tengan un par de claves criptográficas. Existe una clave privada y una clave pública. El remitente cifra el mensaje localmente en su dispositivo usando la clave pública del destinatario. El destinatario la descifra en su dispositivo usando su clave privada. Este método de cifrado se denomina «cifrado asimétrico».

El proceso funciona así:

- Alice (la remitente) y Bob (el destinatario) generan cada uno sus pares de claves, y se comunican mutuamente sus claves públicas. Sus claves privadas no se comparten en absoluto, tal como su nombre indica. Solamente necesita generar sus claves una vez, al crear una cuenta de correo electrónico cifrada.

- Alice cifra el mensaje usando la clave pública de Bob en su dispositivo, y se la envía a Bob.

- Bob recibe el mensaje cifrado en su dispositivo, y lo descifra usando su clave privada.

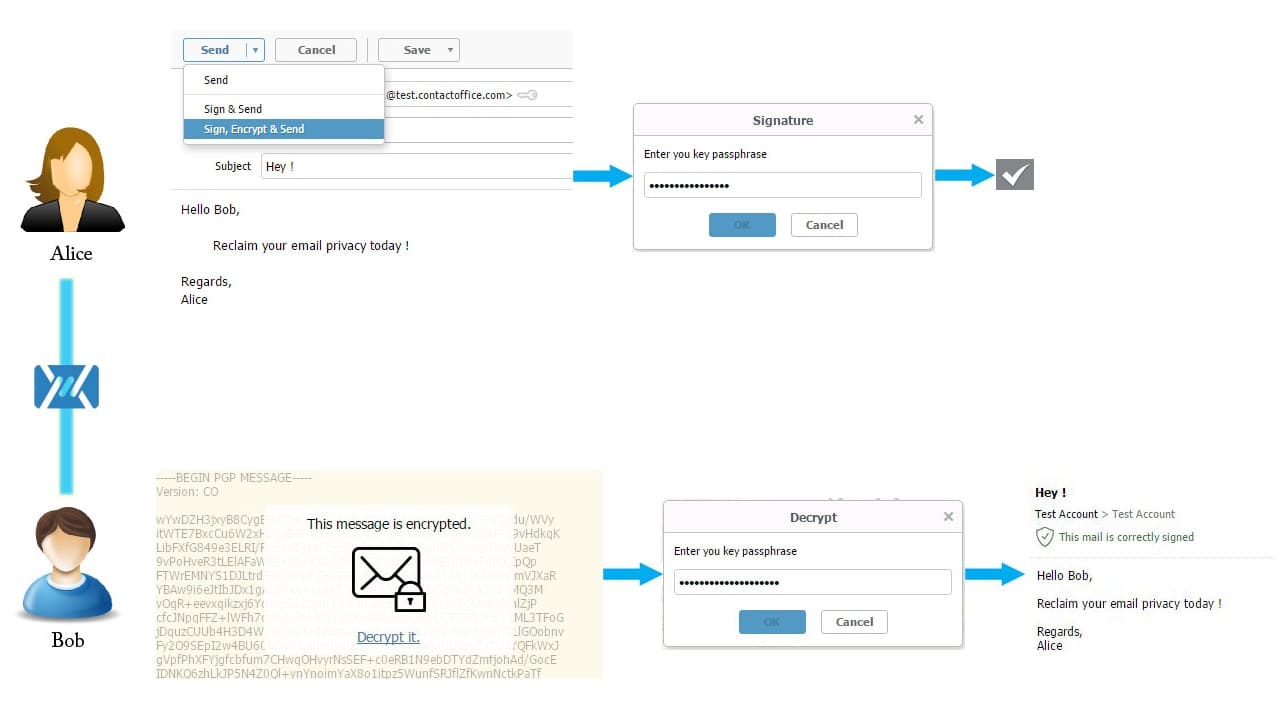

Cómo enviar un correo electrónico con cifrado de extremo a extremo mediante Mailfence.

- En primer lugar, genere su par de claves e importe la clave pública de su destinatario, tal como se ha descrito aquí. También es posible importar las claves por correo electrónico, en persona, etc.

- Después, redacte un correo electrónico, y elija la opción «Firmar, Cifrar y Enviar», tal como se describe abajo.

- Introduzca su frase de contraseña y confírmela.

- Listo.

Ventajas del E2EE

El cifrado E2EE para correo electrónico tiene las siguientes ventajas:- Privacidad: Solamente el destinatario previsto, que posee la clave privada, puede descifrar el mensaje. La E2EE le protege, entre otras cosas, de amenazas o hackers que puedan tomar el control de la transferencia de datos espiando en redes wifi u otros canales.

- Mayor seguridad y autenticidad: El cifrado de extremo a extremo puede combinarse con el firmado digital. Un correo electrónico firmado y cifrado demuestra que el remitente es el «auténtico» autor del mensaje. También le protege contra alteraciones del mensaje en tránsito.

- Decirle NO a la vigilancia masiva: El cifrado de extremo a extremo protege sus mensajes contra la vigilancia masiva y las «Big Tech«. Consulte este artículo con el argumento fundamentado en favor del cifrado de uno de los fundadores de Mailfence.

¿De qué le protege?

La E2EE protege sus datos contra dos amenazas de ciberseguridad:- Miradas indiscretas. Como solamente el remitente posee el original (sin cifrar) y el destinatario previsto posee la clave privada para descifrar el mensaje, cualquier ente externo que logre interceptar el mensaje en tránsito se quedará con un mensaje ilegible, por estar cifrado.

- Alteración del mensaje. Incluso si alguien intercepta el mensaje, no podrá alterarlo, porque la E2EE protege contra esas cosas.

¿De qué cosas no protege?

A pesar de que el cifrado de extremo a extremo se considera una de las soluciones de ciberseguridad más poderosas, sigue habiendo cosas contra las cuales no protege. Estas incluyen:- Extremos vulnerados. El cifrado de extremo a extremo solo es tan fuerte como sus extremos (puntos de contacto). Por ejemplo, si el dispositivo del remitente resulta vulnerado, el hacker puede obtener el mensaje original.

- Metadatos. Los metadatos son información acerca del mensaje, tales como la fecha y hora del envío. Desafortunadamente, la E2EE no protege a los metadatos, cosa que da al agente malintencionado información muy valiosa que podrían potencialmente usar.

¿En qué se diferencia el cifrado de extremo a extremo del cifrado en tránsito?

Para entender mejor lo que es el cifrado de extremo a extremo, primero debemos comprender lo que no es cifrado de extremo a extremo, y en qué se diferencia del cifrado en tránsito.- SSL/TLS – Cuando usted visita https://www.gmail.com, el HTTPS frente al URL significa que se ha utilizado un protocolo SSL/TLS para cifrar los datos transferidos entre su ordenador y los servidores de Gmail. Este protocolo es mucho más seguro que el HTTP (sin la «S» = no es seguro). La mayoría de las páginas web han adoptado el SSL/TLS para protegerse contra intermediarios maliciosos. La desventaja de depender exclusivamente del HTTPS, es que los datos solamente están cifrados entre su dispositivo y los servidores de Gmail. Gmail tiene las claves para descifrar esos datos.

- SMTP sobre TLS (STARTTLS) – Veamos el caso de un usuario de Yahoo! mail que le envía un correo electrónico a un usuario de Gmail. Cuando usted envía un correo electrónico con SMTP sobre TLS entre estos dos servicios de correo electrónico, el mensaje entre los dos servidores se cifra. Por consiguiente, a condición de que el servidor del destinatario también sea compatible con SMTP sobre TLS (como es el caso de Gmail). El uso de STARTTLS ciertamente es una buena práctica. Sin embargo, se intenta «presentar» esto como la solución definitiva para la seguridad y privacidad del correo electrónico. En nuestra opinión, el STARTTLS no es lo suficientemente bueno, puesto que tanto el servidor remitente como el destinatario tienen acceso al contenido del mensaje. Y además, no todos los servidores destinatarios son compatibles con STARTTLS.