Los ataques de difusión de contraseñas son una amenaza de ciberseguridad cada vez más común. Sin embargo, la mayoría de la gente desconoce qué son y cómo funcionan.

En esta guía, cubriremos todo lo que necesita saber sobre el espionaje de contraseñas.

Le explicaremos cómo funcionan, cómo detectar si le están atacando y cómo protegerse en el futuro.

Así que, sin más preámbulos, ¡exploremos!

Mailfence – Su paquete de productividad seguro

Recupere su privacidad con

- Mensajes

- Calendarios

- Documentos

- Grupos

Ataques de difusión de contraseñas en pocas palabras

La mayoría de la gente está familiarizada con los ataques tradicionales de fuerza bruta. Esto ocurre cuando una sola cuenta es objeto de miles o incluso millones de intentos de contraseña.

Por otro lado, la difusión de contraseñas consiste en probar unas pocas contraseñas de uso común en muchas cuentas.

Este método suele evitar la detección y supone un reto importante tanto para las personas como para las organizaciones. El ataque aprovecha la tendencia de los usuarios a seleccionar contraseñas débiles y de uso común.

Exploremos cómo funcionan estos ataques con más detalle.

¿Cómo funciona un ataque de difusión de contraseñas?

Un ataque de difusión de contraseñas suele implicar los siguientes pasos.

Recopilar una base de datos de nombres de usuario

Antes de lanzar su ataque de difusión de contraseñas, los atacantes necesitan seleccionar a sus víctimas. Esto adopta la forma de una lista de nombres de usuario (normalmente direcciones de correo electrónico). Normalmente, esta lista se recopila a través de diversos medios, como la ingeniería social, así como de filtraciones y brechas disponibles para su venta en la darknet.

Los hackers también pueden utilizar el «scraping», un proceso que consiste en utilizar herramientas automatizadas para recopilar grandes cantidades de datos de sitios web. Estos «scrapers» web rastrean páginas web, foros, perfiles de redes sociales, etc., y extraen una lista de todas las direcciones de correo electrónico que han podido encontrar.

Creación de una lista de contraseñas comunes

Paralelamente, los atacantes necesitan crear una lista de contraseñas comunes como «123456», «password» o «qwerty12345789».

Estas listas también se pueden encontrar en la darknet. También hay una entrada entera de Wikipedia dedicada a las contraseñas más comunes. Así que si tiene una contraseña de esa lista, asegúrate de cambiarla cuanto antes.

Lanzamiento del ataque

Una vez que los atacantes tienen una lista de nombres de usuario y contraseñas, pueden empezar a atacar cuentas. A diferencia de los ataques de fuerza bruta, que adivinan repetidamente las contraseñas de una cuenta, los ataques de difusión de contraseñas se dirigen a un gran número de cuentas, probando sólo un puñado de contraseñas comunes en cada una de ellas.

Este enfoque es muy eficaz porque evita activar los sistemas de seguridad que bloquean las cuentas tras varios intentos fallidos.

Por ejemplo, pueden decidir atacar cuentas de Facebook. Para cada nombre de usuario de su lista, probarán un puñado de contraseñas de su segunda lista. Si ninguna funciona, pasan al siguiente nombre de usuario. Si el número de intentos permitidos es público, pueden afinar aún más su ataque. Por ejemplo, Facebook bloquea su cuenta después de 5 intentos fallidos. Sabiendo esto, un atacante puede limitarse a 4 intentos antes de pasar al siguiente nombre de usuario.

Por supuesto, todo este proceso está automatizado con herramientas dedicadas. Los atacantes sólo son alertados cuando consiguen entrar en una cuenta.

Difusión de contraseñas vs. Otros ataques de fuerza bruta

La difusión de contraseñas puede parecer similar a otros ataques de fuerza bruta a primera vista, pero hay diferencias clave que lo distinguen.

Los ataques tradicionales de fuerza bruta bombardean una sola cuenta con innumerables combinaciones de contraseñas hasta que se encuentra la correcta. Este método es «ruidoso» y se detecta fácilmente.

Estos ataques suelen provocar el bloqueo de la cuenta objetivo debido a los múltiples intentos fallidos.

La difusión de contraseñas, sin embargo, adopta un enfoque más silencioso y calculado. A menudo se considera una táctica «baja y lenta». En lugar de basarse en la potencia de cálculo, la difusión de contraseñas se basa en la tendencia humana a elegir contraseñas débiles y reutilizarlas en distintas cuentas.

Otra distinción importante radica en los objetivos. Los ataques de fuerza bruta suelen centrarse en cuentas de alto valor, como las de administradores o ejecutivos. Por el contrario, la difusión de contraseñas suele dirigirse a un abanico más amplio de cuentas, aumentando la probabilidad de comprometer al menos una.

Cómo detectar si ha caído víctima

Detectar un ataque de difusión de contraseñas puede ser complicado debido a su naturaleza sigilosa. Sin embargo, hay varias señales que pueden indicar un ataque en curso o exitoso.

- Intentos inusuales de inicio de sesión: Un repentino aumento de los intentos de inicio de sesión en varias cuentas, especialmente desde direcciones IP o ubicaciones desconocidas, es un indicador común de un ataque de difusión de contraseñas. Si observa un aumento de los intentos fallidos de inicio de sesión, sobre todo los que implican contraseñas comunes, podría ser indicio de un ataque.

- Bloqueos de cuentas: Aunque los atacantes intentan evitar que se produzcan bloqueos, un ataque mal ejecutado puede hacer que se bloqueen varias cuentas simultáneamente. Si esto ocurre, podría ser señal de un intento de difusión de contraseñas.

- Registros de acceso: Revisar los registros de acceso en busca de patrones irregulares, como múltiples intentos de inicio de sesión desde la misma dirección IP dirigidos a diferentes cuentas, puede ayudar a detectar un ataque de difusión de contraseñas. Busque desviaciones del comportamiento normal de inicio de sesión, sobre todo en horas extrañas o desde regiones inesperadas.

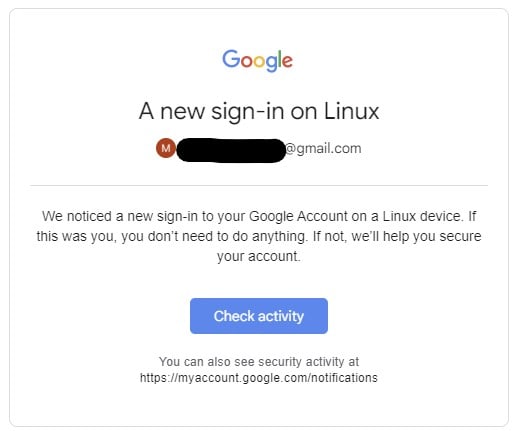

- Alertas de seguridad: Muchas herramientas de seguridad modernas pueden detectar anomalías relacionadas con la difusión de contraseñas. Facebook y Google le alertan regularmente si detectan un inicio de sesión que parece sospechoso.

¿Cómo puedo protegerme en el futuro?

Hasta ahora, hemos presentado un panorama bastante aterrador de los ataques de difusión de contraseñas. Sin embargo, hay varias medidas que puede tomar para evitar ser presa de estas tácticas.

Adoptar contraseñas fuertes e impredecibles

Ésta es la defensa MÁS EFICAZ contra un ataque de difusión de contraseñas. Utilice contraseñas largas y complejas que eviten palabras comunes o patrones fáciles de adivinar. Mezclar letras, números y caracteres especiales puede hacer que sus contraseñas sean mucho más difíciles de descifrar. Para más consejos, consulte nuestra guía definitiva sobre contraseñas.

Utilizar un gestor de contraseñas

Recordar contraseñas largas, complejas y únicas es imposible para casi todo el mundo. Puede utilizar frases de contraseña, que ayudan a recordarlas. Pero incluso así, tendrá que recordar docenas de ellas.

Por eso le recomendamos que utilice un gestor de contraseñas. Existen muchos tipos, cada uno con sus ventajas y desventajas, así que asegúrese de investigar antes de elegir uno.

Activar la autenticación multifactor (MFA)

La MFA (a menudo llamada simplemente 2FA) requiere algo más que una contraseña para acceder. Es una segunda capa de seguridad en la que se le pide que introduzca una contraseña de un solo uso (OTP) después de su contraseña principal. Incluso si un atacante adivina su contraseña, seguiría necesitando el segundo código para acceder a tu cuenta.

Supervisar y auditar periódicamente las cuentas

Vigile de cerca sus cuentas y registros para detectar cualquier actividad inusual. Establecer alertas para múltiples intentos fallidos de inicio de sesión o inicios de sesión desde lugares inesperados puede ayudarte a detectar posibles ataques a tiempo.

Del mismo modo, si recibe una alerta sobre un inicio de sesión sospechoso, tómesela en serio y revísela.

Educar a los usuarios sobre la difusión de contraseñas y las prácticas de seguridad

Es crucial asegurarse de que todos los miembros de su organización comprendan la importancia de utilizar contraseñas fuertes y únicas. Las sesiones de formación periódicas pueden reforzar los buenos hábitos y mantener la seguridad en primer plano.

Cuentas administrativas seguras

Las cuentas con privilegios administrativos suelen ser los objetivos principales de los ataques de difusión de contraseñas. Asegúrese de que estas cuentas están protegidas con el máximo nivel de protección, incluyendo el uso de MFA y auditorías periódicas.

Conclusión sobre la difusión de contraseñas

Con esto terminamos esta guía sobre la difusión de contraseñas. Esperamos que le haya resultado útil y que pueda poner en práctica algunas de estas medidas preventivas.

La seguridad de su vida online comienza con un proveedor de correo electrónico privado y seguro. En Mailfence, hemos puesto la privacidad y la seguridad en el centro de todo lo que hacemos, incluida nuestra solución de correo electrónico, calendario, almacenamiento en línea y mucho más.

Si está preparado para dar el siguiente paso en tu viaje hacia la privacidad, cree hoy mismo su cuenta gratuita, ¡sin compromiso! Y si tiene alguna pregunta, no dude en ponerse en contacto con nosotros al correo support@mailfence.com.