De un vistazo

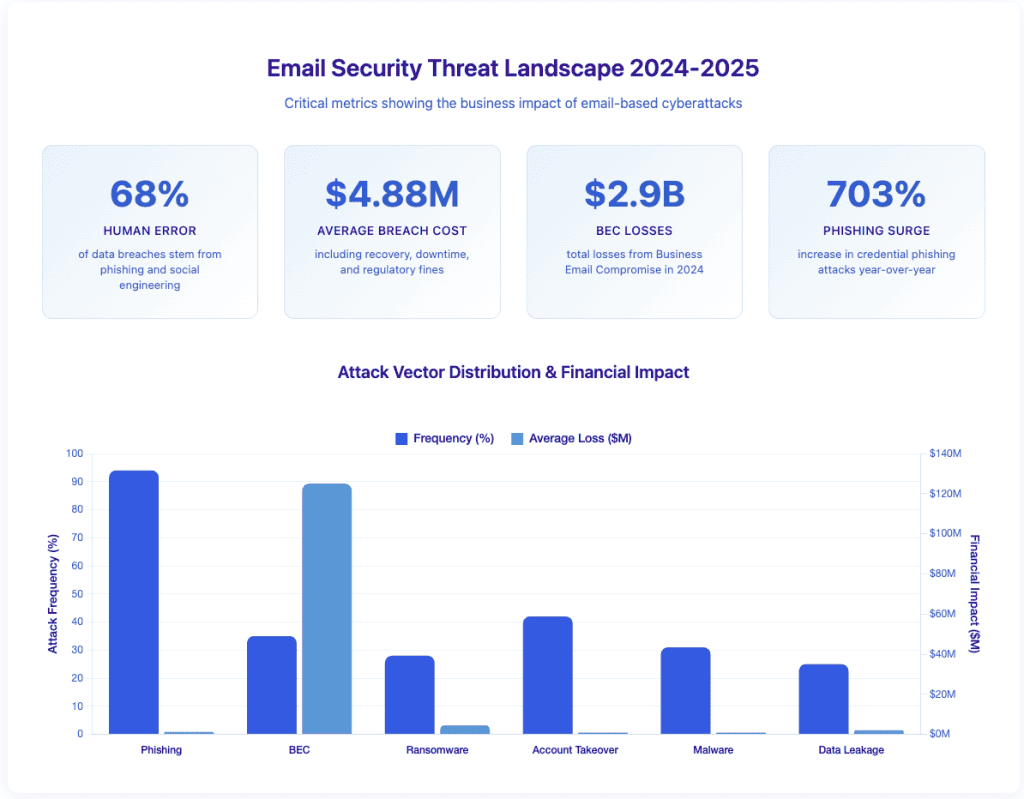

El correo electrónico sigue siendo el principal punto de entrada de los ciberataques. En 2024, el 68% de las filtraciones de datos tuvieron su origen en errores humanos, principalmente en estafas de phishing.1. Un enlace pulsado puede exponer datos de clientes, registros financieros y propiedad intelectual. La filtración media de datos cuesta 4,88 millones de dólares2 mientras que los ataques por correo electrónico a empresas (BEC) causaron pérdidas por valor de 2.900 millones de dólares.3. El phishing de credenciales aumentó un 703% en 20244y los empleados se enfrentan al menos a un ataque de phishing avanzado por buzón de correo cada semana.

¿La buena noticia? La protección no requiere recursos de nivel empresarial. Active inmediatamente la AMF, ponga en marcha el cifrado del correo electrónico, forme a su equipo para que reconozca las amenazas y utilice protocolos de autenticación (SPF, DKIM, DMARC) para verificar la identidad del remitente. Estos pasos fundamentales reducen drásticamente su riesgo.

El paquete de productividad de Mailfence ofrece cifrado de extremo a extremo, funciones de seguridad integradas y herramientas de colaboración completas: correo electrónico, calendario, documentos y contactos seguros en una plataforma centrada en la privacidad.

Mailfence – Su paquete de productividad seguro

Recupere su privacidad con

- Mensajes

- Calendarios

- Documentos

- Grupos

Empiece por aquí: las 3 mejores prácticas de seguridad del correo electrónico

Si no hace nada más, empiece con estas tres acciones:

- Active la autenticación multifactor (MFA): Añada una capa de seguridad adicional con una aplicación autenticadora o una llave hardware. Evite la AMF basada en SMS.

- Cifre los correos electrónicos y los archivos adjuntos: Utilice cifrado de extremo a extremo como PGP o S/MIME. Nunca envíe datos sensibles sin protección.

- Forme a los empleados sobre el phishing: Haga simulacros de phishing. Enseñe a los empleados a verificar los remitentes e informar de los correos sospechosos.

Estas tres prácticas proporcionan el mayor retorno de la inversión en seguridad y bloquean la mayoría de los ataques habituales.

¿Qué es la seguridad del correo electrónico empresarial?

Sus correos electrónicos contienen contratos millonarios, tarjetas de crédito de clientes y secretos comerciales. Ahora mismo, probablemente viajan por Internet tan legibles como una postal. La seguridad del correo electrónico empresarial cambia eso.

La seguridad moderna del correo electrónico aborda estas vulnerabilidades a través de múltiples capas. El cifrado codifica el contenido del mensaje, de modo que sólo puedan leerlo los destinatarios previstos. Los protocolos de autenticación verifican la identidad del remitente para evitar suplantaciones. Los sistemas de detección de amenazas buscan enlaces y archivos adjuntos maliciosos antes de que lleguen a su bandeja de entrada. Los controles de acceso impiden que los usuarios no autorizados pongan en peligro las cuentas.

Estas protecciones funcionan juntas porque ninguna solución por sí sola atrapa todas las amenazas. Según el Informe sobre el Panorama de las Amenazas 2024 de ENISA, el correo electrónico sigue siendo el vector de ataque inicial en el 41% de los incidentes de seguridad. Los ciberdelincuentes se adaptan constantemente, encontrando formas creativas de eludir la seguridad básica. Su estrategia de seguridad del correo electrónico debe evolucionar con ellos.

Por qué su empresa necesita seguridad en el correo electrónico

Los ataques BEC no requieren sofisticados conocimientos de hacking: los atacantes simplemente engañan a los empleados para que transfieran dinero o compartan credenciales. Los empleados se enfrentan semanalmente al menos a un ataque de phishing avanzado por buzón de correo electrónico5.

Las redes sociales añaden otra capa de riesgo. Representa el 30,5% de todos los ataques de phishing6, mientras que los estafadores utilizan perfiles falsos de LinkedIn y mensajes de Facebook para robar credenciales.

El teletrabajo amplía su superficie de ataque. Los empleados acceden al correo electrónico desde dispositivos personales, redes domésticas y cafeterías. Cada punto de acceso crea vulnerabilidades. La seguridad perimetral tradicional no funciona cuando su perímetro incluye cientos de ubicaciones remotas.

Las pequeñas empresas no están exentas. El 43% de los ciberataques se dirigen específicamente a pequeñas empresas7. Los atacantes saben que las empresas más pequeñas carecen a menudo de equipos de seguridad dedicados y asumen que son objetivos más fáciles. No puede permitirse omitir la seguridad del correo electrónico sólo porque no es una empresa del Fortune 500.

Las multas reglamentarias multiplican los costes. Las infracciones del GDPR cuestan hasta el 4% de los ingresos anuales o 20 millones de euros, lo que sea mayor8. Las infracciones de la HIPAA conllevan sanciones que alcanzan los 2 millones de dólares por infracción9. Además de las multas, te enfrentas a responsabilidad legal, requisitos de notificación y costes de investigación forense por un valor medio de 2,36 millones de dólares.10.

Los costes ocultos más allá del dinero

El daño a la reputación agrava las pérdidas económicas. Cuando se filtran los datos de los clientes, éstos pierden la confianza, a menudo de forma permanente. Un estudio del Instituto Ponemon reveló que el 65% de los clientes pierden la confianza en las organizaciones tras una filtración. La recuperación lleva años.

Amenazas comunes a la seguridad del correo electrónico empresarial

| Amenaza | Descripción | Impacto |

| Phishing | Los correos electrónicos engañosos engañan a los destinatarios para que hagan clic en enlaces maliciosos o compartan credenciales con un formato profesional y un lenguaje urgente. | 94% de la entrega de malware (Verizon DBIR). Conduce al compromiso de cuentas, robo de datos y ataques laterales a la red. |

| Compromiso del correo electrónico empresarial (BEC) | Los atacantes se hacen pasar por ejecutivos o socios de confianza para autorizar transferencias fraudulentas. No hay malware, sólo explota la confianza. | Aumento del 703% en 2024 (Seguridad anormal). La pérdida media supera los 125.000 dólares por incidente. |

| ransomware | Los programas maliciosos enviados por correo electrónico cifran sus archivos y exigen un pago por la clave de descifrado. | Coste medio: 4,54 millones de dólares, incluyendo el tiempo de inactividad, la recuperación y las investigaciones reglamentarias (Sophos 2024). |

| Adquisición de cuentas | Los atacantes obtienen acceso a través de credenciales robadas, luego controlan las comunicaciones, roban datos y envían correos electrónicos maliciosos desde cuentas de confianza. | Elude los filtros de spam. Permite atacar a otros empleados, clientes y socios. |

| Distribución de malware | El correo electrónico transmite virus, troyanos, spyware y keyloggers a través de archivos adjuntos o enlaces a sitios web infectados. | Roba credenciales, controla la actividad, crea puertas traseras, daña los sistemas. |

| Suplantación de identidad | Los atacantes falsifican las direcciones de los remitentes o registran dominios similares para que los mensajes parezcan proceder de fuentes legítimas. | Crea urgencia, reduce la desconfianza, permite ataques de ingeniería social. |

| Fuga de datos | La información sensible sale de su organización a través de una exfiltración intencionada o por compartirla accidentalmente con destinatarios equivocados. | Expone listas de clientes, propiedad intelectual, registros financieros. No puedes recordar los mensajes enviados. |

Buenas prácticas esenciales de seguridad del correo electrónico empresarial

1. Formar a los empleados en materia de ciberseguridad

Los hackers aprovechan el error humano para burlar la seguridad. Los empleados deben aprender a frenar, verificar y denunciar los correos sospechosos antes de actuar.

La formación en ciberseguridad debe centrarse en reconocer las amenazas, cuestionar las solicitudes inusuales y crear hábitos seguros de correo electrónico.

Enseñe a los empleados a identificar el phishing:

- Solicitudes urgentes exigiendo contraseñas o acciones financieras («Su cuenta se cerrará en 24 horas»).

- Direcciones de correo electrónico que imitan fielmente a remitentes legítimos (arnazon.com en lugar de amazon.com).

- Enlaces que ocultan los destinos reales tras un texto engañoso (pase el mouse para mostrar bit.ly/x7g9 en lugar de microsoft.com).

Utilice ejemplos reales de phishing en la formación. Desmenuce cómo los atacantes manipulan las emociones y el lenguaje para engañar a los destinatarios. Destaque las señales de alarma: saludos genéricos, lenguaje urgente, direcciones de remitentes sospechosos, archivos adjuntos inesperados, solicitudes de verificación de credenciales. Haga que los empleados practiquen la identificación del phishing en ejercicios simulados.

Explique las tácticas de ingeniería social. Los atacantes explotan la confianza, la autoridad y la urgencia. Se hacen pasar por ejecutivos que solicitan una acción inmediata. Fingen ser soporte informático que necesita credenciales para solucionar problemas. Crean plazos artificiales para eludir los procesos normales de verificación.

Realice simulaciones de phishing trimestralmente

Envíe falsos correos electrónicos de phishing para poner a prueba la vigilancia de los empleados. Cuando alguien haga clic, ofrezca capacitación de inmediato en lugar de un castigo. El objetivo no es detectar fallos, sino crear instintos que eviten las filtraciones reales. Las empresas que utilizan simulaciones con regularidad ven un 87% menos de ataques de phishing con éxito11.

2. Utilizar contraseñas fuertes y únicas

Las contraseñas débiles o reutilizadas permiten ataques de fuerza bruta, relleno de credenciales y acceso no autorizado. Una vez que los hackers roban una contraseña, la intentan en todas partes: correo electrónico, banca, sistemas de trabajo. La persona media reutiliza contraseñas en 14 cuentas12.

Cree contraseñas largas y seguras

Utilice al menos 16 caracteres combinando mayúsculas, minúsculas, números y símbolos. Evite opciones predecibles como «Contraseña123» o detalles personales como cumpleaños. Según la investigación de Hive Systems 2024, una contraseña de 8 caracteres tarda 5 minutos en descifrarse, mientras que una de 16 caracteres tarda 34.000 años.

No reutilice nunca las contraseñas

Utilizar la misma contraseña en varias cuentas es un desastre de seguridad inminente.

Utilice gestores de contraseñas

Nadie puede memorizar docenas de contraseñas seguras, y escribirlas crea riesgos. Un estudio de LastPass reveló que las organizaciones que utilizan gestores de contraseñas experimentan un 50% menos de incidentes de seguridad relacionados con las contraseñas.

Ponga gestores de contraseñas en toda la organización. Herramientas como Bitwarden for Business, 1Password for Teams o LastPass Enterprise ofrecen una gestión centralizada con un uso compartido seguro de las credenciales del equipo. Generan, almacenan y rellenan automáticamente contraseñas seguras para que los empleados no tengan que recordar docenas de credenciales complejas.

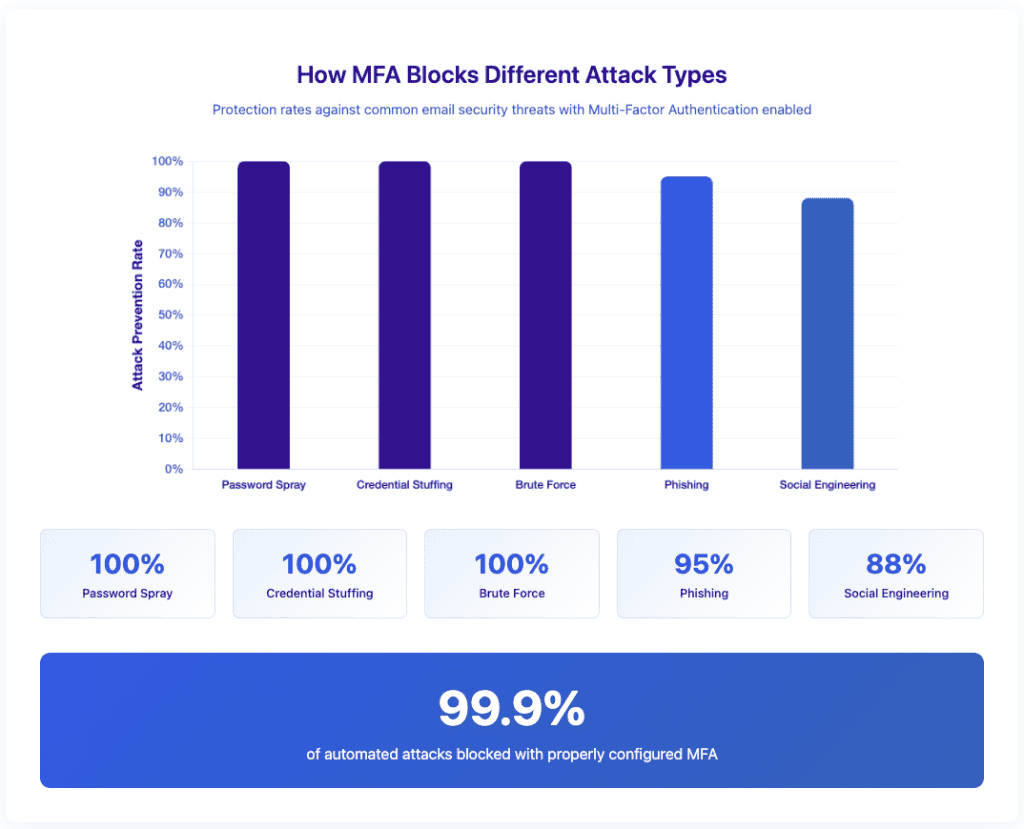

3. Active la autenticación multifactor (MFA)

La MFA bloquea la toma de control de cuentas incluso cuando las contraseñas están comprometidas. Microsoft informa de que la MFA bloquea el 99,9% de los intentos automatizados de compromiso de cuenta13. Sin embargo, sólo el 57% de las empresas lo tienen activado a nivel mundial14.

Añada una segunda capa de protección

Una contraseña robada no debería bastar para acceder a una cuenta. Exija a los empleados que verifiquen el acceso con:

- Biometría (huella dactilar o reconocimiento facial).

- Aplicaciones de autenticación (Google Authenticator, Authy, Microsoft Authenticator).

- Llaves de seguridad por hardware (YubiKey, Titan Security Key).

Evite los códigos SMS: pueden ser interceptados mediante ataques de intercambio de SIM.

Haga de la AMF una política de empresa, no una opción

Exija la MFA a todos los empleados. Impóngala en todas las cuentas de correo electrónico, plataformas en la nube y sistemas internos.

Mailfence ofrece autenticación de dos factores (2FA ) integrada para una mayor protección de la cuenta. Actívela en la configuración y elige el método de autenticación que prefieras.

Capacite a los empleados para que detecten los intentos de eludir la MFA

Los hackers saben que la MFA bloquea la mayoría de los ataques, por lo que intentan engañar a los empleados para que revelen los códigos. Si un correo electrónico o una llamada le piden un código de verificación, es una estafa. Ningún servicio legítimo le pedirá nunca tu código MFA.

4. Cifrar correos electrónicos y asegurar la comunicación

Enviar un correo electrónico sin cifrar con datos de un cliente y es casi lo mismo que publicarlo en LinkedIn. Todos los routers, servidores y administradores de red entre usted y tu destinatario pueden leerlo.

«La seguridad es más que la encriptación, por supuesto. Pero la encriptación es un componente esencial de la seguridad. Utilizas una encriptación fuerte todos los días, y nuestro mundo lleno de Internet sería un lugar mucho más arriesgado si no lo hicieras». – Bruce Schneier, experto en criptografía

Utilice la encriptación de extremo a extremo (E2EE)

La encriptación básica sólo protege los correos electrónicos mientras viajan. Una vez que el mensaje llega al servidor, se vuelve vulnerable. El cifrado de extremo a extremo (E2EE) bloquea los correos electrónicos desde el momento en que se envían hasta que el destinatario los descifra. Nadie más -proveedores de correo electrónico, piratas informáticos o agencias gubernamentales- puede leerlos.

La Seguridad de la Capa de Transporte (TLS) cifra la conexión entre los servidores de correo electrónico, protegiendo los mensajes en tránsito. Sin embargo, TLS sólo protege el trayecto, no el mensaje en sí. Los proveedores de correo electrónico aún pueden leer el contenido del mensaje, y el cifrado se detiene en cada salto de servidor.

El cifrado de extremo a extremo (E2EE) bloquea el contenido del mensaje para que sólo el destinatario previsto pueda descifrarlo. Según el RFC 4880 de Internet Engineering Task Force, el cifrado OpenPGP correctamente implementado tardaría más que la edad del universo en descifrarse con la tecnología actual.

Cifre correos electrónicos con la seguridad OpenPGP de Mailfence

Mailfence ofrece encriptación OpenPGP para empresas que manejan datos financieros, documentos legales o comunicaciones sensibles con clientes. Funciona con un sistema de clave pública-privada.

5. Bloquear la suplantación del correo electrónico con SPF, DKIM y DMARC

Los ciberdelincuentes falsifican direcciones de correo electrónico para engañar a los destinatarios y hacerles abrir mensajes dañinos. Sin protocolos de seguridad adecuados, los atacantes pueden suplantar tu dominio y enviar correos electrónicos fraudulentos que parecen reales.

Deténgalos configurando SPF, DKIM y DMARC. Estos protocolos verifican las identidades de los remitentes, protegen la integridad de los mensajes y bloquean los intentos de phishing.

SPF: Verificar los servidores de correo remitentes

SPF (Sender Policy Framework) indica a los servidores de correo electrónico qué fuentes de correo pueden enviar mensajes para tu dominio. Sin SPF, cualquiera puede enviar correos electrónicos que parezcan proceder de su empresa.

DKIM: Proteger la integridad del correo electrónico

DKIM (DomainKeys Identified Mail) añade una firma digital a los correos electrónicos, demostrando que no han sido alterados en tránsito. Sin DKIM, los atacantes pueden modificar los mensajes e insertar enlaces dañinos antes de que lleguen al destinatario.

DMARC: Alinea SPF y DKIM para una protección más fuerte

DMARC (Domain-based Message Authentication, Reporting, and Conformance) funciona con SPF y DKIM para bloquear los correos electrónicos falsificados. Indica a los servidores receptores cómo tratar los mensajes que no superan la autenticación y proporciona informes sobre los intentos no autorizados.

Mailfence valida automáticamente SPF, DKIM y DMARC para los correos entrantes. Marca, pone en cuarentena o rechaza los mensajes que no superan la autenticación, evitando que los empleados reciban correos electrónicos de phishing. Las empresas pueden personalizar los ajustes de validación para aplicar políticas de seguridad más estrictas.

6. Desplegar una solución de seguridad para el correo electrónico

Los hackers confían en el correo electrónico para difundir malware, robar credenciales y lanzar ataques de phishing. Sin protección, su empresa queda expuesta a amenazas que pueden paralizar las operaciones o filtrar datos confidenciales. Necesita una solución de seguridad del correo electrónico de nivel empresarial que bloquee estos ataques antes de que lleguen a tu bandeja de entrada.

Proteja su bandeja de entrada con una pasarela de correo electrónico segura (SEG)

Un Secure Email Gateway (SEG) filtra las amenazas antes de que entren en tu red. Configure una SEG para:

- Detener el phishing y el malware antes de que lleguen a los empleados.

- Evitar las estafas de Compromiso del Correo Electrónico Empresarial (BEC).

- Imponer el cumplimiento mediante herramientas de encriptación y de Prevención de Pérdida de Datos (DLP).

Bloquee el phishing, el spam y el fraude por correo electrónico

Los filtros de spam por sí solos no bastan. Los atacantes sofisticados utilizan técnicas de evasión avanzadas. Despliega soluciones de nivel empresarial como Mimecast o Proofpoint para analizar patrones de correo electrónico, detectar enlaces sospechosos y poner en cuarentena los mensajes de alto riesgo en tiempo real.

Forme a los empleados para que reconozcan e informen de los correos electrónicos sospechosos en lugar de interactuar con ellos.

Encripte los correos electrónicos para evitar accesos no autorizados

Los hackers interceptan correos electrónicos desprotegidos para robar datos confidenciales. Encripta todos los correos empresariales para bloquear el acceso no autorizado.

El Cifrado TLS de Mailfence protege los correos electrónicos con Seguridad de la Capa de Transporte (TLS), impidiendo que personas ajenas puedan leer los mensajes. Las empresas que manejan datos financieros, legales o de clientes deberían adoptar este tipo de infraestructuras de correo electrónico cifrado.

7. Impedir el acceso no autorizado

Los ciberdelincuentes buscan puntos débiles en la seguridad del correo electrónico de las empresas. No les de ninguna oportunidad. Bloquee el acceso al correo electrónico, rastree los intentos de inicio de sesión y aplique el cifrado para bloquear la entrada no autorizada.

Restrinja el acceso al correo electrónico a los dispositivos autorizados

Exija el acceso al correo electrónico sólo desde dispositivos gestionados por la empresa con:

- Cifrado de disco completo (BitLocker, FileVault, LUKS).

- Bloqueo automático de pantalla a los 10 minutos.

- Capacidad de borrado a distancia.

- Software antivirus actualizado.

Las soluciones de Gestión de Dispositivos Móviles (MDM) aplican estas políticas automáticamente. Las empresas que utilizan MDM registran un 67% menos de incidentes relacionados con los dispositivos (Aberdeen Group 2024).

Restrinja los inicios de sesión a lugares de confianza

Si su empresa sólo opera en Europa, bloquee los intentos de inicio de sesión desde Asia, África y América. Microsoft Azure AD informa de que las restricciones geográficas evitan el 89% de los ataques de relleno de credenciales.

Supervise los inicios de sesión y aplica la desconexión automática

Siga la actividad de inicio de sesión en tiempo real. Configure alertas para:

- Intentos de inicio de sesión desde nuevos dispositivos.

- Acceso desde lugares inusuales.

- Múltiples intentos fallidos de inicio de sesión.

- Inicio de sesión fuera del horario laboral.

Mailfence fuerza todas las conexiones -IMAP, SMTP y POP- mediante cifrado SSL/TLS, impidiendo que los hackers intercepten las credenciales de inicio de sesión.

8. Mejora la higiene de la seguridad de los puntos finales y del correo electrónico

El objetivo de los ciberdelincuentes es el software obsoleto, los terminales desprotegidos y la seguridad débil del correo electrónico. Deje de darles un punto de entrada. Refuerce sus defensas con estos pasos.

- Configure todos los programas, sistemas operativos y antivirus para que se actualicen automáticamente.

- Utilice un sistema centralizado de gestión de parches para introducir actualizaciones de forma eficaz en todos los dispositivos.

- Revise regularmente los registros de seguridad para detectar las amenazas a tiempo y actuar antes de que se agraven.

Utilice herramientas de análisis del correo electrónico para bloquear los archivos adjuntos maliciosos

Los archivos adjuntos al correo electrónico siguen siendo un método habitual de distribución de malware. Proteja su bandeja de entrada:

- Utilice la tecnología sandboxing para comprobar de forma segura los archivos desconocidos antes de permitir las descargas.

- Despliegue una pasarela de seguridad de correo electrónico para filtrar los archivos adjuntos entrantes.

- Bloqueo automático de archivos ejecutables y formatos sospechosos.

El Perfect Forward Secrecy (PFS) de Mailfence cifra cada sesión de correo electrónico por separado, haciendo que las claves robadas sean inútiles para acceder a conversaciones anteriores.

9. Evite el Wi-Fi público para comunicarte por correo electrónico

La Wi-Fi pública pone en peligro los correos electrónicos de las empresas. Los hackers pueden interceptar sus credenciales de acceso, leer tus mensajes y robar datos confidenciales.

Los aeropuertos, cafeterías y hoteles ofrecen Internet gratis, pero esa comodidad tiene un coste: la información expuesta. Nunca de por sentado que una red pública es segura, aunque requiera una contraseña.

Riesgos de la Wi-Fi pública:

- Intercepción de datos y ataques Man-in-the-Middle: Los hackers pueden situarse entre su dispositivo y el punto de acceso Wi-Fi, interceptando información sensible como contraseñas, correos electrónicos y credenciales comerciales. Esto les permite espiar sus comunicaciones o secuestrar sesiones.

- Gemelos malvados y puntos de acceso fraudulentos: Los ciberdelincuentes crean redes Wi-Fi falsas que imitan a las legítimas, engañando a los usuarios para que se conecten. Estos puntos de acceso «gemelos malvados» pueden controlar o manipular todo el tráfico.

- Distribución de malware: Los hackers pueden explotar redes no seguras para inyectar malware en los dispositivos, como spyware, ransomware u otro software malicioso.

- Escaneo de paquetes y escuchas: Los ciberdelincuentes utilizan herramientas especializadas para controlar los datos no cifrados transmitidos a través de Wi-Fi públicas, capturando credenciales de inicio de sesión, mensajes personales o información empresarial confidencial.

Buenas prácticas para asegurar el uso de Wi-Fi públicas

- Evite acceder a información sensible (banca, correos electrónicos confidenciales) en redes públicas. Utilice datos móviles o espere a estar en una red segura y de confianza.

- Utilice una VPN para cifrar su tráfico de Internet y evitar escuchas.

- Active la protección del cortafuegos para detectar y bloquear accesos no autorizados.

- Desactive las conexiones Wi-Fi automáticas y verifique los nombres de las redes antes de unirte para evitar puntos de acceso falsos.

- Utilice la autenticación de dos factores (2FA ) en todas las cuentas críticas para añadir una capa de seguridad adicional.

- Emplee plataformas de correo electrónico seguras como Mailfence que apliquen el cifrado HTTPS y TLS, como la Protección HSTS de Mailfence, para proteger el contenido del correo electrónico.

10. Ponga en marcha la Prevención de Pérdida de Datos (DLP)

Las herramientas de Prevención de Pérdida de Datos evitan que la información sensible salga de su organización.

Cómo funciona la DLP:

- Coincidencia de patrones: Identifica números de tarjetas de crédito, números de la Seguridad Social, números de pasaporte.

- Escaneo de palabras clave: Marca «confidencial», «reservado», «sólo interno».

- Análisis contextual: Considera el remitente, el destinatario y la clasificación de los datos.

- Aprendizaje automático: Aprende patrones de comportamiento normales y señala anomalías.

Empiece con la supervisión para reducir los falsos positivos.

11. Haga copias de seguridad periódicas de los datos del correo electrónico

Perder correos electrónicos interrumpe la comunicación, expone los datos y provoca importantes contratiempos empresariales. Automatice las copias de seguridad para evitar la pérdida de correos electrónicos.

Buenas prácticas de copia de seguridad:

- Automatice las copias de seguridad del correo electrónico programando copias de seguridad automáticas en lugar de depender de exportaciones manuales, para garantizar la coherencia y reducir el riesgo de error humano.

- Almacene las copias de seguridad en varias ubicaciones seguras utilizando una combinación de almacenamiento local y almacenamiento cifrado en la nube para protegerte contra la pérdida de datos. Por ejemplo, sigue la regla 3-2-1: guarde 3 copias de tus datos, utilice 2 tipos de almacenamiento diferentes y almacene 1 copia fuera de las instalaciones.

- Caso práctico: La copia de seguridad segura del correo electrónico de Mailfence permite a las empresas exportar y almacenar de forma segura correos electrónicos en dispositivos de almacenamiento externos encriptados. Su sistema automatizado de copia de seguridad mantiene los mensajes importantes protegidos y fácilmente recuperables.

- Compruebe regularmente la integridad de las copias de seguridad realizando pruebas rutinarias para asegurarse de que se pueden restaurar rápidamente cuando sea necesario.

- Utilice soluciones de almacenamiento cifrado para proteger sus archivos de copia de seguridad con encriptación (por ejemplo, AES-256) y fuertes controles de acceso para evitar accesos no autorizados.

Puntos clave: seguridad del correo electrónico empresarial

El correo electrónico sigue siendo el principal vector de ataque dirigido a las empresas, responsable del 68% de los ciberataques. Proteger sus comunicaciones no es opcional: es esencial para la supervivencia de la empresa.

La autenticación multifactor bloquea la mayoría de las cuentas comprometidas al exigir una verificación que va más allá de las contraseñas. Habilite inmediatamente la AMF para todas las cuentas de correo electrónico, especialmente las de administradores y ejecutivos.

La encriptación del correo electrónico protege la confidencialidad de los mensajes frente a la interceptación y el acceso no autorizado. El cifrado de extremo a extremo con OpenPGP o S/MIME garantiza que sólo los destinatarios previstos puedan leer las comunicaciones confidenciales.

Los protocolos de autenticación evitan la suplantación de identidad verificando la identidad del remitente. Implemente SPF, DKIM y DMARC juntos para impedir que los atacantes suplanten su dominio y mejorar la entregabilidad del correo electrónico.

La formación de los empleados transforma a tu equipo de la vulnerabilidad a la defensa. La formación periódica sobre seguridad enseña a reconocer las amenazas, reduciendo el éxito de los ataques de phishing e ingeniería social.

La seguridad en capas proporciona la mejor protección porque ninguna herramienta por sí sola detiene todas las amenazas. Combine controles técnicos (filtrado, cifrado, autenticación) con estrategias centradas en el ser humano (formación, políticas) para obtener una cobertura completa.

Reflexiones finales sobre la seguridad del correo electrónico empresarial

La seguridad del correo electrónico protege algo más que los mensajes. Salvaguarda la confianza de los clientes, la reputación empresarial y la continuidad operativa. Las amenazas son reales y crecientes, pero la protección no requiere presupuestos empresariales ni equipos de seguridad dedicados.

Empiece por los fundamentos de alto impacto: activa la MFA, implanta protocolos de autenticación, capacite a sus empleados. Estos pasos mejoran drásticamente su postura de seguridad en cuestión de semanas. Construya a partir de ahí con encriptación, filtrado avanzado y supervisión exhaustiva.

Piense en la seguridad del correo electrónico como un mantenimiento continuo más que como un proyecto terminado. Las amenazas evolucionan constantemente, lo que exige que sus defensas evolucionen con ellas. Las actualizaciones periódicas de la formación, la supervisión de la seguridad y la aplicación rápida de parches mantienen la eficacia de las protecciones.

¿Preparado para reforzar la seguridad de tu correo electrónico? Mailfence le proporciona las herramientas que necesita con la privacidad que merece. Empiece con comunicaciones seguras y encriptadas que mantengan la confidencialidad de los datos de su empresa. Si quiere conocer más contenidos relacionados con la privacidad, ¡siga nuestro boletín!

Reciba las últimas noticias sobre privacidad en su bandeja de entrada

Suscríbase al Boletín de Mailfence.

Fuentes

- Informe de IBM sobre el coste de la violación de datos en 2024 ↩︎

- Instituto Ponemon 2024 ↩︎

- Informe IC3 2024 del FBI ↩︎

- Informe anómalo sobre amenazas a la seguridad ↩︎

- Barracuda Networks 2024 ↩︎

- Proofpoint Estado del Phish 2024 ↩︎

- Verizon DBIR 2024 ↩︎

- Consejo Europeo de Protección de Datos 2024 ↩︎

- Departamento de Salud y Servicios Humanos de EEUU ↩︎

- Estudio NetDiligence sobre Siniestros Cibernéticos 2024 ↩︎

- Informe SANS sobre concienciación en materia de seguridad 2024 ↩︎

- Encuesta de seguridad de Google 2024 ↩︎

- Inteligencia de seguridad de Microsoft 2024 ↩︎

- Encuesta sobre filtraciones de la ciberseguridad 2024 ↩︎

¿Qué es la seguridad del correo electrónico?

La seguridad del correo electrónico es el conjunto de tecnologías, protocolos y prácticas que protegen las cuentas de correo electrónico y las comunicaciones del acceso no autorizado, la pérdida de datos y las ciberamenazas. Abarca el cifrado (codificación de los mensajes para que sólo puedan leerlos los destinatarios previstos), los protocolos de autenticación (verificación de la identidad del remitente), la detección de amenazas (búsqueda de contenido malicioso) y los controles de acceso (restricción de quién puede acceder a las cuentas). Piensa en ello como un escudo de varias capas que protege tus comunicaciones empresariales del 94% de los ciberataques que empiezan con el correo electrónico (Verizon DBIR 2024).

¿Cómo funciona la seguridad del correo electrónico?

La seguridad del correo electrónico funciona a través de múltiples capas defensivas. En primer lugar, los protocolos de autenticación (SPF, DKIM, DMARC) verifican que los correos electrónicos proceden realmente de remitentes legítimos. A continuación, el cifrado protege el contenido de los mensajes durante la transmisión y el almacenamiento: la seguridad de la capa de transporte (TLS) asegura la conexión entre servidores, mientras que el cifrado de extremo a extremo (como OpenPGP) garantiza que sólo los destinatarios puedan descifrar los mensajes. Los algoritmos de aprendizaje automático buscan patrones maliciosos, aislando los archivos adjuntos sospechosos en entornos aislados antes de su entrega. La autenticación multifactor añade barreras al inicio de sesión, exigiendo una verificación adicional más allá de las contraseñas. Estas capas trabajan juntas porque ninguna defensa por sí sola lo atrapa todo: mientras que la AMF bloquea el 99,9% de los ataques automatizados, las simulaciones de phishing reducen el error humano en un 87%.

¿Por qué es importante la seguridad del correo electrónico?

La seguridad del correo electrónico es fundamental porque sigue siendo el principal vector de ataque para el 91% de los ciberataques (ENISA 2024). La filtración de datos media cuesta 4,88 millones de dólares, y sólo la filtración del correo electrónico de las empresas causa 2.900 millones de dólares en pérdidas al año. Más allá del daño financiero, las violaciones destruyen la confianza del cliente: el 65% de los clientes pierden la confianza después de una violación (Ponemon Institute). Las sanciones reglamentarias agravan el dolor: Las multas del GDPR alcanzan el 4% de los ingresos anuales, o 20 millones de euros. Las pequeñas empresas no están exentas: el 43% de los ataques se dirigen específicamente a ellas porque los piratas informáticos suponen que sus defensas son más débiles. Sin seguridad en el correo electrónico, un enlace pulsado puede exponer datos de clientes, propiedad intelectual y destruir décadas de construcción de reputación.

¿Cuál es el mejor correo electrónico para uso empresarial?

La mejor solución de correo electrónico empresarial combina una seguridad robusta con funciones de productividad. Microsoft 365 y Google Workspace dominan el mercado empresarial con herramientas de colaboración integradas, pero carecen de cifrado de extremo a extremo por defecto. Para las empresas centradas en la privacidad, Mailfence ofrece cifrado OpenPGP, firmas digitales y 2FA integrado, y opera bajo las estrictas leyes europeas de protección de datos. ProtonMail ofrece un cifrado similar, pero con menos funciones de colaboración. Lo "mejor" depende de tus prioridades: si manejas datos sensibles (financieros, médicos, legales), da prioridad a los proveedores de cifrado de extremo a extremo. Para empresas en general con necesidades de autenticación fuerte, funcionan bien las plataformas empresariales con pasarelas de seguridad adicionales. Asegúrate siempre de que tu elección incluye MFA, opciones de encriptación y compatibilidad con DMARC.

¿Son seguros los correos electrónicos empresariales?

Los correos electrónicos comerciales estándar no son seguros por defecto. La mayoría de los proveedores utilizan el cifrado TLS para la transmisión, pero los mensajes siguen siendo legibles en los servidores y para los propios proveedores. Sin medidas de seguridad adicionales, los correos electrónicos empresariales son vulnerables a la interceptación, la toma de control de cuentas y el phishing. La realidad es preocupante: el 68% de las infracciones se deben a errores humanos a través del correo electrónico, y los empleados se enfrentan semanalmente a intentos de phishing. Sin embargo, los correos electrónicos empresariales son muy seguros cuando se configuran adecuadamente con MFA (bloquea el 99,9% de los ataques automatizados), cifrado de extremo a extremo, autenticación SPF/DKIM/DMARC y formación periódica en seguridad. La palabra clave es "configurado": las funciones de seguridad existen, pero requieren activación y una configuración adecuada.

¿Cuál es el correo electrónico más seguro para las empresas?

Los servicios de correo electrónico empresarial más seguros ofrecen encriptación de extremo a extremo, arquitectura de conocimiento cero (en la que los proveedores no pueden leer tus correos) y autenticación completa. Las mejores opciones seguras son: Mailfence (cifrado OpenPGP, leyes de privacidad belgas, suite de colaboración integrada), ProtonMail (protección de la privacidad suiza, cifrado de código abierto) y Tuta (leyes de privacidad alemanas, E2EE automático). Para las empresas que necesitan una protección avanzada contra las amenazas, las plataformas estándar (Microsoft 365, Google Workspace) combinadas con pasarelas de seguridad dedicadas, como Mimecast o Proofpoint, ofrecen una protección completa. La configuración más segura no depende sólo del proveedor: requiere activar todas las funciones de seguridad, formar a los empleados y mantener prácticas de seguridad vigilantes.

¿Qué es el compromiso del correo electrónico empresarial?

El correo electrónico comercial comprometido (BEC) es una estafa sofisticada en la que los delincuentes se hacen pasar por ejecutivos, proveedores o socios de confianza para engañar a los empleados y hacerles transferir dinero o compartir datos confidenciales. A diferencia del phishing tradicional, los ataques BEC no utilizan malware, sino que se aprovechan de la confianza y la autoridad humanas. Los atacantes investigan exhaustivamente los objetivos, aprendiendo patrones de comunicación y programando las solicitudes cuando la verificación es difícil (viajes del director general, prisas de fin de trimestre). Entre las tácticas más comunes están las facturas falsas, el fraude al director general (solicitudes urgentes de transferencias bancarias) y el compromiso de cuentas (mediante correos electrónicos legítimos pirateados). La prevención requiere protocolos de autenticación del correo electrónico, doble aprobación para las transferencias y verificación fuera de banda para las solicitudes inusuales.

¿Quién es responsable cuando se piratean los correos electrónicos de una empresa?

La responsabilidad por las violaciones del correo electrónico es compleja y depende de múltiples factores. La empresa suele ser la principal responsable de las violaciones de datos de clientes, enfrentándose a multas reglamentarias (GDPR, CCPA), demandas judiciales y costes de notificación. Sin embargo, la responsabilidad puede extenderse a los empleados si se demuestra negligencia (ignorar las políticas de seguridad, compartir contraseñas), a terceros proveedores con una seguridad inadecuada y a los proveedores de correo electrónico si no aplicaron las medidas de seguridad prometidas. La cobertura del seguro varía: aunque las pólizas de ciberresponsabilidad pueden cubrir algunos costes, a menudo excluyen la negligencia de los empleados o el incumplimiento de las medidas de seguridad básicas. Los tribunales esperan cada vez más "medidas de seguridad razonables" que incluyan MFA, encriptación y formación de los empleados. El caso Morrisons estableció que las empresas pueden ser responsables subsidiarias del uso indebido de datos por parte de los empleados, incluso con medidas de seguridad implantadas.